¿Recibe llamadas de números de teléfono que imitan el suyo? Lo más probable es que sea un estafador que utiliza el método de suplantación de identidad de vecinos para atraerlo a un plan malicioso o para obtener su información personal.

Entonces, ¿qué es exactamente la falsificación de vecinos? ¿Cómo suenan los estafadores desde números similares al suyo? ¿Y puedes hacer algo para detenerlo?

¿Qué es la suplantación de identidad de vecinos?

Los estafadores utilizan varias formas falsas para engañar a las personas para que contesten sus llamadas. La suplantación de NPA-NXX, también conocida como suplantación de vecinos, es uno de esos métodos.

La idea principal detrás de esta forma de suplantación de identidad es realizar llamadas no solicitadas desde números de teléfono que son similares al número de la persona a la que están tratando de comunicarse. Por lo general, dichos números de teléfono tendrán su código de área e imitarán su propio número de teléfono.

¿Contestarás una llamada de un número de teléfono desconocido? Tal vez no. Pero, ¿y si es un número con su código de área? En tal caso, la gente rara vez pensará que es una persona que llama spam tratando de comunicarse con ellos, por lo que probablemente contestarán.

Entonces, los estafadores y los vendedores por teléfono obtienen exactamente lo que quieren: su tiempo y atención.

¿Es peligrosa la suplantación de identidad de vecinos?

Quizás te preguntes, ¿cuál es el daño? ¿Son peligrosas las personas que llaman falsas?

Depende del tipo de llamador de spam con el que esté tratando.

Si se trata de una persona que tiene como objetivo obtener su información personal, entonces puede meterse en muchos problemas al contestar dicha llamada. Pero si se trata de una llamada automática o simplemente de un vendedor telefónico que intenta comunicarse con usted, simplemente se enojará.

¿Cómo puede alguien llamar desde un número de teléfono similar al mío?

Las personas que llaman por correo no deseado, los vendedores por teléfono o cualquier otra parte persistente aplican diferentes enfoques para asegurarse de que la persona a la que llaman crea que es un número de teléfono legítimo y conteste su teléfono.

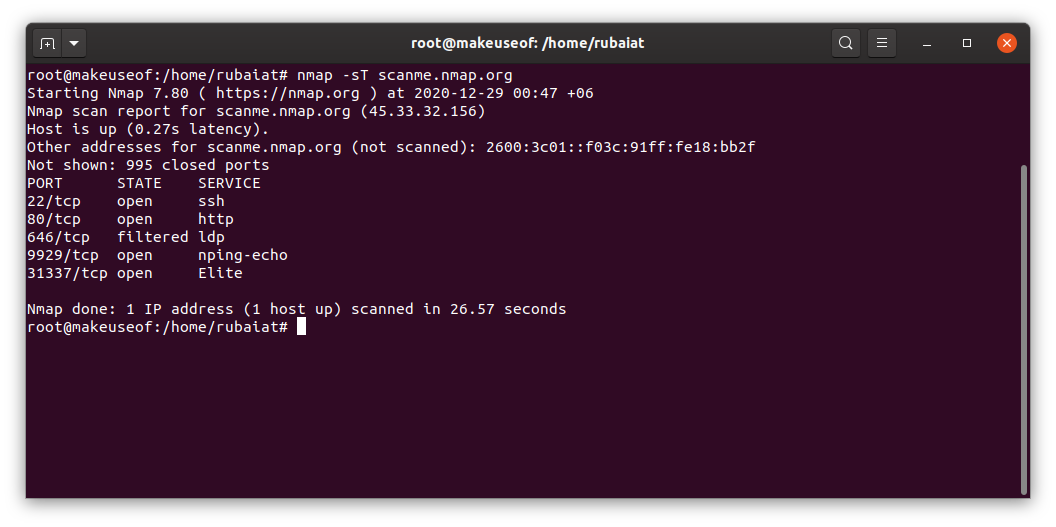

Primero, los estafadores recopilan números de teléfono utilizables. Por ejemplo, pueden obtener su número de teléfono después de completar un formulario de registro en línea, registrarse en un sitio, etc. Luego, usan software de terceros para generar un número de teléfono similar al suyo y lo usan para llamarlo.

¿Por qué los estafadores utilizan el enfoque de suplantación de vecinos?

Los estafadores prefieren el método de suplantación de identidad de vecinos, ya que las posibilidades de que se comuniquen contigo son mayores cuando ves que un número de teléfono desconocido con tu propio código de área te llama en lugar de uno sospechoso de otra parte.

¿Por qué alguien se tomaría tantas molestias? Esto es lo que las personas que llaman estafadores que usan el método de suplantación de vecinos pueden querer de usted:

- Robar dinero. Esta es la razón más obvia por la que los estafadores pueden contactarlo. Se hacen pasar por bancos e intentan obtener los datos de su cuenta bancaria o tarjeta de crédito.

- Para exigir pagos inmediatos. El estafador puede hacerse pasar por agentes federales para amenazarlo con una demanda a menos que realice un pago urgente.

- Para pedir una donación. Es posible que reciba una llamada pidiéndole que haga una donación caritativa. Este tipo de estafa es muy popular durante las vacaciones.

- Para acceder a su computadora. El estafador dirá que es de una empresa de informática y que notó que su dispositivo tiene un problema complejo que debe resolverse de inmediato. Te dirán que, si les das acceso, pueden resolver ese problema de forma gratuita. Dado que nuestros dispositivos almacenan mucha información importante, al otorgar acceso a ella, un estafador puede robarla o incluso bloquear todo el sistema instalando ransomware.

Cómo protegerse de las llamadas falsas de vecinos

Es casi imposible protegerse completamente de recibir estas llamadas.

Sin embargo, hay algunas acciones que pueden minimizar la posibilidad de que suceda algo como esto.

- Agregue su número de teléfono al Registro Nacional No Llame. Esta es una lista administrada por la agencia de protección al consumidor de la nación y evitará que reciba llamadas de vendedores telefónicos. Sin embargo, esto no lo protegerá de los estafadores, ya que no siguen exactamente la ley.

- No conteste llamadas de números que no estén en su lista de contactos. Si una persona realmente te llama con información importante, es probable que te deje un mensaje de voz.

- Comuníquese con su proveedor de telefonía para obtener más opciones. La mayoría de los proveedores ofrecen servicios adicionales que pueden proteger su número de llamadas fraudulentas.

También hay otras formas de proteger su teléfono de estafadores, dependiendo del teléfono que esté usando: iPhone, Android o un teléfono residencial. Por ejemplo, si tiene un iPhone, puede habilitar la función Silenciar llamadas desconocidas para bloquear todas las llamadas desconocidas y redirigirlas directamente al correo de voz.

Qué hacer si respondió una llamada falsa de un vecino

Cuando tenga motivos para pensar que un estafador está tratando de ponerse en contacto con usted, no conteste la llamada. Pero si lo hizo, se les notificará que su número de teléfono está activo y probablemente lo volverán a marcar.

Si ese barco ha zarpado y usted respondió a esa llamada, puede asegurarse de no empeorar las cosas:

- Cuelgue inmediatamente. Cuando en lugar de la voz de su amigo, o alguien familiar para usted, escuche la voz de un extraño, finalice la llamada. Y si en realidad es alguien con un mensaje importante llamándote, volverán a marcar y te dejarán un mensaje de voz. Además, tratar de ahuyentar al estafador no tiene sentido.

- Nunca dé ningún dato personal ni siga las instrucciones de la persona que llama. Hacer clic en un enlace que le envían después de terminar la llamada o incluso decir "sí" puede causar muchos problemas.

- Vuelva a verificar si la llamada es legítima. Si el estafador dice que está llamando desde su banco o cualquier otra organización, simplemente cuelgue y llame a esa compañía usted mismo usando un teléfono diferente (en caso de que el estafador haya dejado la línea abierta).

Recuerde: los estafadores pueden parecer muy profesionales y convincentes, pero debe permanecer escéptico en todo momento.

Tenga cuidado con las llamadas entrantes de números de teléfono desconocidos

La estafa telefónica es un problema real en estos días, y la suplantación de vecinos hace que sea más difícil diferenciar una llamada confiable de una estafa.

No todos los números de teléfono desconocidos que lo llaman provienen de un estafador. Pero aún así, incluso cuando reciba una llamada entrante desde su área, debe tener mucho cuidado y pensar dos veces si debe levantar el teléfono o enviar la llamada al correo de voz.