La modificación de la dirección MAC de su sistema le permite hacerse pasar por otros dispositivos en la misma red. De esta forma, puede recibir paquetes de datos que originalmente estaban destinados al otro dispositivo. Este proceso se conoce como suplantación de MAC.

En Linux, puede encontrar innumerables herramientas para cambiar la dirección MAC de su dispositivo. Pero encontrar una utilidad confiable y estable que haga bien el trabajo es realmente complicado considerando la cantidad de opciones disponibles para un usuario.

Al final, comprenderá brevemente las direcciones MAC y cómo falsificar su dirección MAC en Linux.

¿Qué es una dirección MAC?

Una dirección MAC, o dirección de control de acceso a medios, es un identificador hexadecimal único que se utiliza para identificar un dispositivo en una red. También se conoce como la "dirección física" de una máquina, ya que está integrada en la tarjeta de interfaz de red (NIC) del dispositivo.

Así es como se ve una dirección MAC:

55:de:bc:7d:45:df

A cada dispositivo se le asigna una dirección MAC única durante su fabricación. Gracias a las direcciones MAC, puede identificar de forma única millones de dispositivos conectados a Internet.

En el modelo de red OSI , las direcciones MAC son responsables de enviar datos al dispositivo correcto en la capa de enlace de datos.

Cambiar su dirección MAC en Linux

Hay muchas razones por las que es posible que desee cambiar la dirección MAC de su dispositivo. Tal vez desee eludir las restricciones de seguridad en una red, o tal vez desee imitar otro dispositivo en la red para capturar paquetes.

Cualquiera sea la razón, las herramientas de Linux lo tienen cubierto. A continuación, le mostramos cómo puede falsificar su dirección MAC en Linux.

Usando macchanger

Macchanger es una utilidad de Linux basada en terminal que permite al usuario cambiar la dirección MAC predeterminada de su dispositivo.

Para instalarlo en Debian / Ubuntu:

sudo apt install macchanger

En Fedora, CentOS u otras distribuciones basadas en RHEL:

sudo dnf install macchanger

sudo yum install macchanger

Para instalar macchanger en Arch Linux:

sudo pacman -S macchanger

Verá un mensaje que le preguntará si desea cambiar la dirección MAC de su sistema cada vez que reinicie un dispositivo de red (incluidos Ethernet y Wi-Fi). Seleccione No y presione Entrar para continuar.

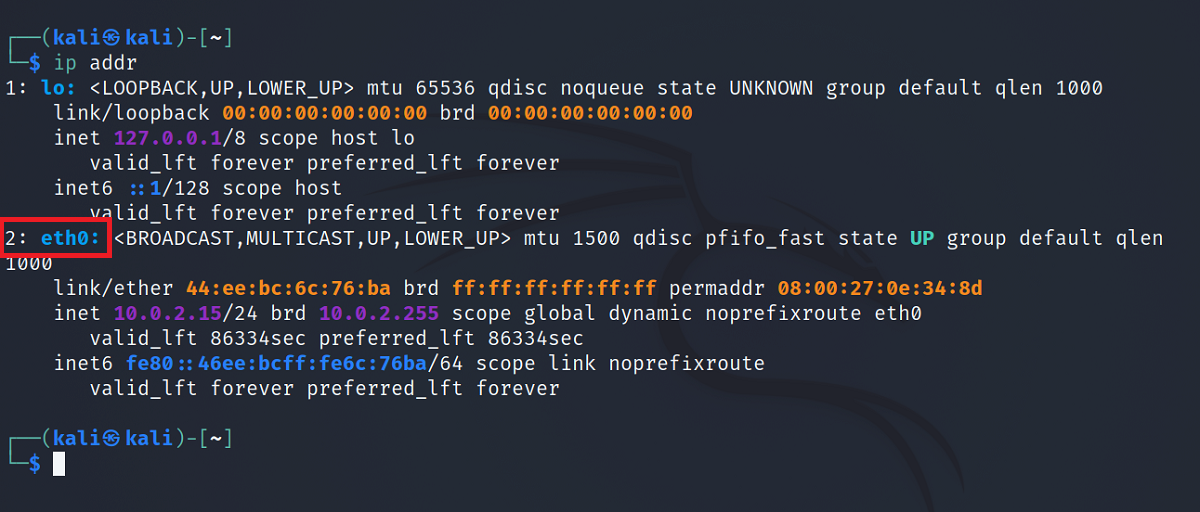

Antes de ser práctico, primero debe verificar los nombres de la interfaz de red en su dispositivo. Para hacer eso, escriba:

ip addr

Producción:

En la salida, el nombre de la interfaz de red para ethernet es eth0 . De manera similar, para Wi-Fi, el nombre de la interfaz será wlan0 o wlp3s0 .

Puede identificar fácilmente los nombres de las interfaces de red en caso de que las etiquetas sean diferentes para su sistema. Los nombres de interfaz que comienzan con " w " se asociarán con Wi-Fi, mientras que los nombres de interfaz para ethernet siempre comenzarán con " e ".

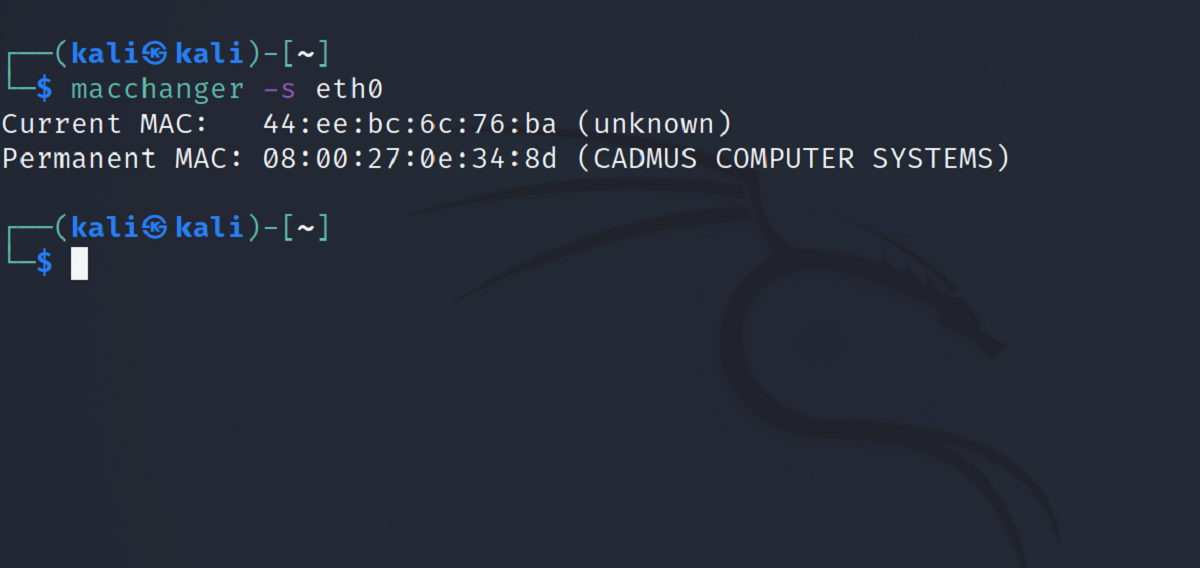

Para verificar la dirección física actual de su máquina, escriba:

macchanger -s interface

… donde interfaz es el nombre de la interfaz de red sobre la que desea obtener información.

Producción:

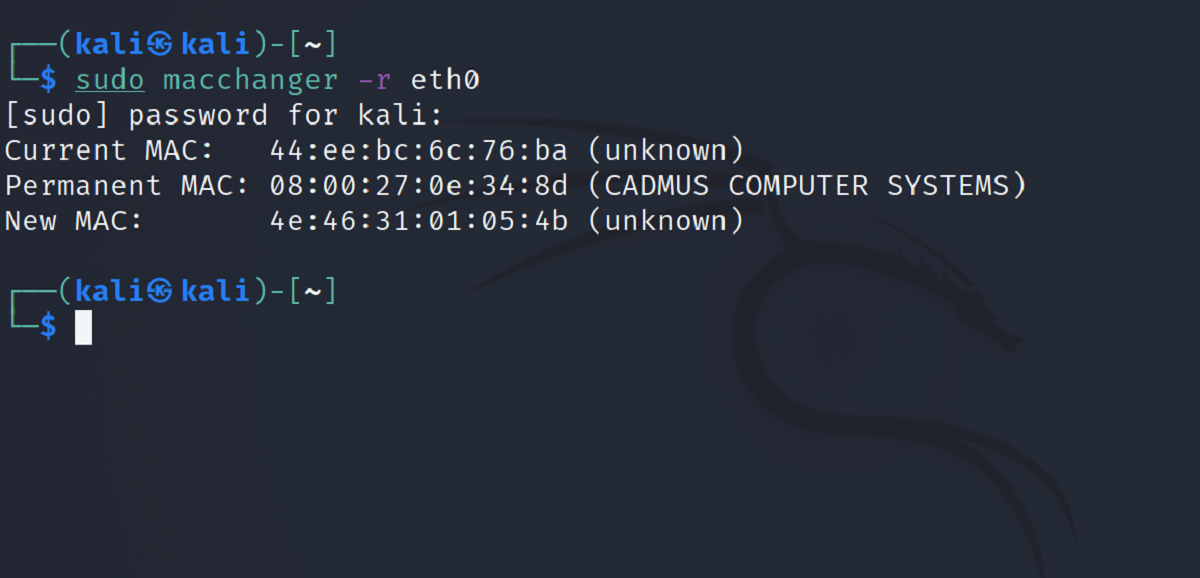

Para asignar una dirección MAC aleatoria a su máquina usando macchanger, use la bandera -r :

macchanger -r interface

Por ejemplo, para cambiar la dirección física de la interfaz eth0 :

sudo macchanger -r eth0

Macchanger mostrará la dirección original y la dirección actual (modificada) en la salida.

Además de asignar una dirección aleatoria, también puede configurar una dirección MAC personalizada para su dispositivo. Simplemente use la bandera -m con el comando predeterminado de la siguiente manera:

sudo macchanger -m custom-address interface

… donde dirección personalizada es la nueva dirección MAC que desea asignar e interfaz es el nombre de la interfaz de red.

Para asignar una dirección MAC personalizada a la interfaz eth0 :

sudo macchanger -m 44:ee:bc:6c:76:ba eth0

Con macchanger, no tiene que memorizar la dirección MAC original de su dispositivo para referencia futura. Puede restablecer sin esfuerzo los cambios a los valores predeterminados usando el indicador -p :

sudo macchanger -p eth0

Uso de los comandos ip e ifconfig

Aunque macchanger es fácil de usar y adecuado para principiantes, los usuarios avanzados de Linux que desean tener más control sobre la operación pueden preferir usar el comando ip .

Pero primero, asegúrese de anotar la dirección MAC original de la interfaz antes de modificarla. Una vez que haya cambiado la dirección MAC utilizando los comandos que se mencionan a continuación, no hay opción para volver a la dirección original automáticamente. Tendrá que cambiar manualmente la dirección modificada a la MAC original.

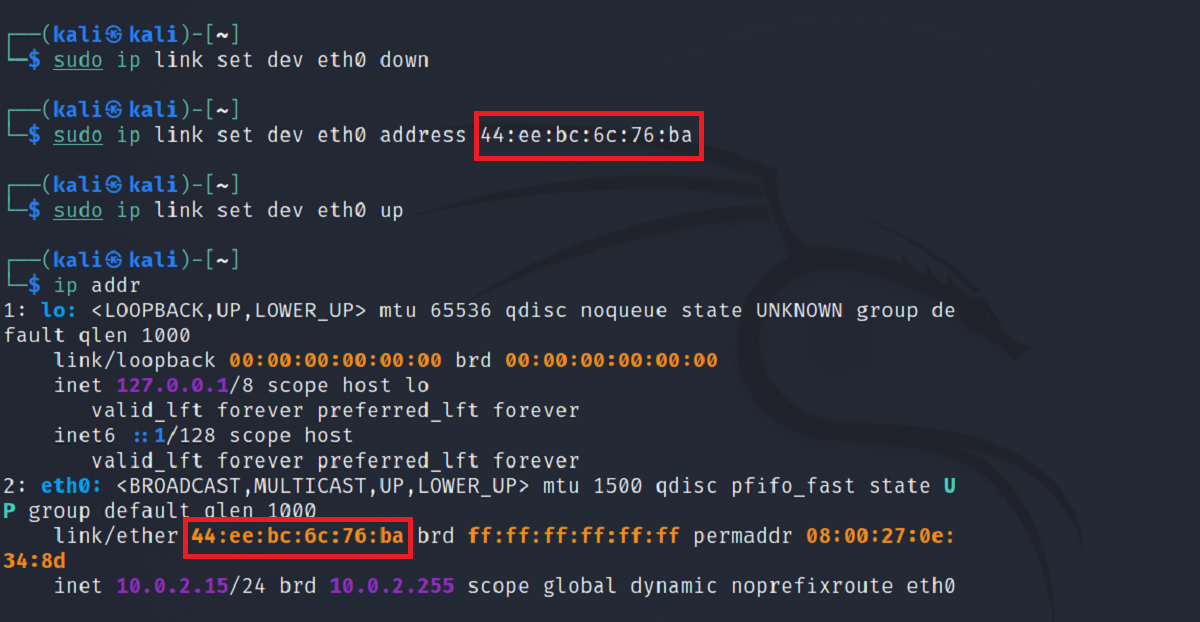

Antes de que pueda cambiar la dirección MAC de su dispositivo usando ip, tendrá que apagar la interfaz de red.

sudo ip link set dev eth0 down

Luego, cambie la MAC original a una dirección personalizada de la siguiente manera:

sudo ip link set dev eth0 address 44:ee:bc:6c:76:ba

Reinicie la interfaz de red usando ip:

sudo ip link set dev eth0 up

Verifique si el comando mencionado anteriormente funcionó escribiendo ip addr en la terminal.

Una forma alternativa de suplantación de MAC es usar el comando ifconfig . Ifconfig son las siglas de Interface Config y es una utilidad estándar de Linux que se utiliza para administrar interfaces de red.

Al igual que el comando ip, tendrá que cerrar la interfaz antes de cambiar la dirección física de su máquina usando ifconfig.

sudo ifconfig eth0 down

Luego, asigne una dirección MAC personalizada a la interfaz.

sudo ifconfig eth0 hw ether 44:ee:bc:6c:76:ba

Reinicie la interfaz de red usando ifconfig de la siguiente manera:

sudo ifconfig eth0 up

Para cambiar la dirección MAC de una interfaz inalámbrica ( wlan0 , por ejemplo), simplemente reemplace la aparición de eth0 en el comando con el nombre de la interfaz inalámbrica.

sudo ifconfig wlan0 hw ether 44:ee:bc:6c:76:ba

¿Es legal la suplantación de MAC?

Al igual que otras técnicas en el campo de la ciberseguridad, existe una línea muy delgada entre lo que es legal e ilegal cuando se trata de suplantación de MAC. Depende en gran medida del caso de uso para el que está cambiando su dirección MAC.

¿Con fines educativos y de aprendizaje? Definitivamente legal (pero solo si lo prueba en su propia red). ¿Para capturar paquetes de datos y eludir los protocolos de seguridad en alguna otra red? No recomendado.

Al igual que Linux, los usuarios de Windows y Mac también pueden ver y modificar la dirección MAC de su dispositivo. La principal diferencia radica en la interfaz utilizada para realizar la tarea. Los usuarios de Linux generalmente prefieren el enfoque de línea de comandos. Por el contrario, la mayoría de los usuarios de Windows y Mac se sentirían como en casa con una interfaz gráfica fácil de usar.

(y su dirección de correo electrónico es ridícula pic)

(y su dirección de correo electrónico es ridícula pic)  © (@ KenW9270)

© (@ KenW9270)