Títulos:

- Cómo recuperar un icono de batería faltante en la barra de tareas de Windows 10

- Pasos necesarios para recuperar un icono de batería faltante en la barra de tareas de Windows 10

- Formas de recuperar un icono de batería faltante en la barra de tareas de Windows 10

ID de publicación del artículo en el botón Siguiente: 363980

El icono de la batería en su PC con Windows 10 debería aparecer en el área de la bandeja del sistema de su barra de tareas, cerca de la hora y la fecha. Le ayuda a realizar un seguimiento del nivel de batería de su dispositivo y puede ser útil cuando usa su PC en áreas sin energía.

Sin embargo, es posible que el icono de la batería no se encuentre en la bandeja del sistema, lo que dificulta el seguimiento del estado de la batería de su PC. En este artículo, le mostraremos cómo recuperar el ícono de la batería si falta en la bandeja del sistema.

1. Compruebe si el icono de la batería está desactivado o no

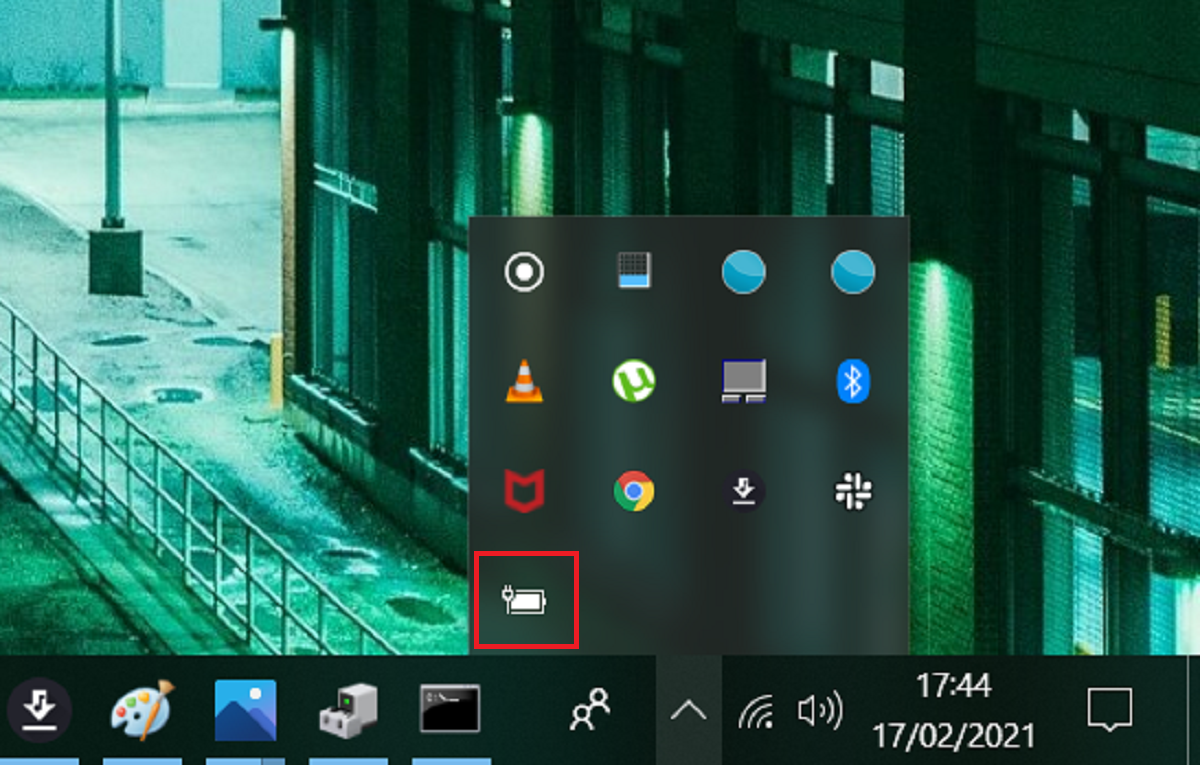

Si no puede ver el ícono de la batería en la bandeja del sistema, el primer paso es verificar si falta o no. El ícono de la batería puede estar disponible en su computadora pero escondido con algunos de sus elementos ocultos en la bandeja del sistema.

Para comprobar si el icono de la batería está oculto, toque la flecha que apunta hacia arriba en la bandeja del sistema. Si encuentra el icono de la batería, puede arrastrarlo y soltarlo de nuevo en la bandeja del sistema en la barra de tareas.

Si el icono de la batería no aparece en sus elementos ocultos en la bandeja del sistema, entonces está desactivado. Para solucionarlo, aplique los otros métodos de este artículo.

2. Active el icono de batería oculta mediante la configuración de la barra de tareas

Si el ícono de la batería no está oculto en la bandeja del sistema, probablemente esté configurado para no mostrarse en la barra de tareas o está deshabilitado. Si a la barra de tareas le faltan sus íconos y la bandeja del sistema no muestra ningún elemento, primero deberá arreglar su barra de tareas . En caso de que su barra de tareas esté bien y solo falte el ícono de la batería, puede solucionar este problema usando la configuración de la barra de tareas.

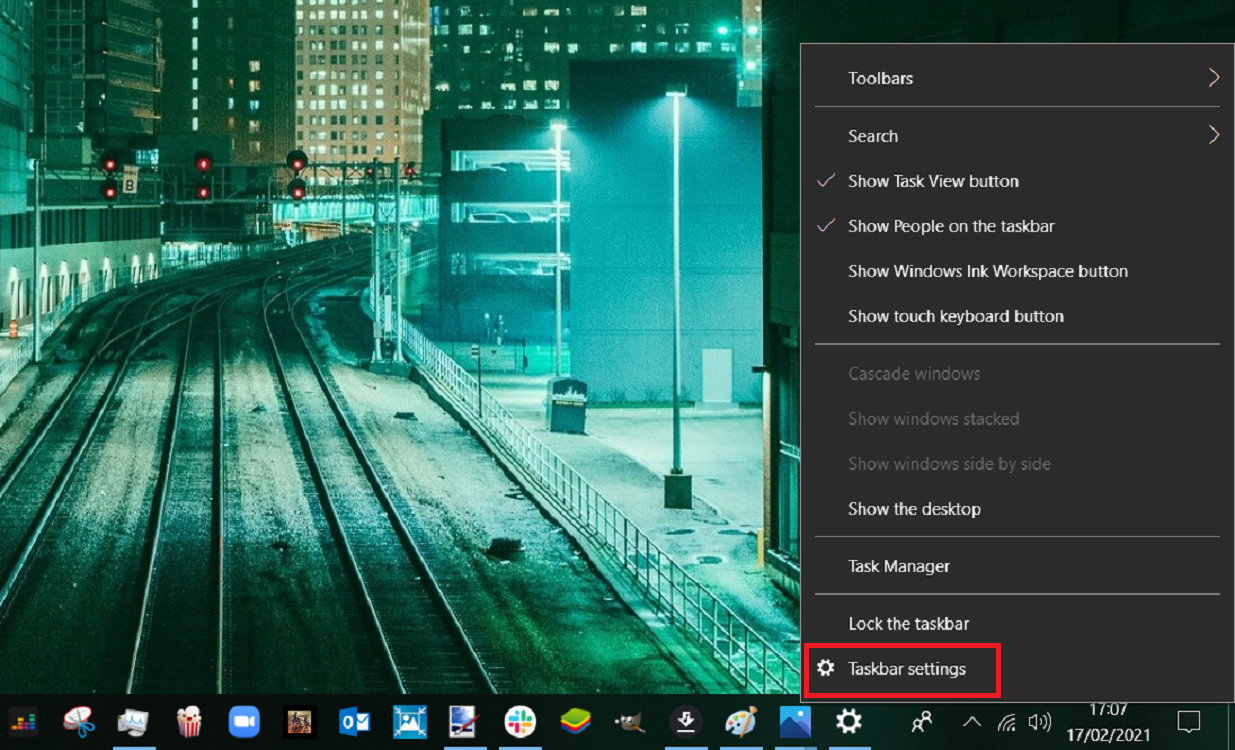

Para comenzar, haga clic con el botón derecho en el área en blanco de la barra de tareas y seleccione Configuración de la barra de tareas en el menú emergente.

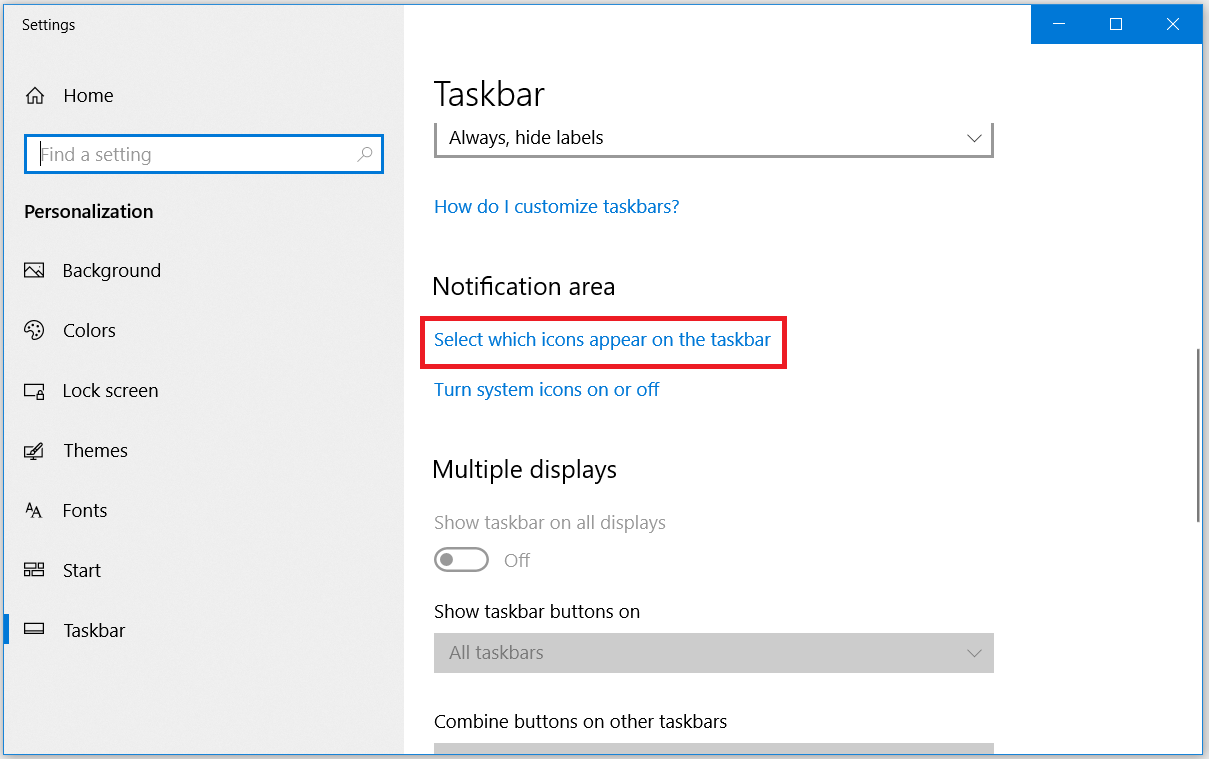

Navegue hasta el área de Notificación en la ventana Configuración de la barra de tareas y haga clic en Seleccionar qué iconos aparecen en la barra de tareas .

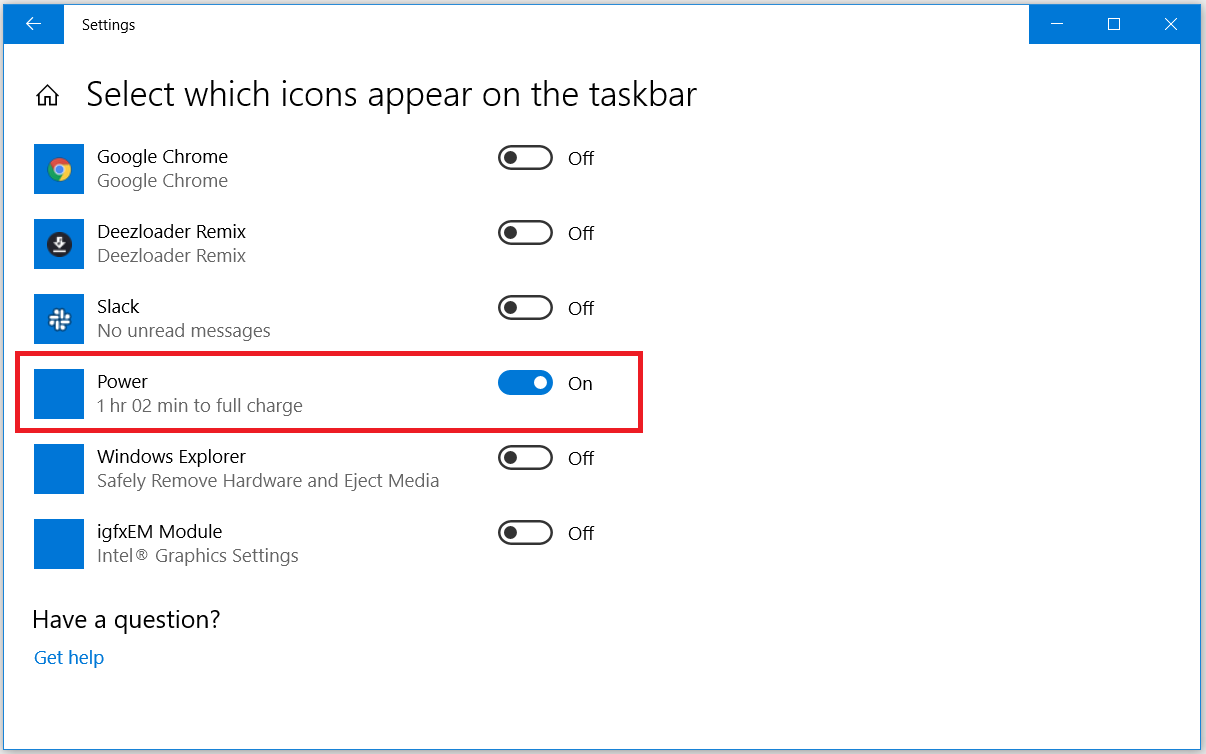

Desde aquí, navegue hasta Encendido y verifique si su botón está encendido o apagado. Debe cambiar el botón de encendido para que el icono de la batería puede aparecer en la barra de tareas.

En caso de que esto no resuelva su problema, puede probar los otros métodos.

3. Solucionar problemas de configuración de energía

Si el ícono de la batería aún falta después de encender el botón de Encendido en la Configuración de la barra de tareas, debe considerar verificar la configuración de Energía con el solucionador de problemas.

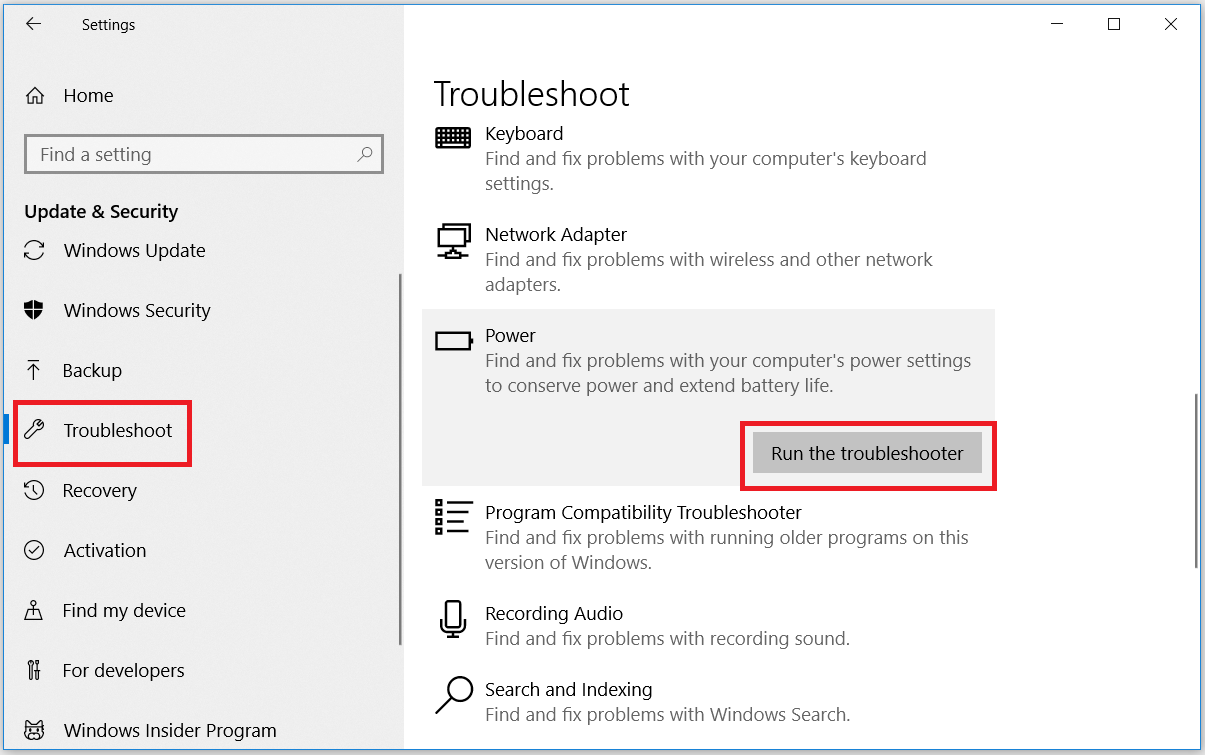

Para hacer esto, vaya al Menú de inicio de Windows> Configuración de PC> Actualización y seguridad> Solucionar problemas . Desplácese hacia abajo y seleccione la opción Energía . Haga clic en el botón Ejecutar el solucionador de problemas .

El solucionador de problemas se ejecutará e indicará que está resolviendo problemas. Cuando termine, verifique si ha resuelto su problema. Si el problema persiste, pruebe los otros métodos de este artículo.

4. Reinicie o reinstale los controladores de la batería

Si los controladores de batería de su PC no funcionan normalmente, el icono de batería no se mostrará en la barra de tareas. Para resolver este problema, debe reiniciar o reinstalar los controladores de la batería.

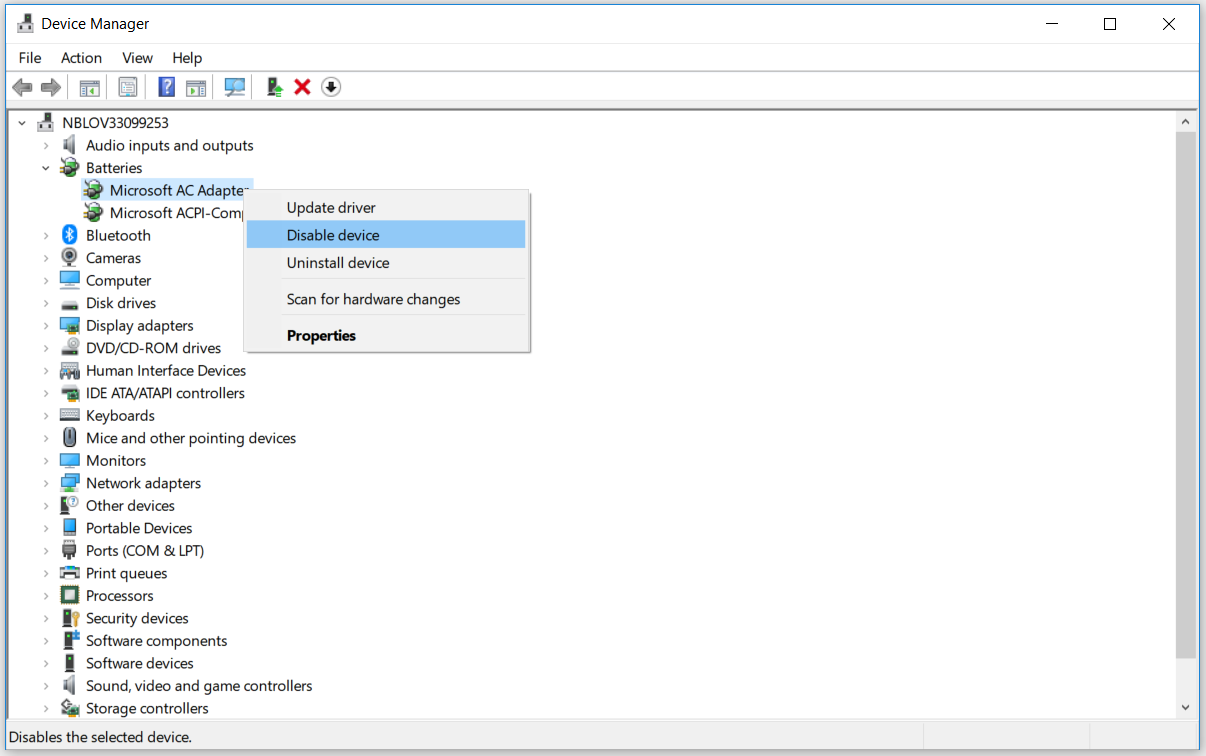

Para reiniciar los controladores de la batería, presione la tecla de Windows + X y seleccione Administrador de dispositivos en el menú emergente. En el Administrador de dispositivos, haga doble clic en la opción Baterías para expandirla. Verá dos opciones: el adaptador de CA de Microsoft y la batería del método de control compatible con ACPI de Microsoft .

Para las dos opciones que aparecen, haga clic derecho en cada adaptador y seleccione Deshabilitar dispositivo .

Después de eso, haga clic derecho nuevamente en cada adaptador y seleccione Habilitar dispositivo .

Reinicie su PC y verifique si el icono de la batería aparece en la bandeja del sistema. Si volver a habilitar el controlador de la batería no funciona, intente reinstalar los controladores de la batería. Para hacer esto, haga clic con el botón derecho en cada adaptador y seleccione Desinstalar dispositivo .

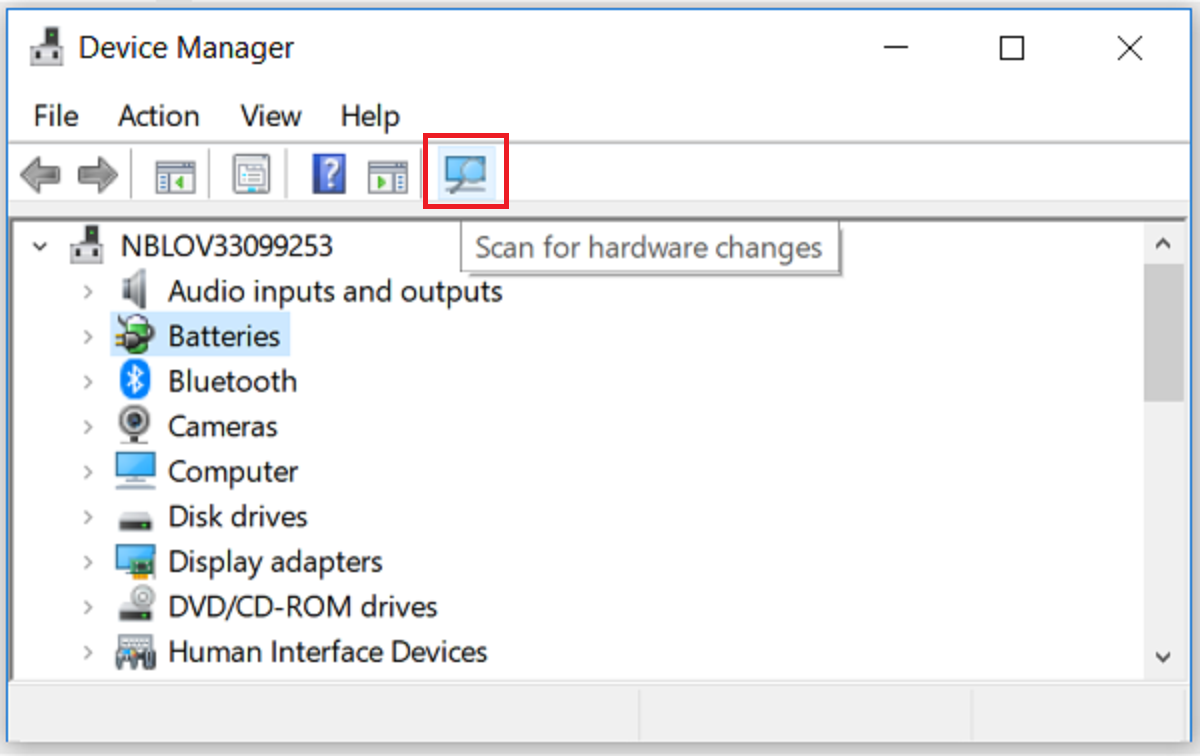

Cuando termine de desinstalar los controladores, haga clic en el icono Buscar cambios de hardware en el menú Administrador de dispositivos.

Reinicie su PC y el sistema reinstalará los adaptadores de batería. El icono de la batería que falta debería aparecer ahora en la bandeja del sistema. Si aún no aparece, pruebe los otros métodos siguientes.

5. Reinicie el Explorador de Windows

Puede recuperar el icono de batería de Windows 10 que falta reiniciando el Explorador de Windows. Este es un proceso bastante sencillo; así es como puede hacerlo:

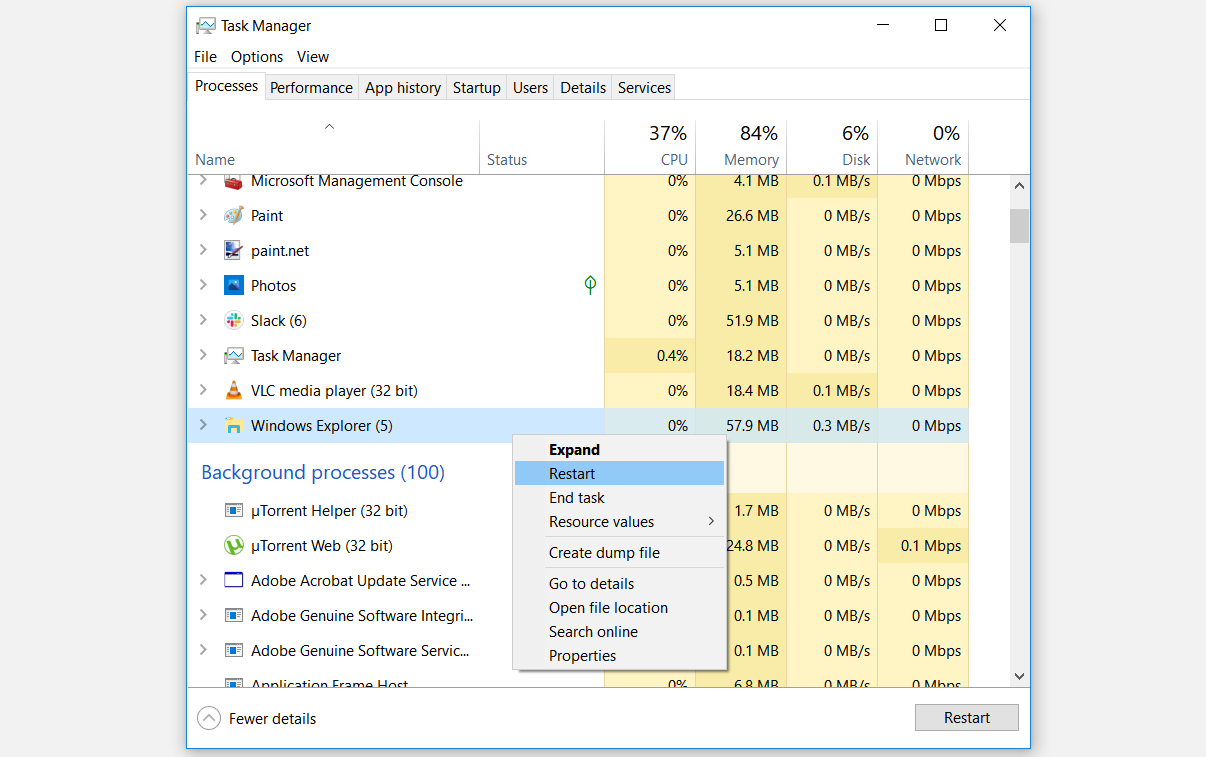

Haz clic derecho en el área en blanco de tu barra de tareas y ve al Administrador de tareas . En la pestaña Procesos de la barra de tareas, desplácese hacia abajo y busque el proceso del Explorador de Windows. Haga clic con el botón derecho en el Explorador de Windows y haga clic en la opción Reiniciar .

Reinicie su computadora y el problema debería resolverse. De lo contrario, puede probar los otros métodos de este artículo.

6. Restaurar el icono de la batería mediante el editor de políticas de grupo local

También puede utilizar el Editor de políticas de grupo local para recuperar el icono de la batería que falta. Esta función solo está disponible en las ediciones Windows 10 Pro, Education y Enterprise. Sin embargo, hay pasos que puede seguir para abrir el Editor de políticas de grupo local en su edición de Windows 10 Home.

Para restaurar el ícono de la batería usando la Política de grupo local, siga estos pasos:

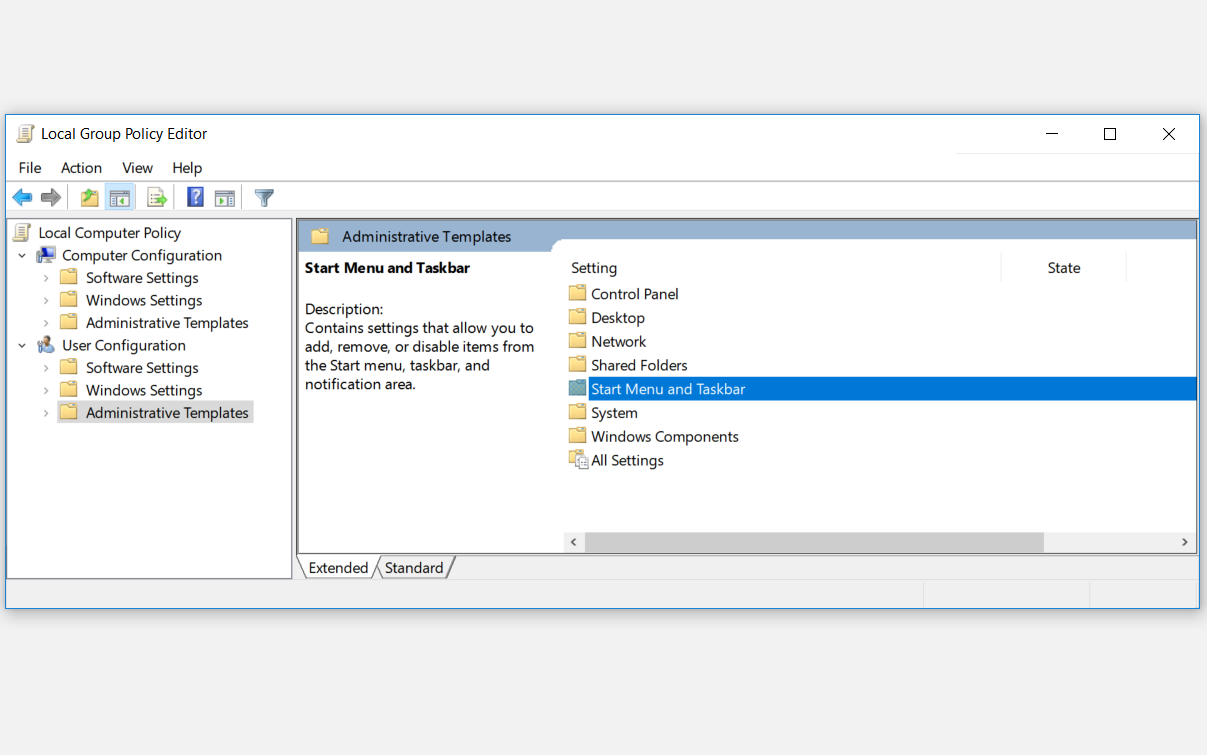

Presione la tecla de Windows + R, luego escriba "gpedit.msc" y haga clic en Entrar para abrir el Editor de políticas de grupo local. En el panel de navegación del lado izquierdo, vaya a Configuración de usuario> Plantillas administrativas . En el panel del lado derecho, haga doble clic en el menú Inicio y la barra de tareas .

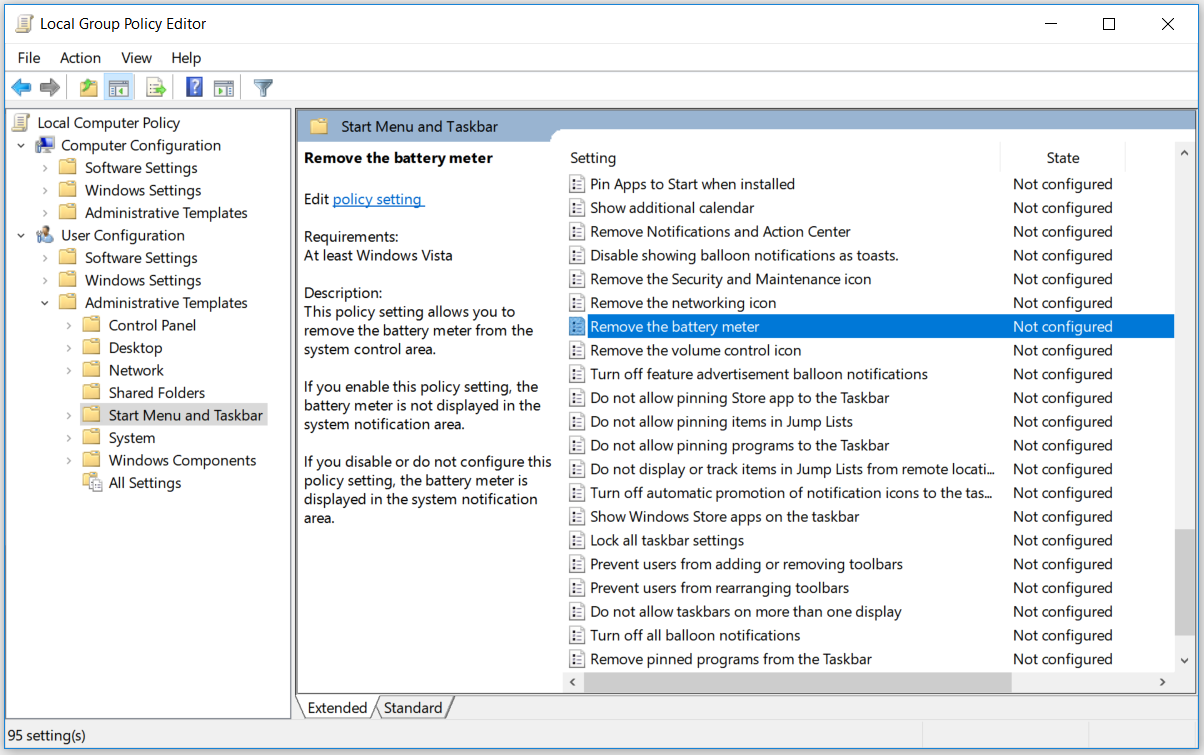

Nuevamente, en el panel del lado derecho, haga doble clic en la opción Eliminar el medidor de batería .

Una ventana aparecerá. Seleccione Desactivado o No configurado en las opciones de la ventana emergente. Desde aquí, haga clic en Aplicar y luego haga clic en Aceptar . Reinicie su PC y el icono de la batería debería volver a estar en la bandeja del sistema.

7. Repare archivos de sistema dañados ejecutando un análisis SFC

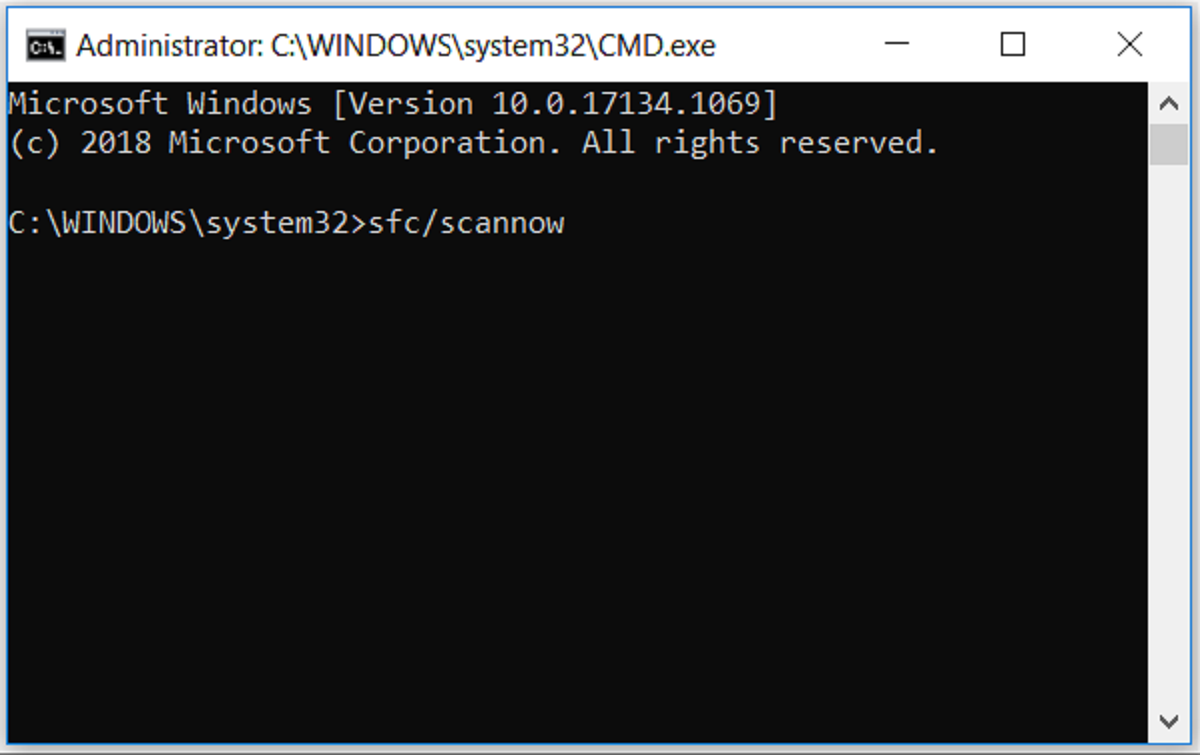

Si ha probado todas las soluciones que hemos mencionado hasta ahora y el problema persiste, intente ejecutar el Comprobador de archivos de sistema (SFC). El escáner SFC es una herramienta de resolución de problemas incorporada diseñada para resolver varios problemas relacionados con el sistema. Para ejecutar un escaneo SFC en su PC con Windows 10, siga estos pasos:

Presione la tecla de Windows + R. Desde aquí, escriba "CMD" y haga clic en Ctrl + Shift + Enter . Cuando esté en el indicador de Control de cuentas de usuario, haga clic en el botón Sí para ejecutar el símbolo del sistema como administrador.

En el símbolo del sistema, escriba lo siguiente:

sfc/scannow

Presione Entrar para continuar. SFC comenzará a escanear su PC en busca de archivos dañados o defectuosos. Espere a que finalice el proceso y luego reinicie su PC. El icono de la batería debería aparecer ahora en la bandeja del sistema.

Estamos seguros de que uno de los métodos de este artículo resolverá su problema. Pero en caso de que el ícono de la batería aún no aparezca después de aplicar cualquiera de los métodos que proporcionamos, actualizar su PC con Windows 10 también podría ayudar.

Realice un seguimiento del estado de la batería de su PC con facilidad

Hemos proporcionado varios métodos que puede aplicar para recuperar el icono de la batería si no aparece en la bandeja del sistema de Windows 10. Cualquiera de nuestros métodos sugeridos debería ayudarlo a resolver este problema con facilidad.