Los auriculares para juegos EPOS GTW 270 Hybrid ofrecen un rendimiento de sonido sólido, con la ayuda del códec de baja latencia aptX y Bluetooth 5.1. Encontrará que los GTW 270 son cómodos para cualquier sesión de juego, y los auriculares continúan la larga tradición del desarrollador de audio danés de hardware de audio bien diseñado.

- Marca: EPOS

- Duración de la batería: 20 horas.

- Bluetooth: Sí, 5.1 y aptX de baja latencia

- Consejos adicionales: si

- Cancelación de ruido: No

- Excelente calidad de audio

- Diseño confortable

- Estuche de transporte de carga bien construido

- Muy fácil de configurar

- aptX baja latencia

- Duración media de la batería

- No reemplazaría los auriculares para juegos

- No se puede usar el micrófono con aptX

EPOS GTW 270 híbrido amazon

Cuando piensa en auriculares para juegos, probablemente piense en almohadillas grandes y gruesas y micrófonos ajustables. Pero, ¿y si no tuviera que ser así? ¿Y si pudiera encontrar una opción de audio para juegos alternativa?

Los audífonos acústicos cerrados EPOS GTW 270 Hybrid para juegos son exactamente eso: audífonos diseñados para juegos. Si bien EPOS se centra en gran medida en impulsar estos nuevos auriculares hacia los jugadores, definitivamente son más que capaces de ofrecer un audio excelente en una amplia gama de situaciones.

Entonces, ¿cómo se compara el primer juego de auriculares para juegos de EPOS con la competencia? Averigüemos en nuestra revisión de los auriculares híbridos EPOS GTW 270.

¿Qué hay en la caja?

Los auriculares llegan en una caja ordenada, y los ojos de águila notarán que la incrustación de esponja tiene la forma absoluta de una cara. Eso es un punto a favor de mi parte.

En la caja encontrarás:

- Auriculares híbridos EPOS GTW 270

- Estuche de transporte de carga

- Dongle Bluetooth EPOS

- Cable de puerto USB tipo A a USB tipo C

- Cable de carga USB tipo A a USB tipo C

- 3 puntas de silicona para auriculares de diferentes tamaños

- Funda de silicona para dongle Bluetooth

- Instrucciones y manual de inicio rápido

Especificaciones del EPOS GTW 270 Hybrid

Los auriculares híbridos EPOS GTW 270 ofrecen un paquete decente en términos de especificaciones listas para usar:

- Diseño: auriculares cerrados

- Color: negro, con placas de metal gris

- Controladores: dinámico de 6 mm

- Respuesta de frecuencia: 20-20.000 Hz

- Nivel de presión sonora: 100 dB

- Micrófono: omnidireccional integrado

- Respuesta de frecuencia: 100-7,500Hz

- Sensibilidad: -20 dBV / Pa

- Conectividad: Bluetooth 5.1, aptX de baja latencia a través de un dongle USB-C

- Duración de la batería: 5 horas en los auriculares, 15 horas en el estuche de transporte

- Tiempo de carga: 5 horas de carga completa.

- Carga rápida: reproducción de 1 hora con 15 minutos de carga

- Plataformas: PC, Nintendo Switch, Android, PlayStation 4 y 5

- Resistencia al agua: IPX5 para sudor y lluvia ligera

- Asistente virtual: Google Now, Alexa, Siri

Los auriculares para juegos EPOS GTW 270 Hybrid cuentan con Bluetooth para conexiones estándar y, curiosamente, el códec aptX de baja latencia cuando se usa con el dongle USB-C. Además, mientras que PlayStation 4 y 5 no figuran en las especificaciones oficiales, los EPOS GTW 270 Hybrids funcionan con estas consolas.

Diseño híbrido EPOS GTW 270

Desde el primer momento, los auriculares híbridos EPOS GTW 270 y el estuche de carga tienen un peso sólido. No es pesado, pero lo suficiente para ofrecer una sensación de calidad. El maletín de transporte de aluminio anodizado es suave y sólido, y su pestillo y mecanismo de bloqueo son fuertes y seguros. La parte frontal del estuche de carga portátil presenta cinco pequeñas luces azules que indican el nivel de la batería, que también parpadean en rojo cuando se empareja con un nuevo dispositivo Bluetooth.

Los auriculares en sí son un poco más pesados y más gruesos de lo que esperaba, pero no se nota en absoluto cuando se los pone en los oídos. Caminar por la casa con las puntas de los auriculares predeterminados y los GTW 270 están bloqueados con firmeza pero cómodamente en su lugar. Al igual que con la mayoría de los auriculares, puede colocar y quitar fácilmente las puntas reemplazables para encontrar un ajuste que se adapte a usted.

Encontrarás un pequeño botón de control en el auricular izquierdo. Realmente es pequeño, pero tiene muchas funciones: un toque para reproducir y pausar, dos para saltar la pista y tres para rebobinar. Para acceder a su asistente personal virtual, mantenga presionado el botón durante dos segundos. Cuando estás en una llamada, debes mantener presionado el botón durante tres segundos para colgar el teléfono.

Calidad de sonido híbrida EPOS GTW 270

El sonido de la GTW 270s es realmente bueno. Nunca vas a vencer a un auricular para juegos con controladores diez veces más grandes que los controladores GTW 270s de 6 mm. Pero, de hecho, eso hace que el rendimiento de audio de los auriculares para juegos sea un poco más impresionante.

Al saltar a varios juegos para probar los auriculares, rápidamente queda claro que lo que les falta de tamaño a los auriculares, lo compensan con un rendimiento de audio finamente ajustado.

Encendiendo Assetto Corsa Competizione, el Mercedes AMG GT3 mantiene su rugido carnoso alrededor de las colinas de Spa-Francorchamps. Es una historia similar al saltar a un Lancia Stratos en Dirt 2.0.

A continuación, un viaje a Red Dead 2 Online, donde puedes escuchar los ruidos ambientales del medio oeste que te rodea. Los juegos de disparos en primera persona como Insurgency: Sandstorm y Wolfenstein II: The New Colossus ofrecen un rango de audio excepcional, que cubre los disparos atronadores y los ruidos sutiles de los pasos que se acercan.

También es una historia similar para la música. Lo que más me gusta hacer con los nuevos auriculares es pasarlos por la lista de reproducción Songs to Test Headphones With en Spotify, que cubre todo tipo de hip-hop, hard rock, techno y todo lo demás.

Los auriculares GTW 270 mantienen un equilibrio sólido entre los agudos y los graves a lo largo de mi recorrido extendido, lo cual es impresionante dada la gama ecléctica de pistas en la lista de reproducción.

En general, los auriculares híbridos EPOS GTW 270 ofrecen una calidad de audio de primer nivel tanto para juegos como para música, lo que es realmente impresionante.

Funcionalidad híbrida EPOS GTW 270

Entonces, los auriculares GTW 270 suenan muy bien, pero ¿cómo funcionan en otros lugares?

Un aspecto positivo inmediato es lo ridículamente rápido que se configuran con el dongle de baja latencia aptX incluido. Puede tener los auriculares en funcionamiento dentro de un minuto después de desembalarlos, ya que los auriculares y el dongle vienen pre-emparejados.

Conecté la llave USB en mi PC de escritorio con el cable suministrado y dejé que la conexión automática hiciera el resto. Fue una situación similar cuando se conectó a una Nintendo Switch. La conexión se actualizó automáticamente y el audio funcionó instantáneamente.

Ahora, hay una desventaja del micrófono auricular híbrido EPOS GTW 270. Cuando usas el dongle de baja latencia aptX, no puedes comunicarte en el juego. No es un problema evidente, pero para los auriculares que se posicionan como hardware para juegos, y con el dongle aptX como principal punto de venta, es un poco irritante.

Dicho esto, contradeciría mi propio punto con el hecho de que los auriculares GTW 270 quizás sean más adecuados para ráfagas cortas de juegos y son particularmente útiles cuando estás fuera de casa, jugando en movimiento. A menudo, no estás participando en un juego de habla en equipo en estos escenarios, por lo que no es la desventaja que podría ser. También agregaría que esto no es un desaire en EPOS; es una restricción de aptX.

También debe tener en cuenta que cuando usa una conexión Bluetooth estándar (por ejemplo, con su teléfono, una llave Bluetooth independiente o su placa base es compatible con Bluetooth), el micrófono funciona bien. La calidad no es sorprendente, pero se te puede escuchar con relativa claridad.

Con respecto a la duración de la batería, los auriculares GTW 270 tienen una carga de cinco horas y obtendrá otras 15 horas de carga con el estuche de transporte. Una vez más, dado el mercado objetivo de estos auriculares, cinco horas es suficiente para la mayoría de los períodos de juego. También puede utilizar la función de carga rápida para obtener una hora de reproducción con una carga rápida de 15 minutos.

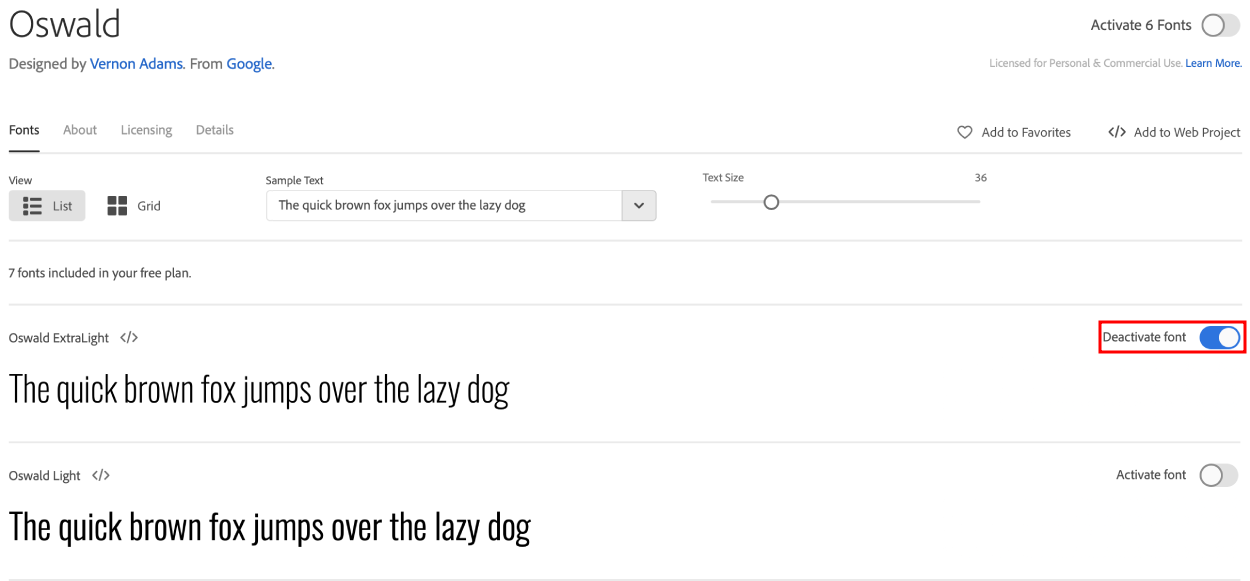

Suite de juegos EPOS

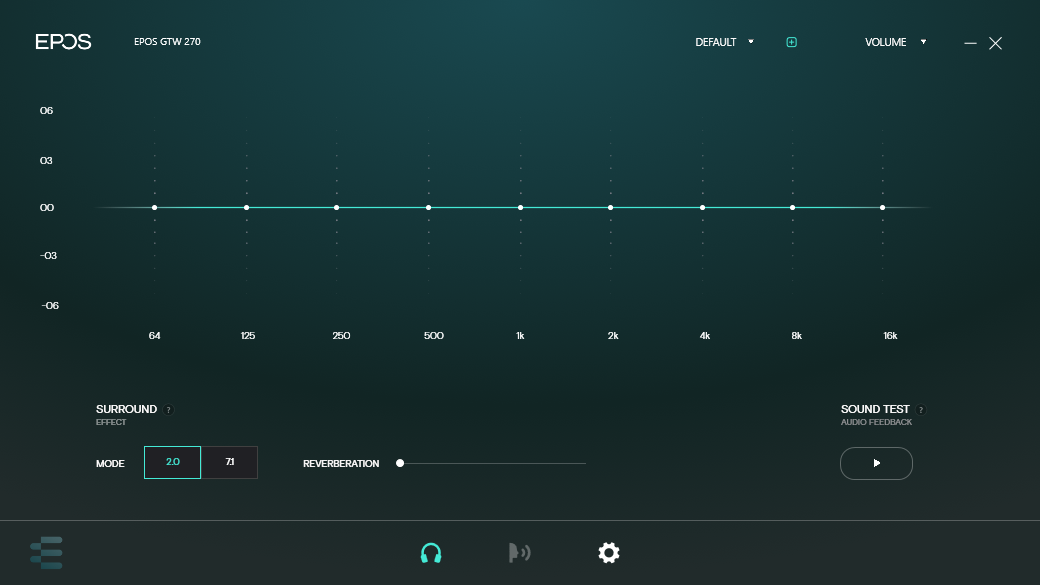

EPOS Gaming Suite es una aplicación de escritorio que puede utilizar para administrar sus auriculares EPOS GTW 270.

Después de descargar e instalar, puede usar la herramienta para actualizar el firmware en el dongle y los auriculares. Las actualizaciones no funcionaron de inmediato para mí, pero logré actualizar el firmware para ambos elementos después de algunos intentos.

EPOS Gaming Suite también incluye un ecualizador con algunos ajustes preestablecidos, junto con la opción de cambiar entre los modos de sonido envolvente virtual. Una vez que selecciona un modo EQ, la configuración de sonido se guarda en sus auriculares hasta que la cambie nuevamente.

Sin embargo, no puede cambiar su modo EQ sobre la marcha desde los auriculares y no hay una aplicación que lo acompañe en este momento. Aparte, el ajuste preestablecido de "eSport" es horrible, así que no lo olvides.

Reparabilidad del auricular

Como encontrará con la mayoría de los auriculares, es probable que la capacidad de reparación sea baja, y solo ciertas características se pueden reparar o reemplazar.

Por otro lado, el estuche de carga es sólido y mantendrá los auriculares protegidos de daños por caídas, y los auriculares tienen una clasificación IPX5, que los protegerá contra el sudor y la lluvia ligera. Esas son dos de las principales formas en que puede dañar su hardware al menos parcialmente mitigado.

Además, no olvide que estos auriculares para juegos son nuevos en el mercado en el momento de la revisión. Si bien no hay guías de reparación disponibles actualmente, con el tiempo, se escribirán guías de reparación. Los auriculares no son imposibles de reparar, pero son complicados.

Los audífonos GTW 270 vienen con una garantía de dos años en caso de que algo se rompa en ese período.

¿Debería comprar los auriculares híbridos para juegos EPOS GTW 270?

La gran pregunta: ¿valen los auriculares el dinero que tanto le costó ganar?

EPOS está entrando en un mercado muy ocupado. La tentación de centrarse en estos auriculares como hardware puramente para juegos es infundada, a pesar de lo que EPOS quiere que pienses. Suenan brillantes cuando se comparan con una amplia gama de tipos de música, así como con películas y podcasts.

Además, son cómodos, ya que EPOS ha tomado más de 800.000 escaneos de oído de su empresa matriz, Demant, y los ha elaborado para aliviar la presión sobre las "partes no flexibles del oído". A lo largo de esta revisión, he registrado decenas de horas de uso sin sentir fatiga en los oídos, y tengo oídos relativamente pequeños.

Sin embargo, puedo entender por qué EPOS los lanza teniendo en cuenta a los jugadores. A este precio, el mercado de auriculares tiene algunos competidores fuertes, entre ellos los populares Jabra Elite 75t y Elite 85t, y los bien valorados auriculares Sony WF-1000XM3. Lanzarlos como una herramienta única para los jugadores bien podría darle la ventaja.

Actualmente, los auriculares híbridos EPOS GTW 270 se venden al por menor por $ 200. Suenan excepcionales, se ven bien y permiten una conexión instantánea con su PC y Nintendo Switch. El audio de baja latencia de aptX es nítido y claro, y el audio de Bluetooth es casi el mismo, si sufre levemente del conocido retraso de tiempo de Bluetooth.

Es un sí de mi parte para el paquete de audio general que EPOS ha entregado, en lugar de un poco específico de hardware de audio para juegos. Con algunos ajustes más en el paquete general, piense: mejores micrófonos, ecualizador personalizable a través de una aplicación, ajustes al problema del habla del equipo multijugador de aptX, tal vez Sidetone, EPOS podría ser un verdadero ganador.

Información inteligente sobre la anatomía de una amenaza DDoS

Información inteligente sobre la anatomía de una amenaza DDoS