Ha grabado un video con su teléfono y ahora es el momento de editarlo. Pero, ¿qué pasa si apestas en la edición de videos y no tienes el dinero para contratar a un editor profesional?

No hay por qué preocuparse. Es simple editar sus videos (gratis) usando KineMaster, un editor de video móvil.

KineMaster es una aplicación de edición fácil de usar con toneladas de funciones. Sus funciones de arrastrar y soltar le permiten editar videos sobre la marcha, así como agregarle contenido multimedia.

Cómo utilizar KineMaster, paso a paso

KineMaster es una aplicación gratuita que ofrece una suscripción para funciones adicionales. Dado que todas las herramientas de edición están disponibles de forma gratuita, usaremos la versión base para este tutorial. Sin embargo, hay una advertencia al usar la versión gratuita: el video se descargará con una marca de agua.

KineMaster está disponible tanto para Android como para iPhone; aquí nos centramos en la versión de Android.

Descargar: KineMaster para Android | iOS (gratis, suscripción disponible)

1. Prepare sus conceptos y materiales

Primero, considere el mensaje que desea transmitir y busque videos relevantes para él. Este paso es especialmente importante para aquellos que buscan crear videos profesionales, como anuncios y otro contenido promocional.

Si solo está haciendo ediciones rápidas en un video que grabó en su dispositivo, esto no debería tomar mucho tiempo.

2. Abra KineMaster y cree un proyecto

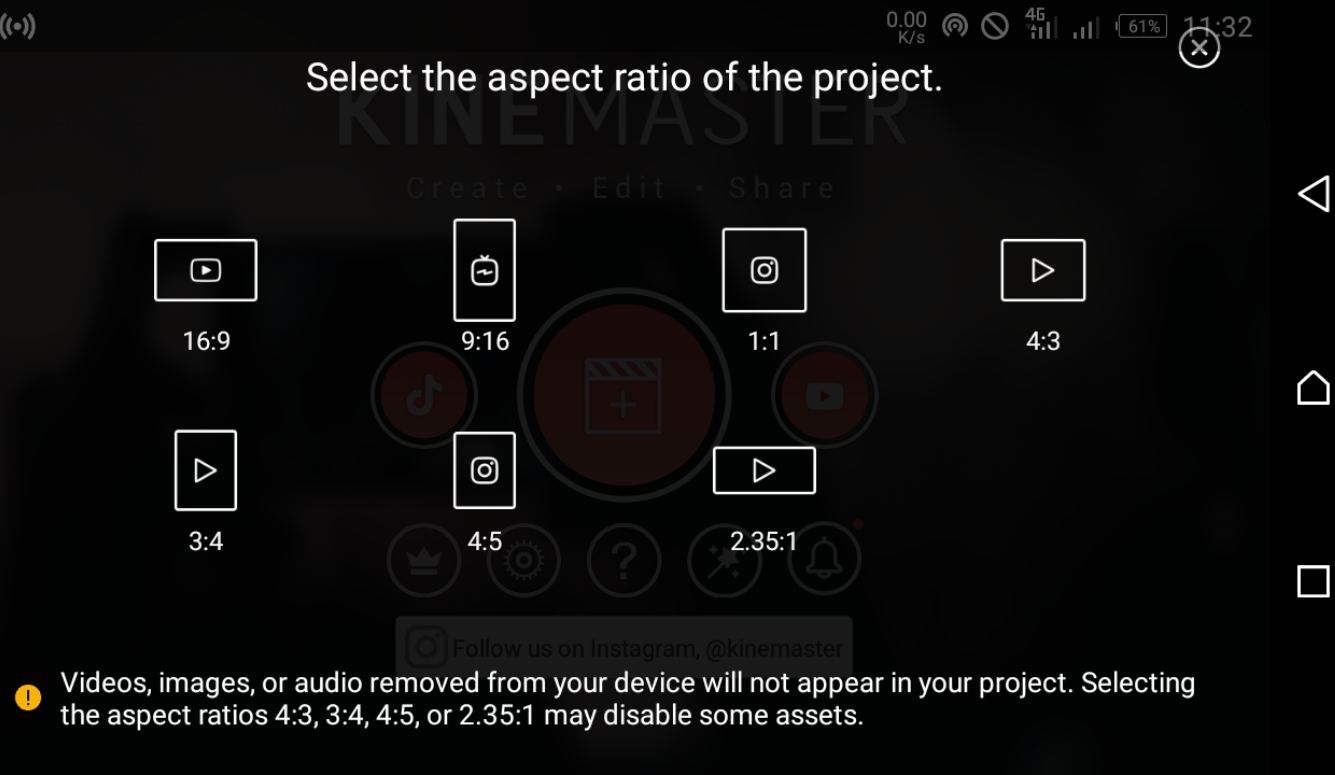

Después de descargar la aplicación en su teléfono, iníciela. Cuando abra KineMaster, será recibido por una página de destino con una opción para comenzar un nuevo proyecto o continuar editando uno anterior.

Para comenzar un nuevo proyecto, toque Crear nuevo proyecto (el signo más en el botón central) y seleccione una relación de aspecto para su video.

La relación de aspecto que elija dependerá en gran medida de dónde desee publicar el video. Por ejemplo, 16: 9 es adecuado para YouTube, mientras que 9:16 es mejor para Instagram. Para tamaños de pantalla más pequeños, puede usar 1: 1 .

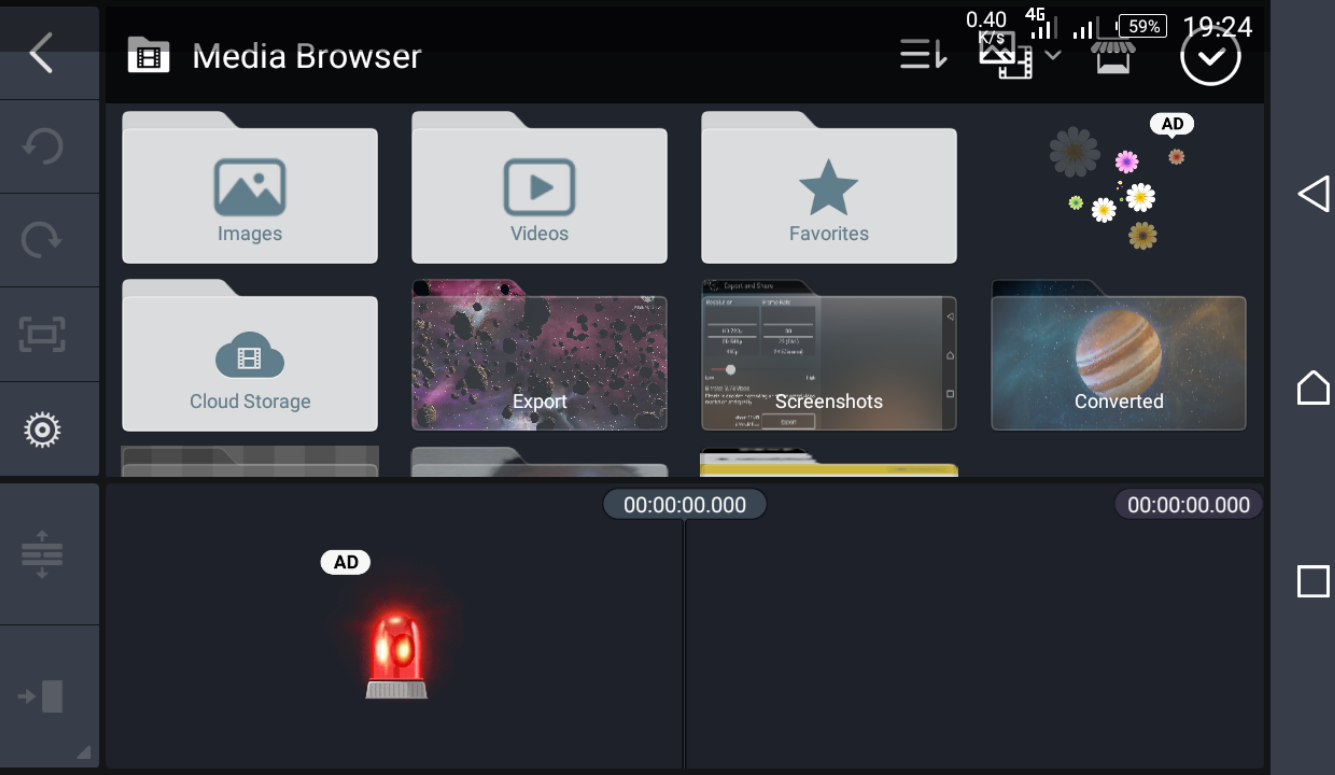

A continuación, toque Medios para abrir la sección Navegador de medios . Este está lleno de carpetas que contienen imágenes y videos.

Seleccione el videoclip en el que desea trabajar, que lo importará a la ventana del proyecto. Luego, presione la marca de verificación en la parte superior derecha para guardar el videoclip. Repita este proceso para agregar más videoclips, si lo desea.

3. Recorta tu video

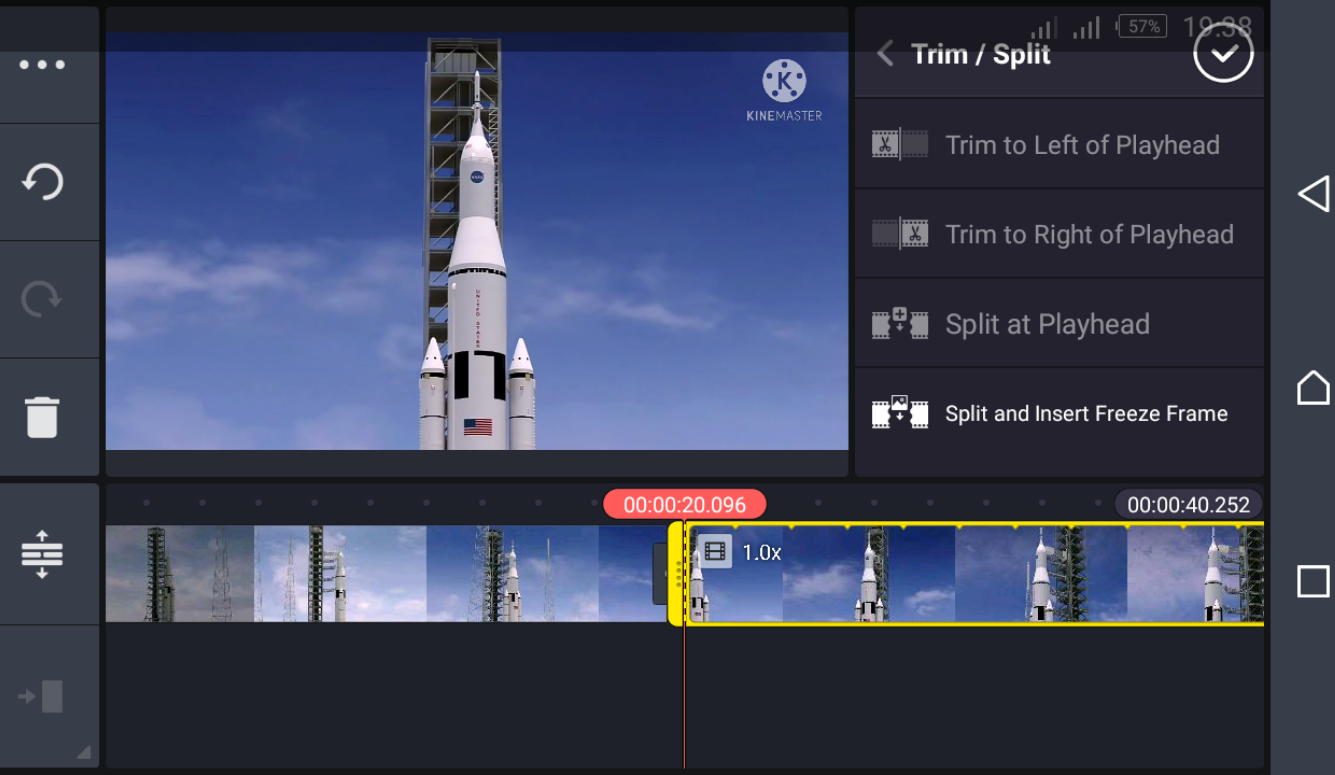

Para recortar su video, seleccione el videoclip que desea personalizar y el borde aparecerá en amarillo claro. Toque el icono de las tijeras (menú Recortar / Dividir ) en la esquina superior derecha para abrir varias opciones de recorte en la misma área.

Esto abre cuatro opciones para elegir: Recortar a la derecha del cabezal de reproducción , Recortar a la izquierda del cabezal de reproducción , Dividir en el cabezal de reproducción y Dividir e insertar fotograma congelado .

Para cortar el clip a solo el video que aparece después de la posición actual, seleccione Recortar a la derecha del cabezal de reproducción . El video recortado tendrá una duración más corta.

También puede configurar el clip para que solo incluya contenido antes de la posición actual utilizando la opción Recortar a la izquierda del cabezal de reproducción . Para dividir un videoclip en dos, use Dividir en el cabezal de reproducción .

Para ver tu progreso, presiona el botón de reproducción y mira el video mientras editas. Si está satisfecho con los resultados, toque la marca de verificación en la parte superior para guardar.

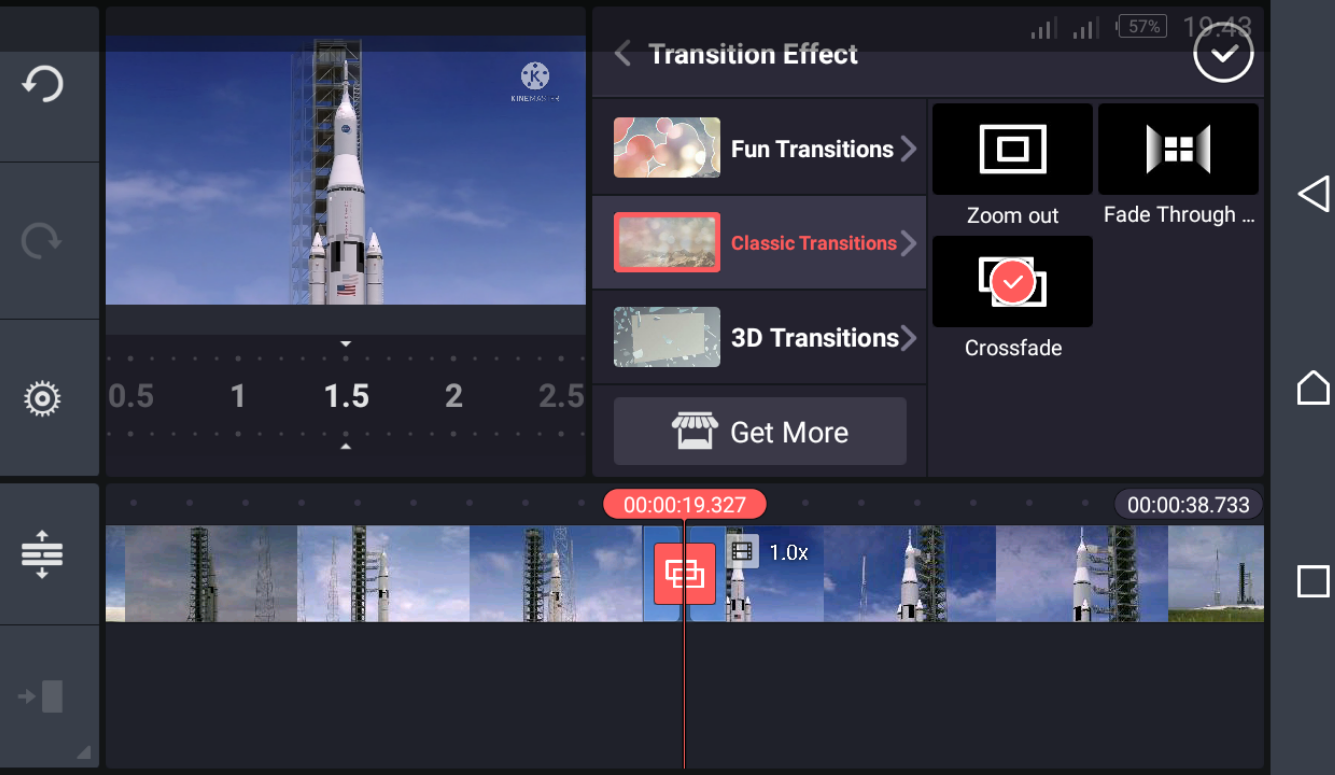

4. Agregar transiciones de video

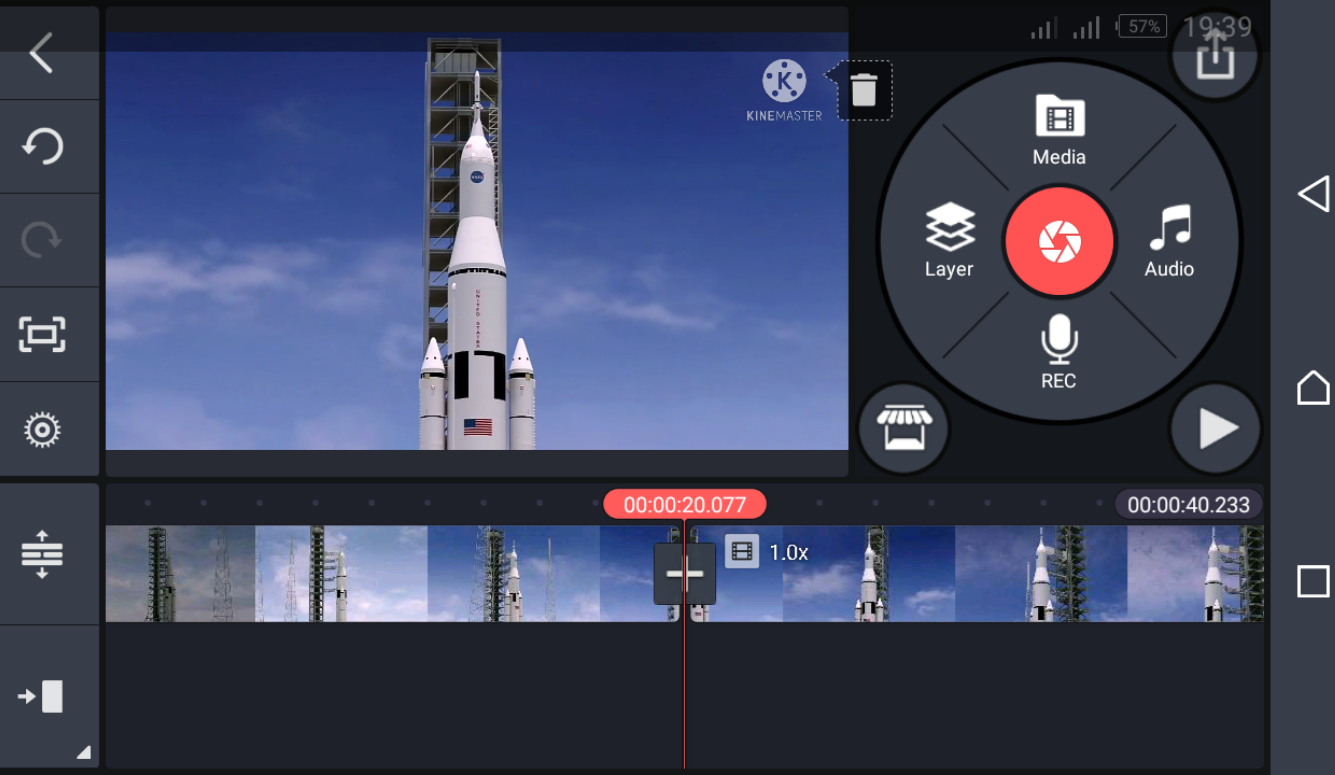

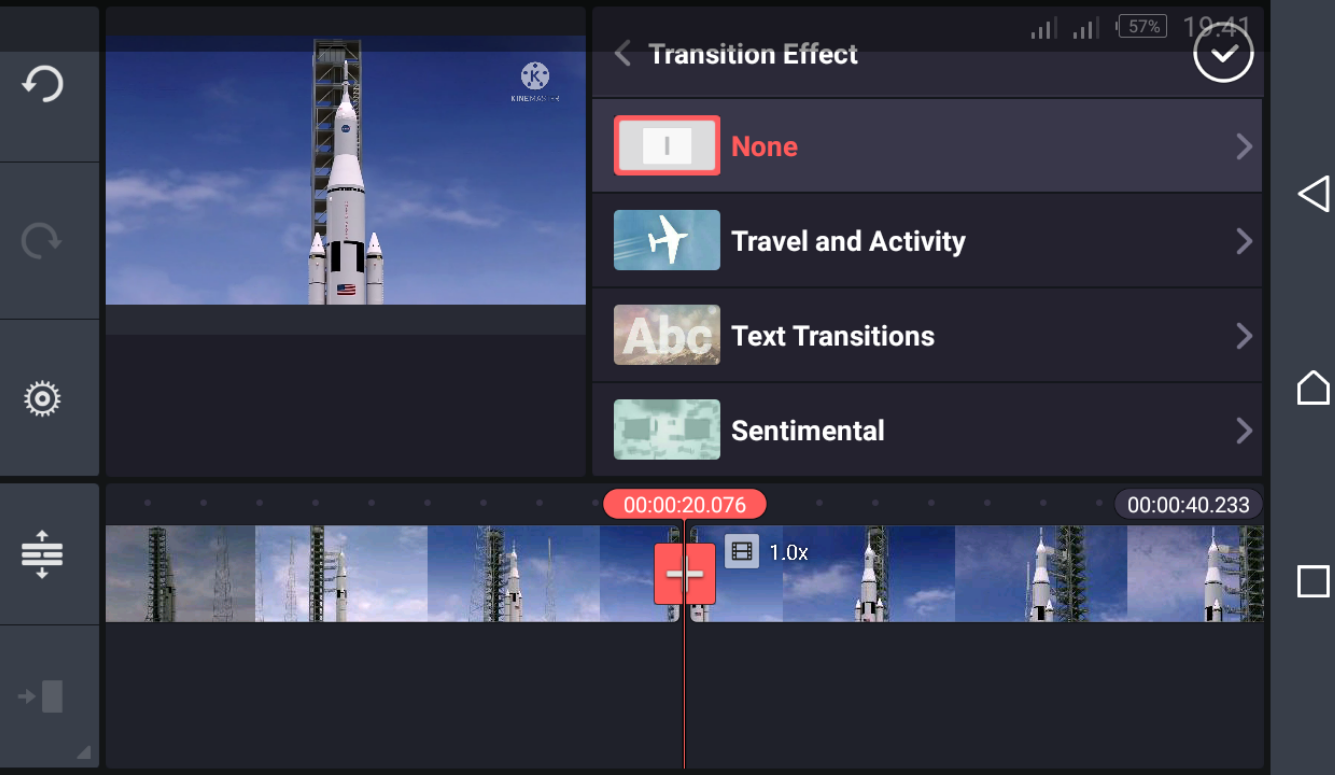

Elija el video entre el que desea agregar transiciones. Verá un signo más ( + ) al margen de cada videoclip. Para agregar transiciones, toque Más ; muchas opciones aparecerán a la derecha.

Puede seleccionar entre opciones como transiciones clásicas, transiciones 3D, imagen en imagen, transiciones de texto y más.

Después de elegir el que desea, toque la marca de verificación en la sección superior para guardar su elección. Para este ejemplo, seleccionamos Transiciones clásicas> Fundido cruzado.

Para obtener una vista previa de las transiciones, mueva el control deslizante a donde está la transición y presione el botón de reproducción .

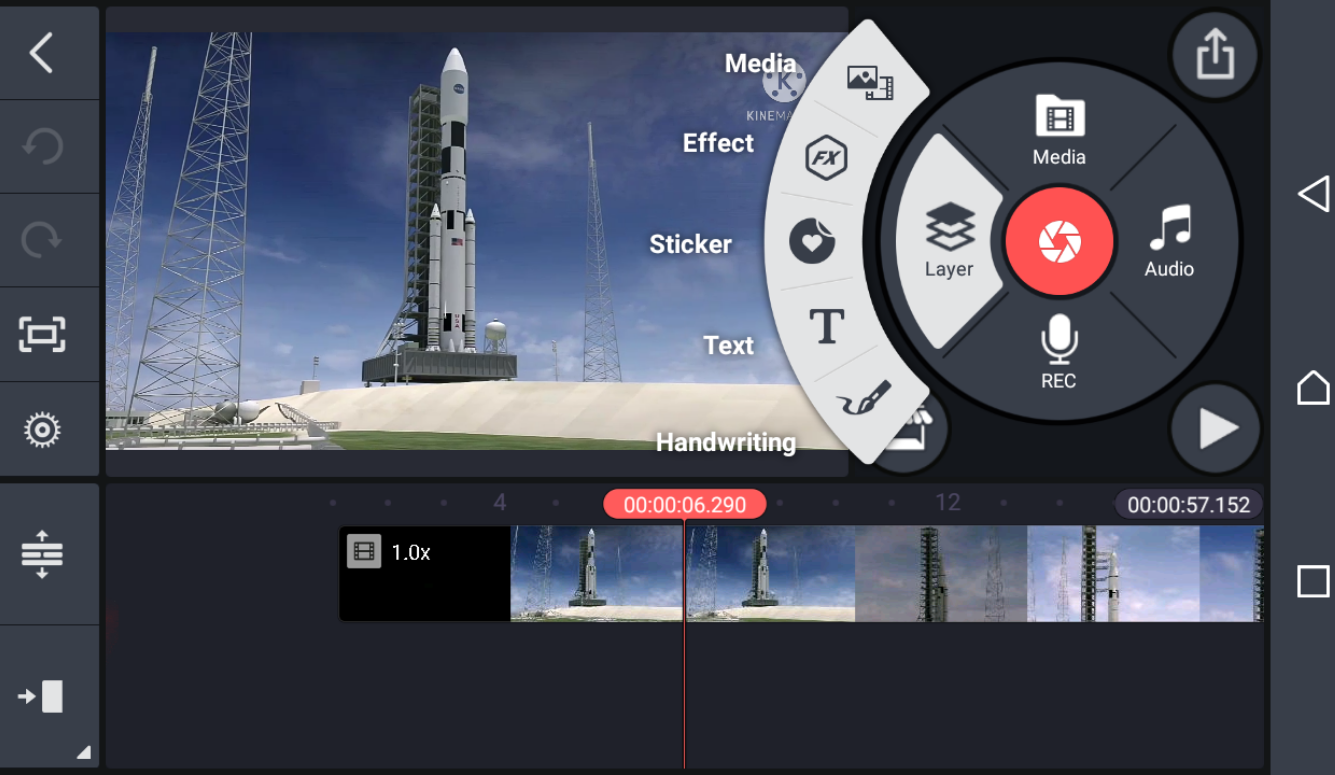

5. Agregar texto a un video

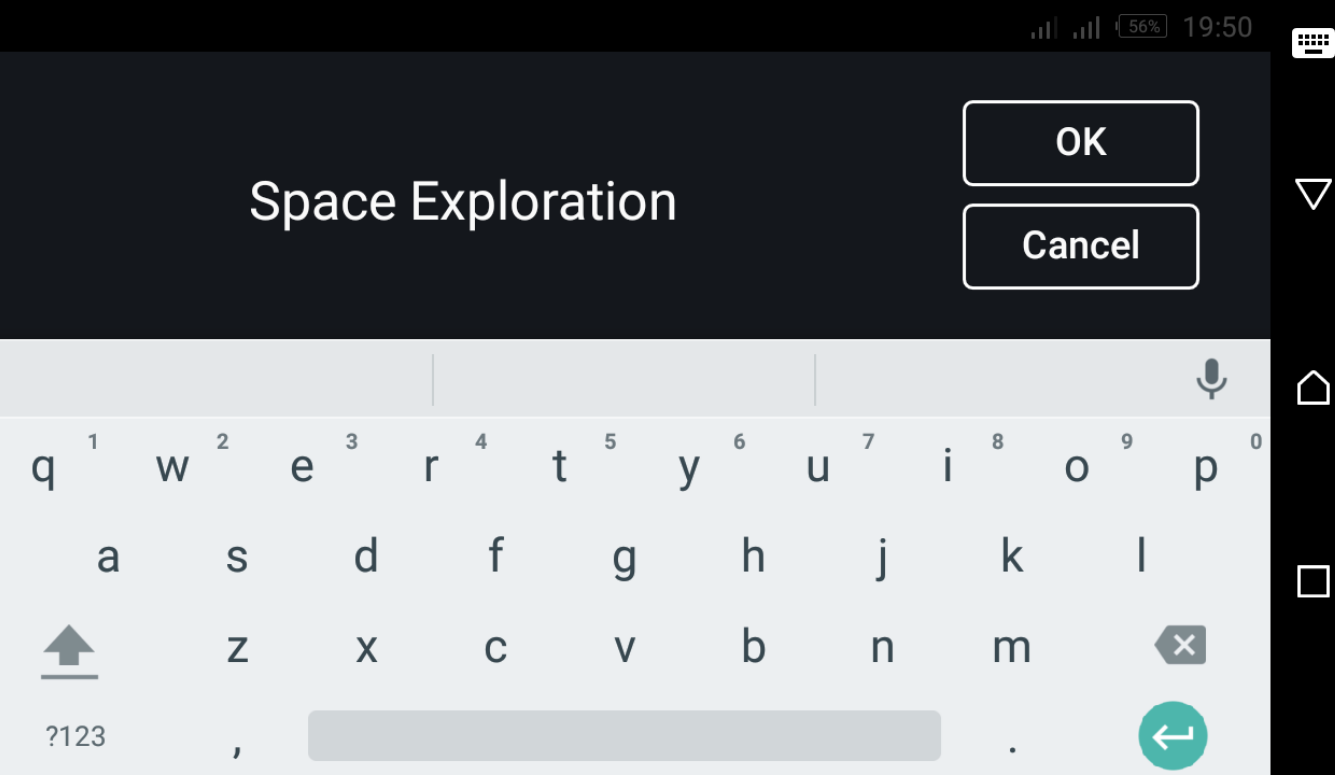

Para agregar texto a sus videos, presione el ícono de Capa para abrir una ventana de opciones. De las opciones, elija Texto .

Escriba su texto y presione OK para mostrar un texto pequeño en el video. Toque y arrastre el texto para agrandarlo o reducirlo.

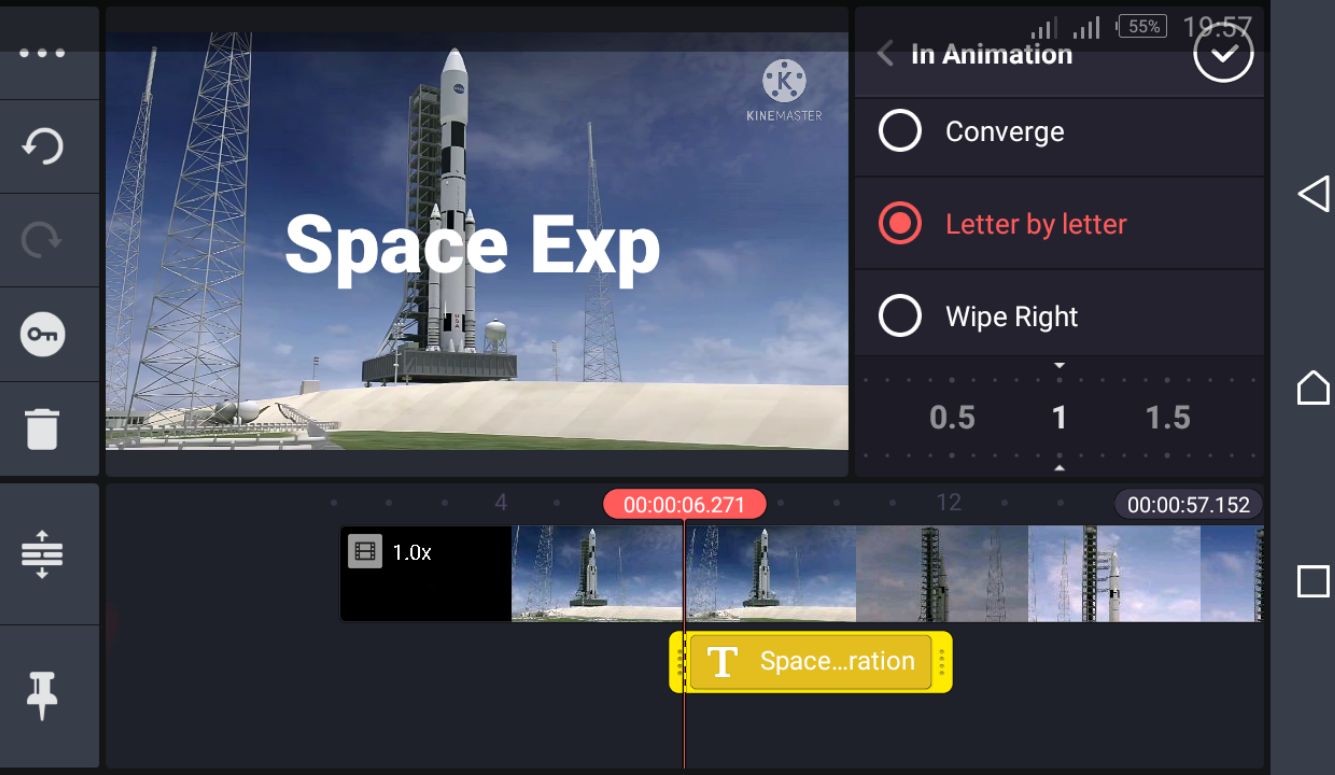

Toque el símbolo Aa , a la derecha, para seleccionar un tipo de fuente que coincida con el tono de su video. Luego, presione la marca de verificación en la esquina superior derecha para guardar sus cambios. También puede agregar otros elementos a su texto: color, sombra, fondo y efectos de animación.

Hay muchos efectos de animación atractivos que puede agregar a su texto. Para este tutorial, usamos In Animation> Letter by letter .

Para ajustar el color del texto, presione el círculo blanco junto al icono de la tijera y seleccione su color.

6. Agregar música de fondo

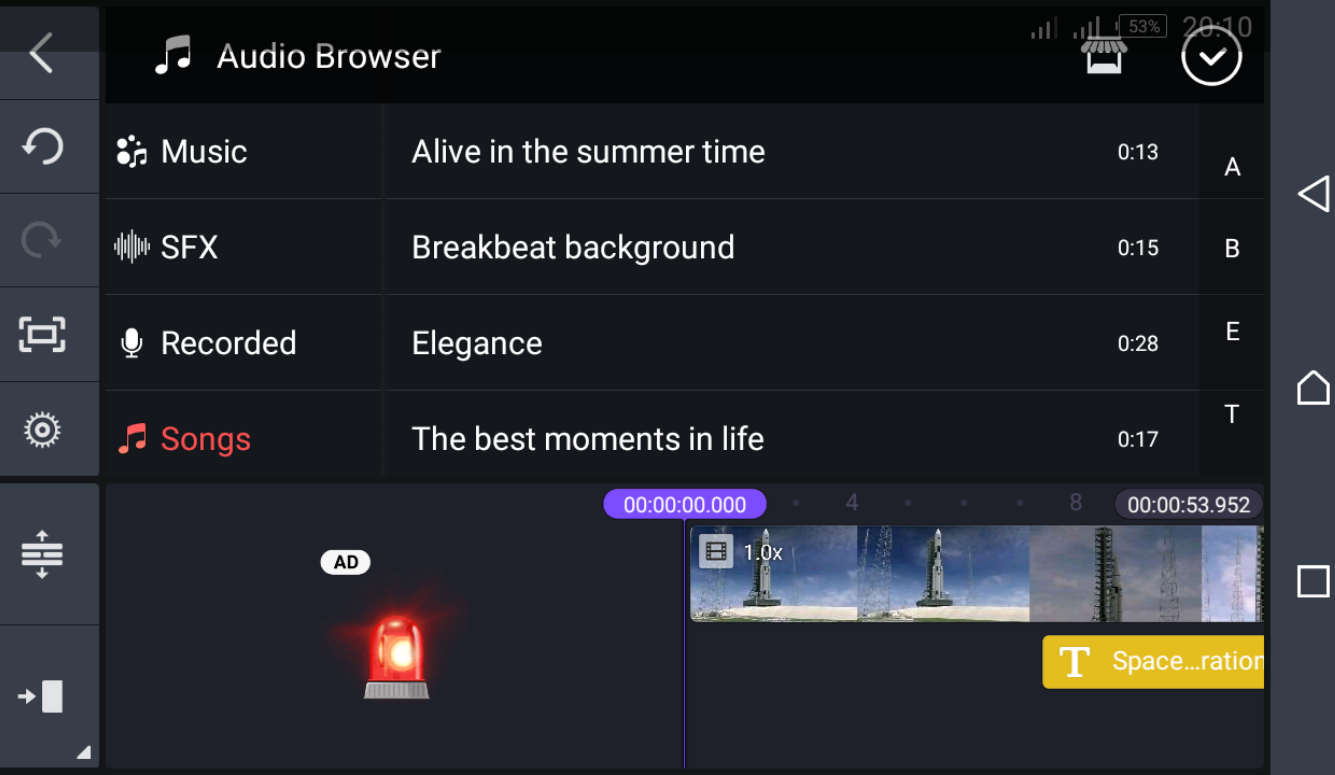

Para agregar música a su video, coloque la línea roja vertical en la hoja del proyecto donde debe comenzar la música.

Luego, presione el ícono de Audio en el menú de herramientas principal y elija la música adecuada desde su teléfono. También puede importar pistas desde el navegador de audio de KineMaster.

Para obtener más opciones, considere navegar a través de sitios que le permiten descargar música gratis para encontrar descargas legales que puede usar en su video.

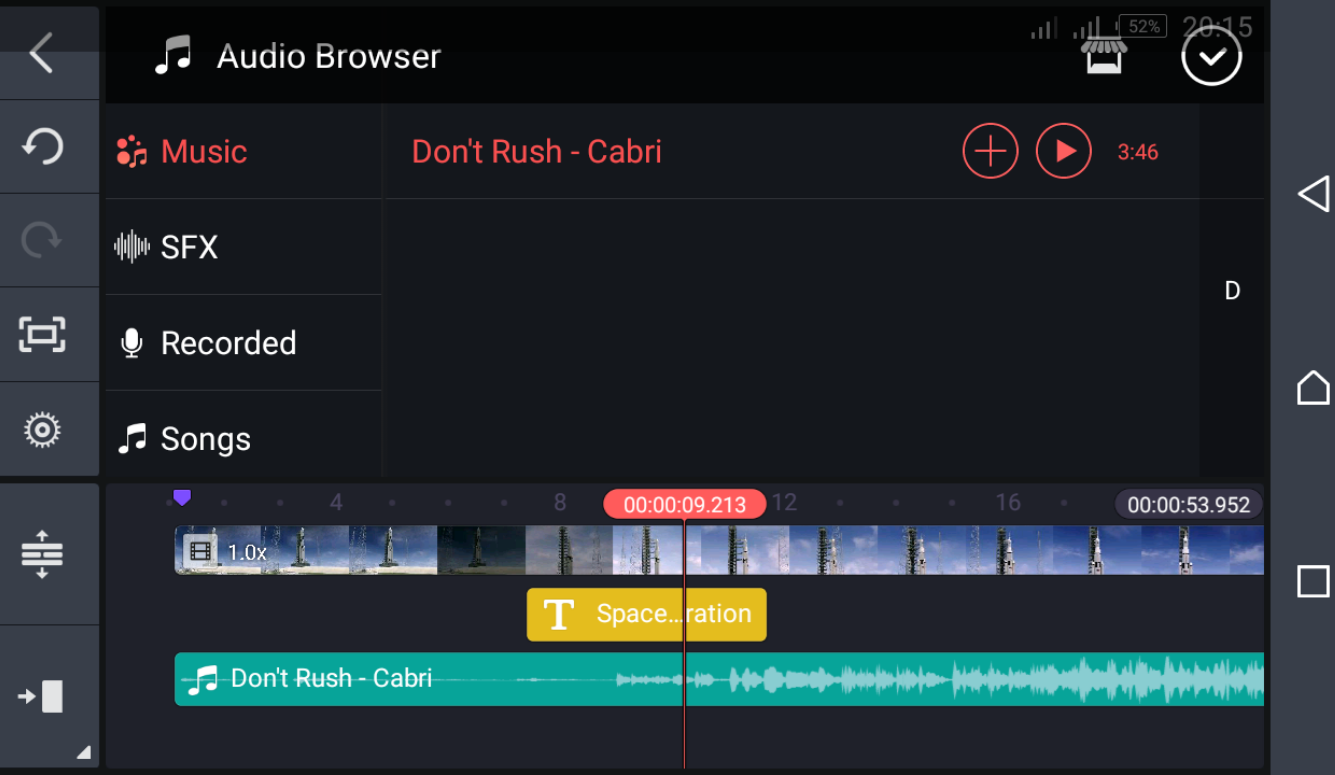

Una vez que seleccione la música, toque el signo más rojo que aparece. Esto agregará la música al proyecto y su audio comenzará a reproducirse.

Si está seguro de la elección de la canción, toque el signo más rojo y verá el nombre de la pista en la sección inferior.

7. Exporte su video desde KineMaster

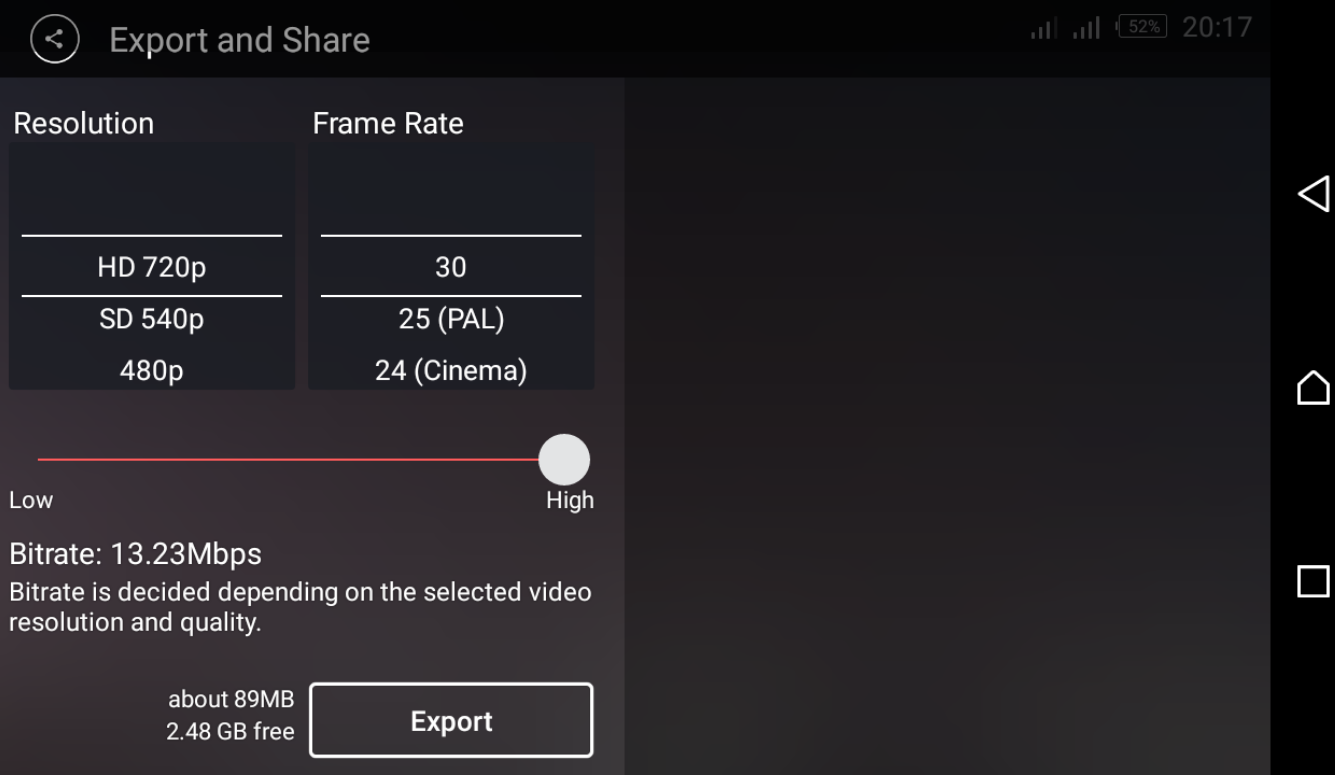

Cuando haya terminado de editar y esté satisfecho con el producto final, toque el símbolo de exportación en la esquina superior derecha. Puede exportar el video con la calidad recomendada o ajustar la resolución del video, la velocidad de fotogramas y la velocidad de bits según sea necesario.

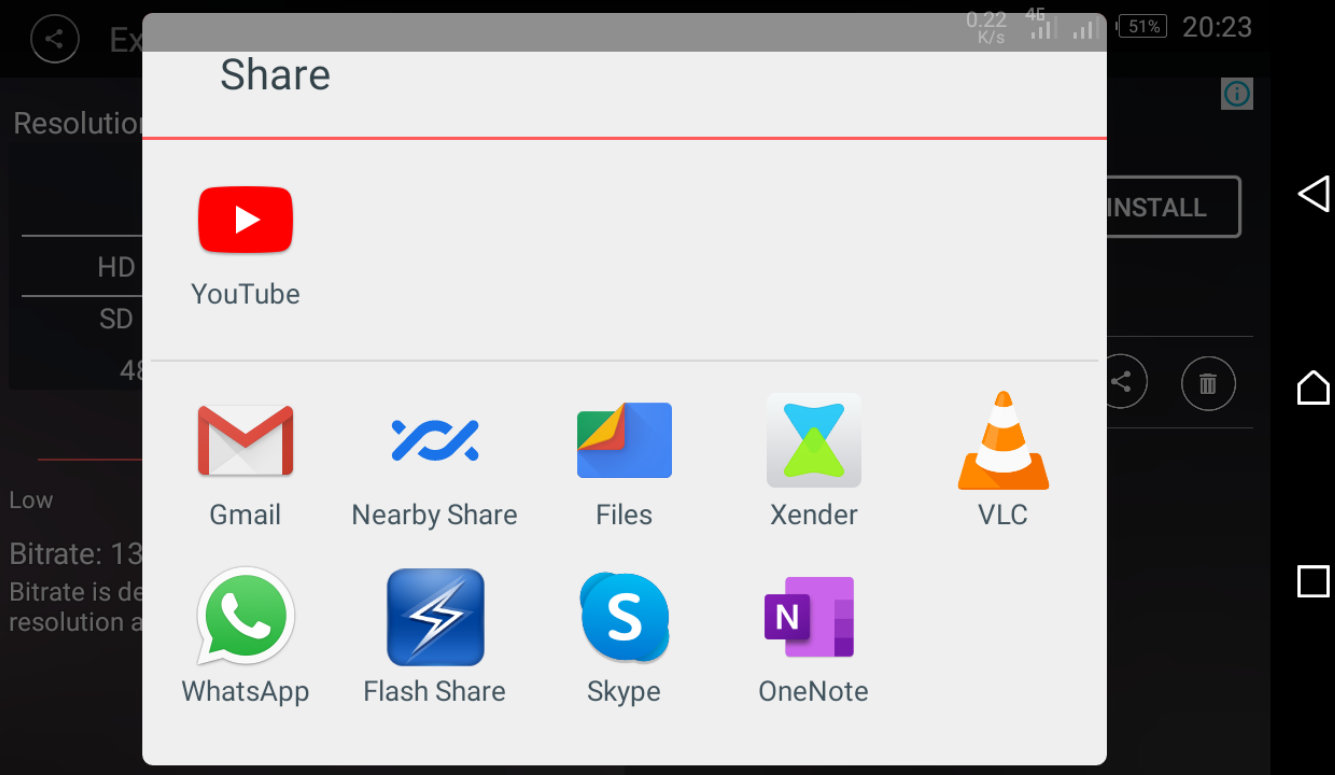

Su video exportado aparecerá a la derecha. Toque el símbolo de compartir para subirlo a YouTube y las redes sociales, o cualquier otra aplicación disponible en su teléfono Android.

Utilice KineMaster para editar videos fácilmente

KineMaster es una de las mejores aplicaciones de edición de video para Android y iPhone. La aplicación le permite hacer que los videos se vean profesionales editándolos en unos pocos pasos. Con su interfaz sencilla y sus potentes funciones, cualquiera puede arreglar un video, incluso sin experiencia.

Mientras tanto, la edición de video es solo una de las formas de estirar los músculos creativos en su teléfono.