LinkedIn sigue siendo la plataforma social más confiable según el Informe de confianza digital 2020. Se ha clasificado constantemente como el número 1, por delante de otros gigantes de las redes sociales como Facebook y Twitter, durante años.

Según muchos consumidores, la plataforma para la comunidad empresarial mundial es la que más confía en las personas para almacenar sus datos privados de forma segura. Pero, ¿cuánto puedes confiar realmente en LinkedIn?

¿LinkedIn ha tenido alguna vez una importante violación de datos?

LinkedIn no es inmune a las filtraciones de datos. De hecho, una infracción monstruosa en 2012 que se creía que había filtrado 6.5 millones de credenciales de cuenta, resultó ser mucho peor.

La filtración inicial que contenía 6,5 millones de contraseñas de cuentas se publicó inicialmente en un foro ruso de delitos informáticos en 2012. LinkedIn confirmó la violación y alentó a los usuarios a cambiar sus contraseñas. Pero años más tarde, descubrieron que era solo la punta del iceberg.

En 2016, un hacker llamado "Peace" vendió el resto de las credenciales robadas de LinkedIn en la web oscura. El hacker afirmó haber tenido la información de 167 millones de usuarios de LinkedIn. Se informó que el 90% de las contraseñas sin sal se descifraron en 72 horas.

¿Por qué los ciberdelincuentes se dirigen a LinkedIn?

Aparte de la filtración masiva de datos, LinkedIn se ha convertido en uno de los favoritos entre los ciberdelincuentes, ya que los perfiles contienen una mina de oro de información sobre organizaciones.

Y dado que muchos usuarios confían tanto en LinkedIn, incluyen detalles muy específicos sobre sus carreras en sus perfiles. Esto facilita la creación de todo tipo de campañas de phishing dirigidas a personas y empresas.

Estafas de LinkedIn enviadas a su correo electrónico

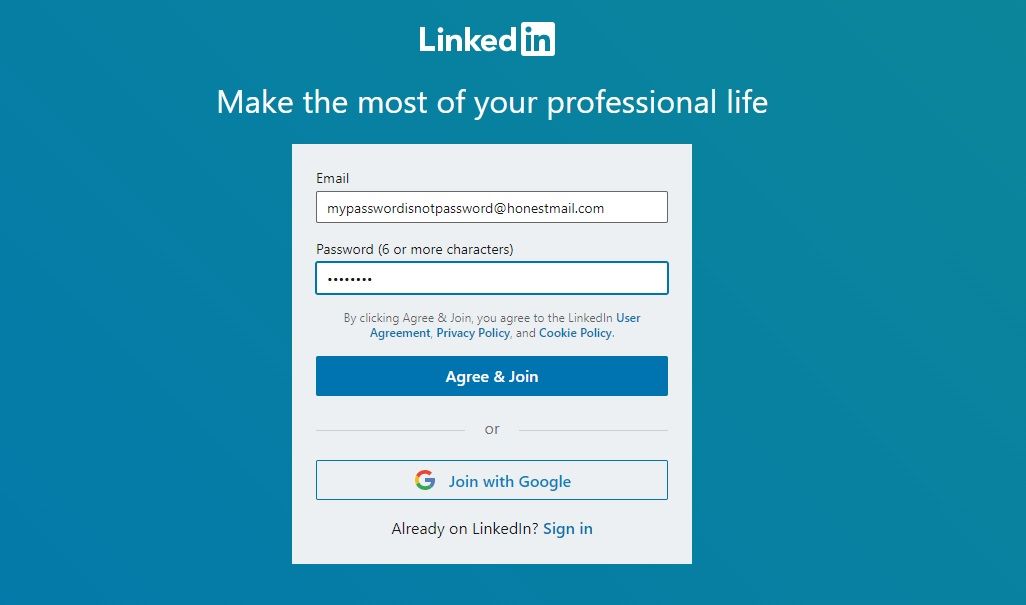

Muchas estafas de phishing se realizan fuera de la plataforma. Las pandillas fingen trabajar para LinkedIn y crean correos electrónicos, con el logotipo de LinkedIn, para robar información de los usuarios.

Estos correos electrónicos suelen tener un enlace a un sitio web falso diseñado para recopilar su información o descargar software malicioso en su dispositivo.

No haga clic en enlaces en correos electrónicos . Si no está seguro, inicie sesión en su cuenta usando una pestaña, navegador o dispositivo diferente.

Correos electrónicos pidiéndole que valide su cuenta

No existe la confirmación por correo electrónico @LinkedIn . Se está llevando a cabo una gran campaña de phishing. pic.twitter.com/j4L2LoEBEs

– Zerospam (@Zerospam) 1 de abril de 2014

Aparte de las alertas de seguridad habituales que le advierten de un intento de inicio de sesión desde un dispositivo desconocido, existe el correo electrónico de phishing falso que le solicita que confirme su correo electrónico.

Estos a menudo dicen que la plataforma se ha actualizado y que necesita validar su cuenta. Se le dará un enlace y se le indicará que valide la cuenta en 72 horas o "LinkedIn cerrará las cuentas no confirmadas".

Pero el enlace no conduce a un sitio de LinkedIn: puede ver esto cuando pasa el mouse sobre él.

También hay un correo electrónico de phishing que le advierte acerca de que LinkedIn desactiva su cuenta debido a la inactividad.

Solicitudes de contacto falsas

Los correos electrónicos de phishing de LinkedIn pueden incluso contener solicitudes falsas. Recibirás un correo electrónico que te avisará de una solicitud de contacto de alguien en LinkedIn.

Incluirá un botón que debería permitirle aprobar la solicitud; coloque el cursor sobre él y verá que se vincula a un sitio fuera de LinkedIn.

Algunas estafas sofisticadas utilizan la suplantación de URL para hacer que el enlace parezca más legítimo. Vale la pena repetirlo: no haga clic en los enlaces de los correos electrónicos . Cualquier solicitud real lo estará esperando cuando inicie sesión en el LinkedIn genuino.

¿Cuáles son las estafas de LinkedIn más comunes?

Los tipos de estafas más nefastos son lanzados por operadores que se infiltran en la plataforma. Crean perfiles falsos, envían solicitudes de contacto y se comunican a través de mensajes de LinkedIn o LinkedIn InMail.

Muchos de estos tienen éxito porque todavía es fácil crear un perfil falso en LinkedIn y la gente confía en la plataforma, por lo que automáticamente asumen que todos los que hay son legítimos.

Estafas laborales

Si hoy se te acerca a LinkedIn con una oferta de trabajo, ignórala. Aquí está la #scam : http://t.co/0s9zMeWl6o pic.twitter.com/5Xod7pNcdo

– Detector de estafas (@TransitDetector) 29 de agosto de 2014

Las estafas más comunes realizadas en la aplicación son las estafas laborales. Dado que LinkedIn se usa a menudo para buscar trabajo, los piratas informáticos explotan su desesperación haciéndose pasar por reclutadores falsos.

Crearán un perfil falso, se comunicarán con los solicitantes de empleo a través de mensajes InMail o mensajes, y luego ofrecerán trabajos bien remunerados que requieren poco trabajo.

Algunos estudian su perfil y le ofrecen trabajos basados en sus credenciales para que la estafa sea más efectiva. Una de las estafas más comunes ofrecerá a los usuarios la oportunidad de ser un comprador misterioso o un asistente personal que trabaja desde casa.

La mayoría le envía un enlace a un sitio falso diseñado para recopilar su información.

Otras falsificaciones le piden que descargue un archivo adjunto con lo que se supone que es la descripción completa del trabajo. Otros dirán que el archivo adjunto es un formulario de solicitud que debe completar y enviar. Sin embargo, una vez que abra el archivo adjunto, el malware se descargará en su sistema.

¿Qué es la estafa del comprador misterioso?

En un giro muy peculiar, acabo de recibir un mensaje de LinkedIn de @SekouSmithNBA pidiéndome que me convierta en un comprador misterioso. Si bien aprecio el intento de Sekou de guiarme hacia una carrera lucrativa, prefiero ser un comprador obvio y visible. pic.twitter.com/u4bM3z48OI

– Kent Sterling (@KentSterling) 15 de noviembre de 2018

Algunas de estas estafas laborales pueden ser tan elaboradas y convincentes que las personas terminan perdiendo miles de dólares.

La estafa del comprador misterioso, por ejemplo, funciona enviando un mensaje a un usuario de LinkedIn desprevenido ofreciéndole un trabajo como comprador secreto.

Luego, los estafadores envían un cheque que las víctimas deben depositar en su cuenta bancaria. Se les pedirá que deduzcan su comisión y utilicen el resto para comprar tarjetas recargables y tarjetas de regalo o probar el servicio de transferencia de dinero en la tienda.

Los estafadores le indican a la víctima que envíe parte del dinero que depositaron a través del servicio Western Union o MoneyGram en la tienda. Si se les pidió que compraran tarjetas de regalo, tendrán que enviar los números en las tarjetas.

Avance rápido unos días después, la víctima recibirá un mensaje de su banco diciéndole que el cheque que depositaron era falso y que el dinero se recuperará de la cuenta.

Perfiles falsos de LinkedIn utilizados para phishing

Los ciberdelincuentes también crean perfiles falsos para estudiar sus credenciales y las de sus contactos para una campaña de phishing dirigida.

Campañas como la suplantación de identidad ( spear phishing), la caza de ballenas y la suplantación de identidad por fraude de directores ejecutivos son más complicadas en comparación con los correos electrónicos fraudulentos corrientes. Estos están dirigidos a hacerlos más efectivos y los piratas informáticos deberán estudiar la organización o persona antes del ataque.

Una de las formas más fáciles de obtener información sobre una organización y sus empleados es estudiar los perfiles de LinkedIn. Y al aceptar una solicitud de contacto de un pirata informático, le das acceso a la información de tu perfil y tus contactos.

Ser su contacto también los hace parecer legítimos y confiables.

Cómo detectar un perfil de LinkedIn falso

Hay señales reveladoras de que un perfil puede ser falso, uno de los cuales es tener muy poca información y muy pocos contactos (generalmente menos de o un poco más de 100).

Otra señal es tener poca o ninguna participación. Puede consultar las recomendaciones en su perfil para ver qué tienen que decir sus antiguos compañeros sobre la persona … o si tienen antiguos compañeros.

Puede consultar la sección "Actividad" de su perfil para ver publicaciones anteriores, compromisos, comentarios e interacciones con otros usuarios. La falta de interacción a menudo será una señal de que nadie más conoce a esta persona o de que el perfil es nuevo.

Algunos no tendrán ninguna foto, pero la mayoría tiene una robada, a veces de sitios de imágenes de archivo. Para comprobar si la foto se ha extraído de otro lugar en línea, puede realizar una búsqueda rápida de imágenes hacia atrás. Aquí hay una lista útil de aplicaciones y sitios que lo ayudarán a hacerlo.

¿Qué medidas de seguridad tiene LinkedIn?

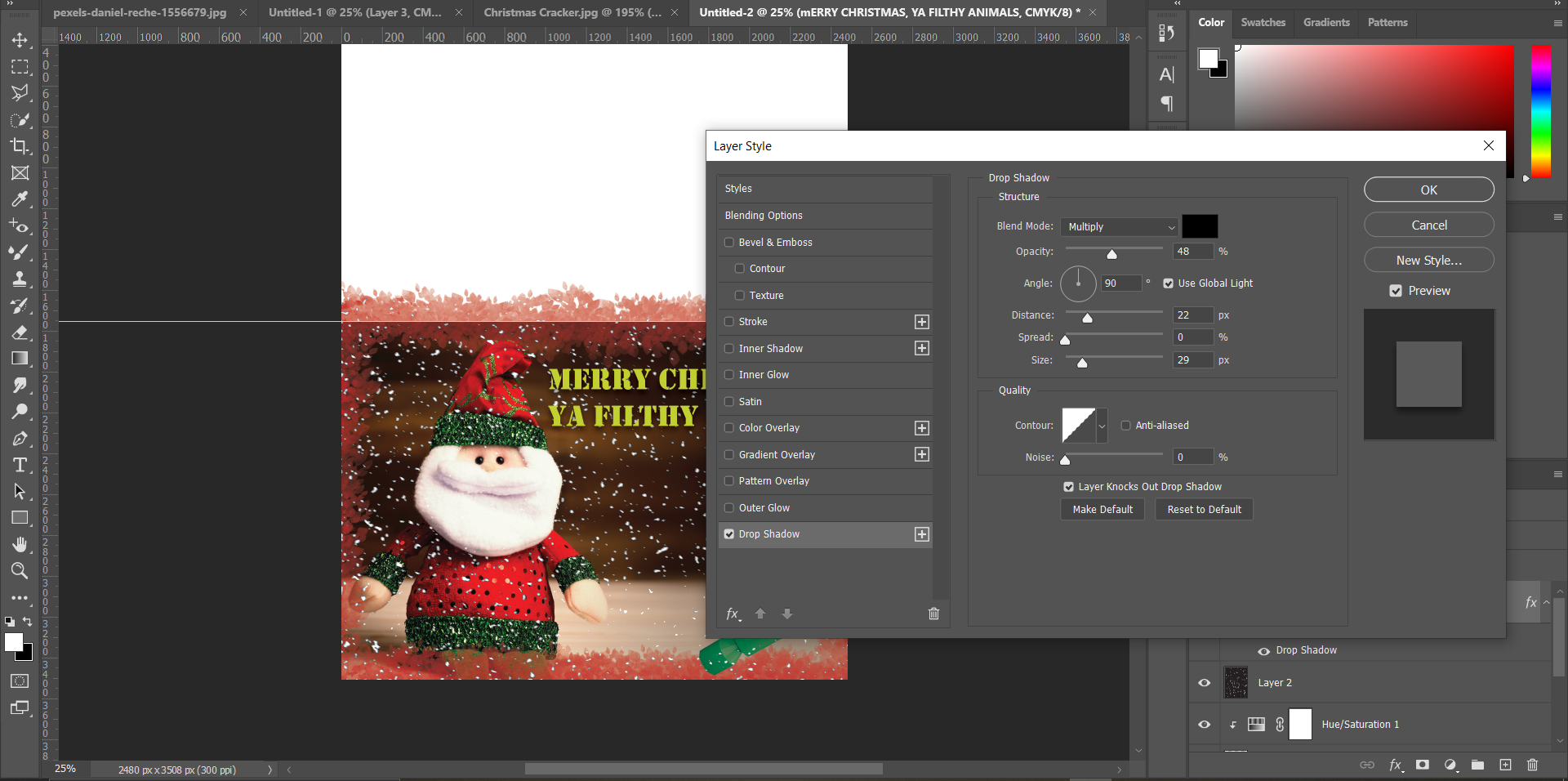

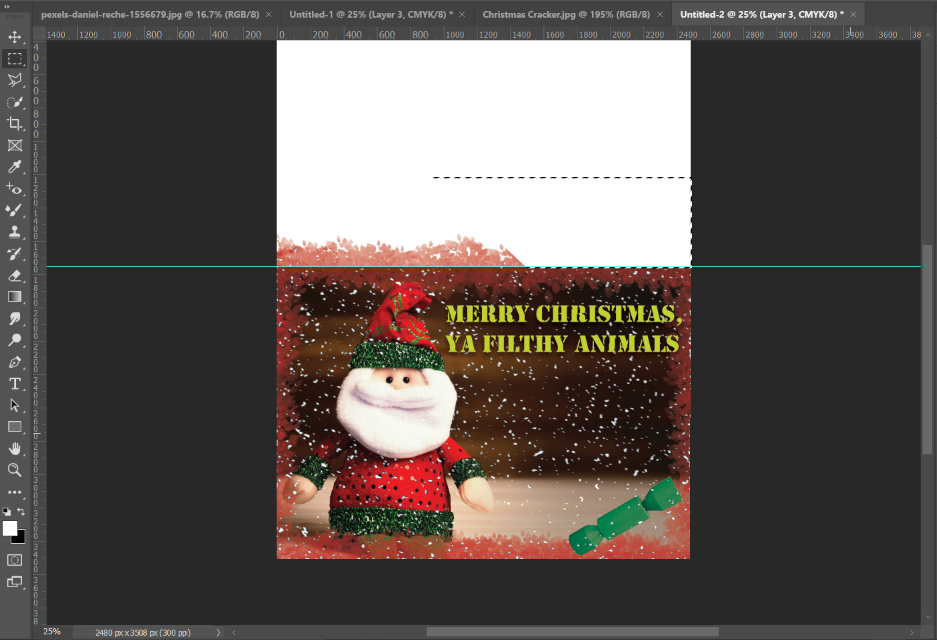

Después de la violación de 2012, LinkedIn implementó algunas funciones de seguridad para ayudar a proteger los datos de sus usuarios. Antes de la violación, LinkedIn usaba un sistema de base de datos de contraseñas con hash simples que se descifraban fácilmente, por lo que cambiaron a un sistema que tanto las contraseñas como las contraseñas.

Pronto habilitaron la autenticación de dos factores (2FA), lo que permite a los usuarios frustrar los intentos de inicio de sesión no autorizados con un código adicional que deben ingresar.

Una pestaña de seguridad adicional permite a los usuarios ver sus sesiones activas. A través de esta función, los usuarios pueden verificar los dispositivos actualmente conectados a su cuenta de LinkedIn, incluidos los detalles sobre el dispositivo, es decir, la ubicación aproximada, el navegador, el sistema operativo y la dirección IP. Puede cerrar sesión en cualquiera si no los reconoce.

LinkedIn también introdujo la función de bloqueo de usuario. Con esto, puede optar por ocultar perfiles y dejar de recibir mensajes (y spam molesto) de ciertos usuarios.

Detector de URL de LinkedIn y detección automática de cuentas falsas

Para proteger a los usuarios contra las campañas de phishing, LinkedIn ahora utiliza un servicio de back-end que analiza todo el contenido generado por el usuario en busca de malware, phishing y otro contenido peligroso. Ejecutan su algoritmo de detección de URL a través de grandes fragmentos de texto para verificar las URL.

Además del detector de URL, LinkedIn utiliza un sistema de detección de cuentas falsas que identifica perfiles controlados por piratas informáticos. Los intentos de registro de nuevos usuarios se evalúan mediante un modelo de aprendizaje automático que evita la creación masiva de cuentas falsas. La mayoría de las campañas de ciberdelincuencia implican la creación de varias cuentas falsas y son interceptadas por el sistema.

Los lotes más pequeños de cuentas falsas se filtran utilizando otros métodos, incluida la intervención humana. Los usuarios pueden informar sobre actividades sospechosas en el sitio o perfiles incompletos.

¿Puedes confiar en las personas de LinkedIn?

Al igual que cualquier otra plataforma de redes sociales, LinkedIn no es inmune a las filtraciones de datos y los ataques de los ciberdelincuentes. Incluso con las medidas de seguridad implementadas, algunos ataques pueden permanecer sin ser detectados por los sistemas de LinkedIn, y depende de usted protegerse.

Verifique su configuración de seguridad, habilite 2FA y revise los perfiles antes de aceptar invitaciones para conectarse. El hecho de que supuestamente sea el sitio para profesionales no significa que pueda bajar la guardia.