Ser pirateado no es solo una preocupación para las corporaciones y empresas. Como usuario medio de Internet, la piratería también le afecta.

Para mantenerse seguro en línea, debe comprender contra qué se está protegiendo, y no solo los virus. Entonces, ¿cuáles son los diferentes tipos de piratas informáticos? ¿Y qué motiva a estos ciberdelincuentes?

¿Qué es la piratería?

En palabras simples, la piratería es cuando alguien accede a datos o archivos sin el permiso de su propietario. Y aunque los piratas informáticos tienen la imagen estereotipada de una persona misteriosa en una habitación oscura, escribiendo ceros y unos en una pantalla negra, rara vez es el caso.

La piratería puede ser simplemente que alguien adivine su contraseña e inicie sesión en sus cuentas sin su conocimiento. También se considera piratería si acceden a su cuenta o dispositivo porque olvidó cerrar la sesión, ya que no les dio permiso.

A medida que más personas dependen de cuentas en línea y dispositivos digitales para almacenar datos confidenciales, comprender los tipos de riesgos es clave para mantenerse a salvo. Los piratas informáticos se clasifican según su motivación e intención. Estas motivaciones van desde el beneficio económico hasta las razones ideológicas y, a veces, simplemente la diversión y el paso del tiempo.

Pero en lugar de terminar con innumerables categorías según los casos individuales, la piratería se divide principalmente en tres tipos: piratería de sombrero negro, gris y blanco.

¿Qué es el hackeo de Black-Hat?

Puede identificar fácilmente a los piratas informáticos de sombrero negro por sus intenciones maliciosas.

Un hacker de sombrero negro busca ganancias personales a expensas de otros. Pueden estar robando dinero directamente de las empresas o copiando datos del usuario, violando la privacidad del usuario y dañando la reputación de una empresa.

Sin embargo, el objetivo no siempre es obtener dinero o datos. A veces, su motivo es ideológico.

Atacan porque alguien no tiene las mismas creencias que ellos.

Tenga en cuenta que los piratas informáticos de sombrero negro no siempre se dirigen a empresas y negocios, sino también a personas. Ejemplos notables de piratería de sombrero negro dirigido a personas son los centros de llamadas de atención al cliente falsos y los correos electrónicos de phishing.

Ambos dependen en gran medida de la ingeniería social, es decir, engañarlo para que brinde información confidencial, como su número de seguro social y sus credenciales de inicio de sesión.

¿Qué es la piratería de sombrero gris?

Es posible que también hayas oído hablar de este término, entonces, ¿qué es exactamente un hacker de sombrero gris? Los hackers de sombrero gris operan en un área gris, de ahí el nombre.

Si bien sus acciones a menudo infringen la ley, generalmente tienen buenas intenciones, lo que los deja en un área moralmente ambigua entre el apoyo público y la oposición.

En términos de piratería, los piratas informáticos de sombrero gris a menudo utilizan métodos similares a los de sombrero negro para obtener acceso no autorizado a datos clasificados y cuentas privadas.

Los hackers de sombrero gris a menudo filtran datos e información que creen que deberían ser de conocimiento público. A veces revelan pruebas e información para criminalizar a una persona, un instituto o una figura pública que actúa como denunciante.

Si bien la mayoría de las personas no le temen a los piratas informáticos de sombrero gris, el hecho de que recurran a tácticas turbias y métodos ilegales para obtener lo que quieren hace que muchos crean que la piratería de sombrero gris es una pendiente resbaladiza hacia la piratería de sombrero negro.

Además, en lugar de estar sujetos a la ley de su estado o país, las víctimas de los piratas informáticos de sombrero gris a menudo están a merced de la brújula moral del pirata informático.

¿Qué es la piratería de sombrero blanco?

La piratería de sombrero blanco, también conocida como piratería ética, es un tipo legal de piratería. Es utilizado principalmente por expertos en ciberseguridad para probar sus redes y dispositivos contra piratas informáticos de sombrero negro y gris.

Los hackers de sombrero blanco generalmente no operan solos. En cambio, son contratados por una empresa o un individuo para intentar piratear su sistema, base de datos o dispositivo para localizar puntos débiles y vulnerabilidades.

En este caso, trabajan tanto dentro de los límites éticos como legales, y sus motivaciones son principalmente la ganancia financiera de las empresas con las que trabajan y el fortalecimiento de las medidas de ciberseguridad.

Además de asegurarse de que el software y el hardware de una empresa sean impenetrables, los piratas informáticos de sombrero blanco a menudo prueban la conciencia de seguridad cibernética de los empleados organizando ataques de ingeniería social para ver cuáles son efectivos y el porcentaje de empleados que se enamora de ellos.

Ahora que la mayoría de las empresas tienen alguna forma de presencia en línea, la industria de la piratería ética tiene un valor cercano a los $ 4 mil millones .

Eso hace que la piratería ética sea una excelente trayectoria profesional para el entusiasta de la ciberseguridad que quiere hacer el bien y seguir las reglas.

¿Cómo puede protegerse de los piratas informáticos?

Dado que no es necesario protegerse de los piratas informáticos de sombrero blanco, eso lo deja con los piratas informáticos de sombrero negro y gris de los que preocuparse. Y aunque una empresa puede contratar profesionales de ciberseguridad para que se encarguen de su seguridad, aún debe tomar el asunto en sus propias manos.

Utilice un administrador de contraseñas

La forma número uno de evitar ser pirateado por un pirata informático profesional o aficionado es utilizar contraseñas seguras. Pero eso puede ser difícil cuantos más detalles de inicio de sesión tenga que recordar.

El uso de un administrador de contraseñas de confianza significa que solo tiene que recordar una contraseña segura que mantiene a salvo todos sus nombres de usuario y contraseñas; puede generarlos aleatoriamente para garantizar la máxima seguridad.

Limite su huella digital

Tu huella digital es el rastro de información que dejas atrás cada vez que usas Internet.

Puede sentir que no es importante y es minúsculo. Pero podría ayudar a los piratas informáticos a ejecutar ataques de ingeniería social dirigidos a través de llamadas telefónicas o correos electrónicos de phishing.

Establecer botones de autodestrucción

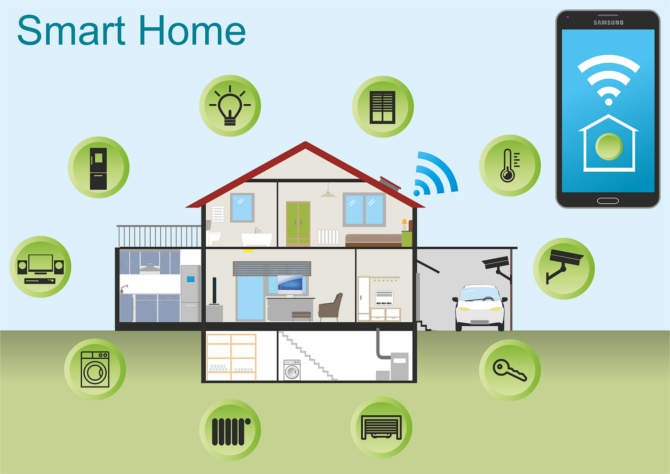

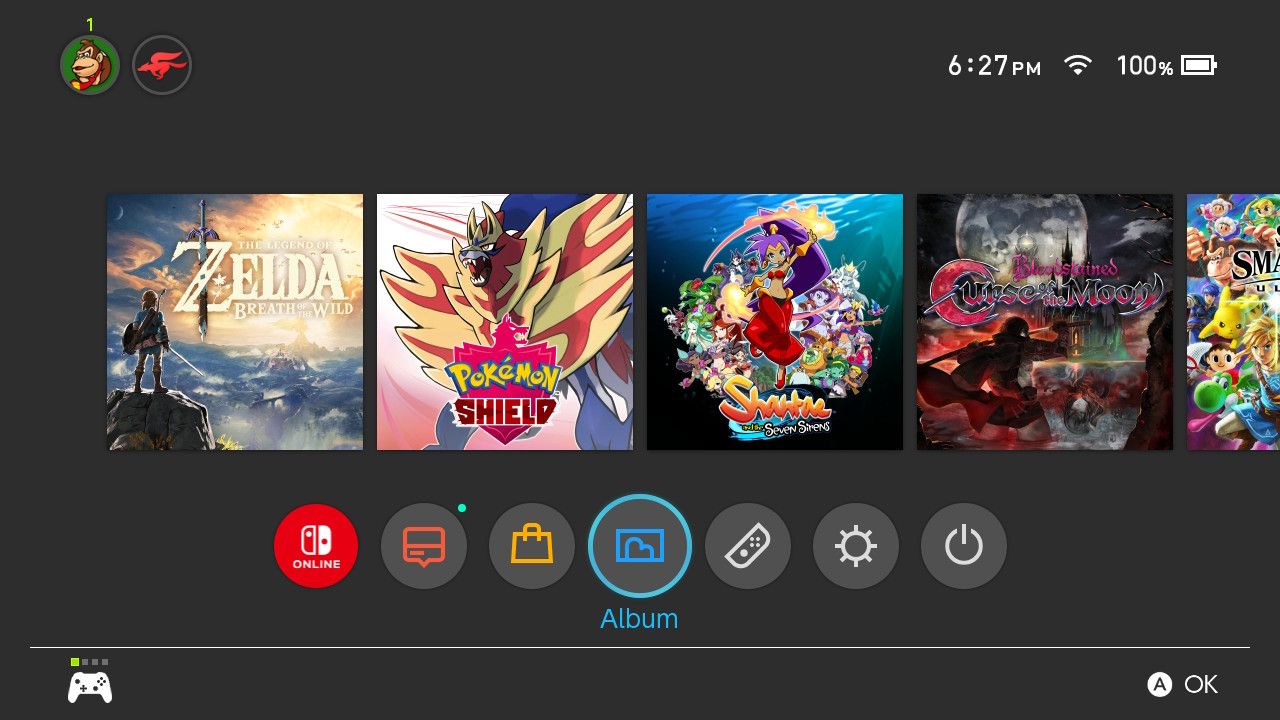

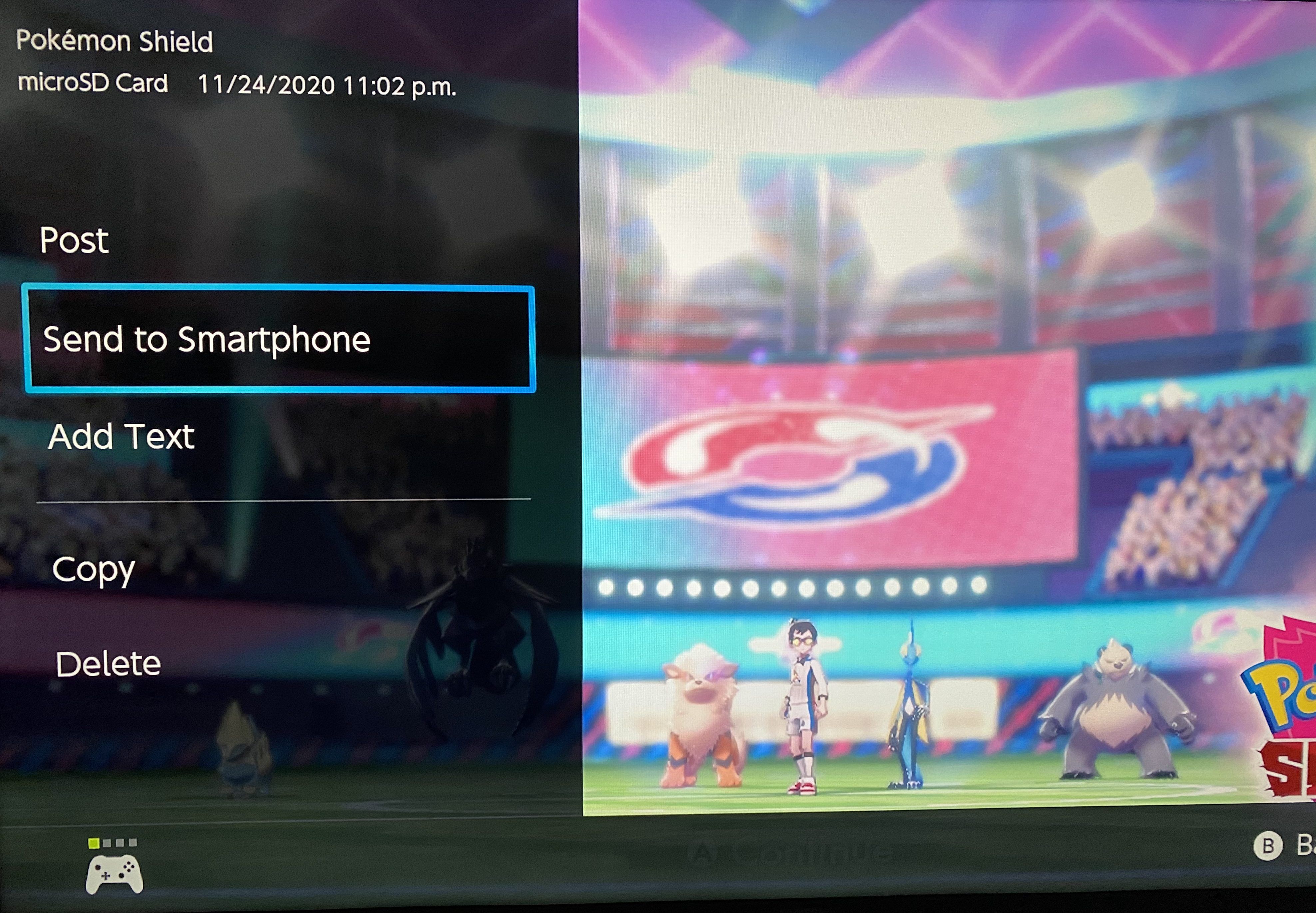

Los botones de autodestrucción pueden parecer una precaución innecesaria. Sin embargo, generalmente significan tener control remoto de sus dispositivos y cuentas.

Le permiten cerrar sesión en sus cuentas o incluso eliminar los datos de un dispositivo en caso de que los pierda o se los roben. Eso es particularmente importante con su administrador de contraseñas, archivos privados, correos electrónicos e información financiera.

Evite sitios web y software sospechosos

Los sitios web y el software comprometidos pueden invitar a piratas informáticos directamente a su dispositivo.

Evite dar información privada o contraseñas en sitios web no seguros que no tengan un certificado SSL válido.

Nunca descargue archivos o software no confiables de fuentes desconocidas, como correos electrónicos no solicitados.

Proteja de forma segura su hardware

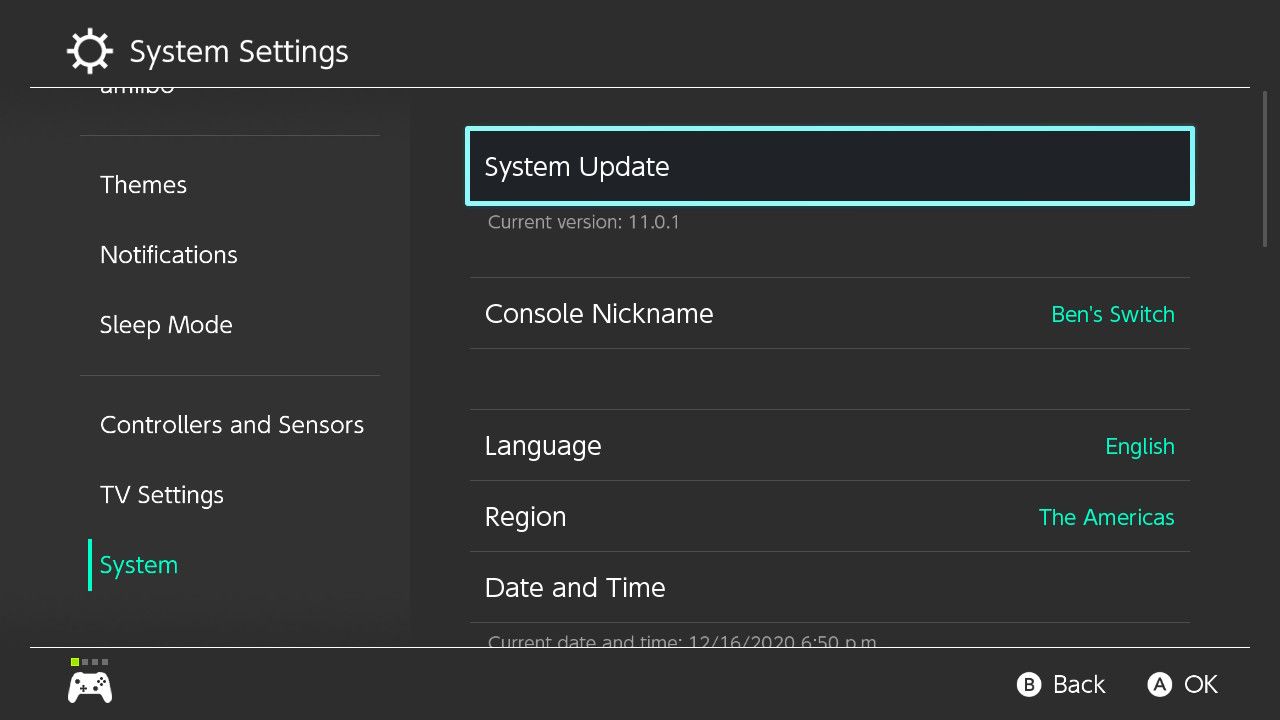

Mantener sus datos seguros no se trata únicamente de contraseñas seguras e instalar el último software antivirus. Debe proteger físicamente sus dispositivos contra robos y accesos no autorizados.

Asegúrese de nunca prestar su computadora portátil o teléfono inteligente a extraños sin supervisión y evite dejarlos desatendidos.

Cifre sus dispositivos

En caso de que alguien logre hacerse con su hardware, debe mantenerlo cifrado. Esto significa usar un código de acceso en su teléfono inteligente, por ejemplo.

Esto incluye los principales dispositivos y unidades de almacenamiento como memorias USB y discos duros externos.

Llevando las cosas un paso más allá

Siempre hay espacio para mejorar su seguridad sin abandonar toda la tecnología moderna.

Pero dado que las amenazas potenciales siempre están evolucionando, su mejor opción es mantenerse actualizado sobre los últimos ataques dirigidos a usuarios individuales y aprender más sobre ciberseguridad.

Crédito de la imagen: Nahel Abdul Hadi / Unsplash.