Tus videos de YouTube están ganando popularidad. Quieres pasar al siguiente nivel y construir un estudio de YouTube dedicado, pero hay un problema …

Dinero. O al menos la falta de ella.

¿Debería detenerte la falta de efectivo? ¿Realmente necesitas un estudio de YouTube? Y si lo hace, ¿realmente tiene que costar tanto como cree?

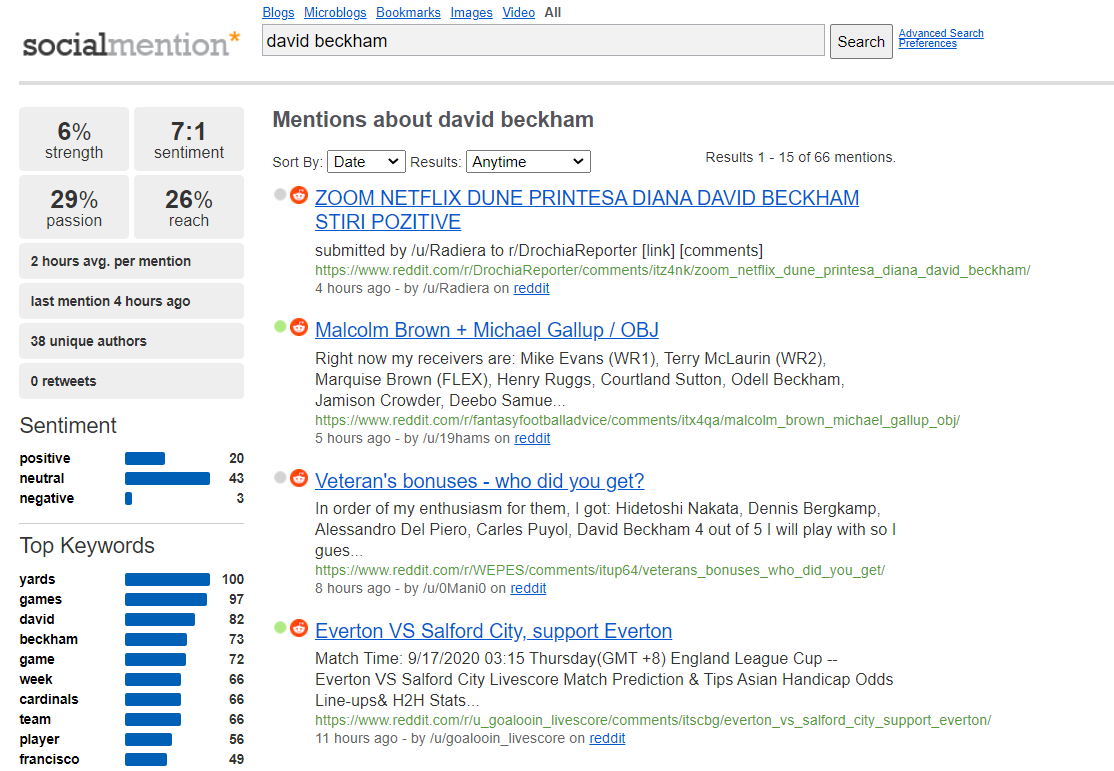

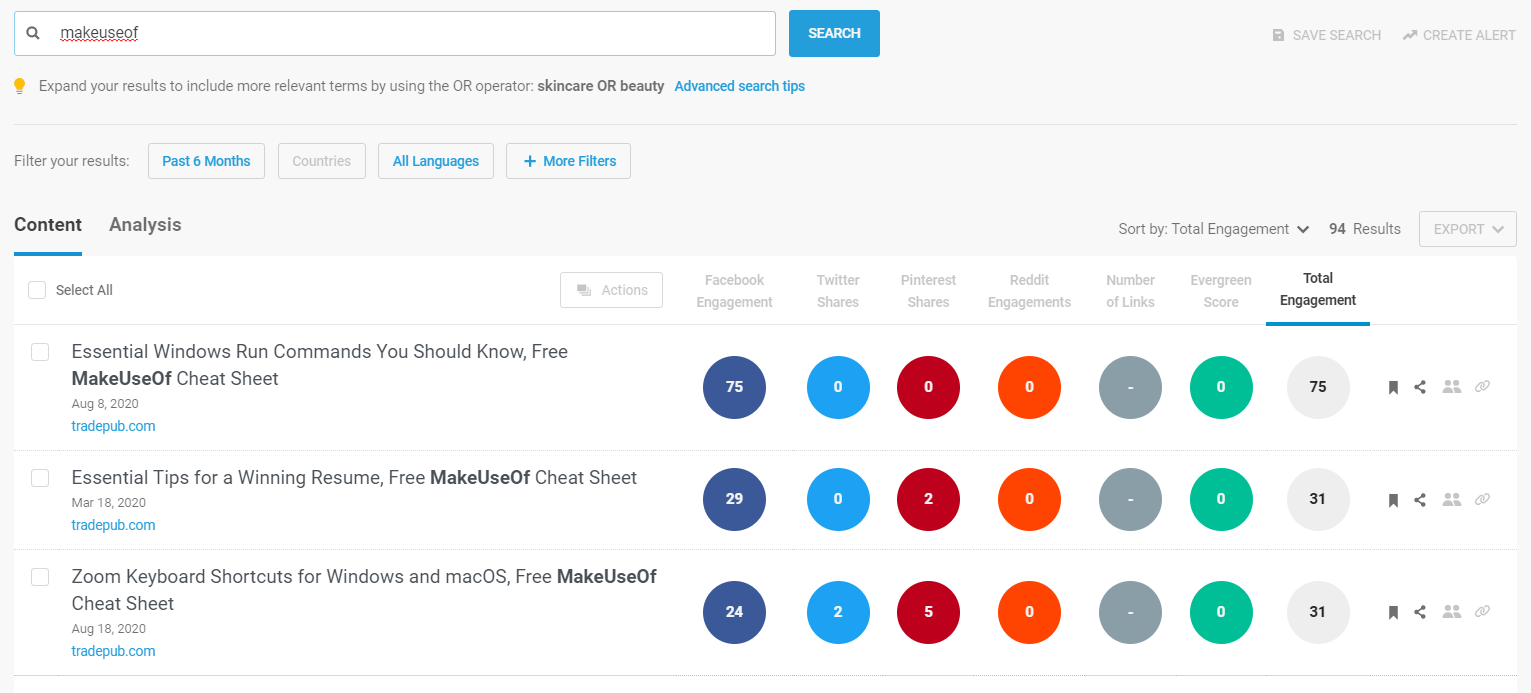

Somos grandes fanáticos de ayudarlo a ahorrar algo de dinero aquí en MakeUseOf. Entonces, averigüemos cómo puede configurar un estudio de YouTube por muy poco dinero.

¿Realmente necesitas un estudio de YouTube?

Sin embargo, antes de continuar, es hora de analizar detenidamente la situación. ¿Realmente necesitas un estudio de YouTube?

Ya hemos considerado que la falta de fondos podría arruinar este plan. Pero ¿qué pasa con la falta de espacio? Después de todo, para construir un estudio de YouTube, necesitas un lugar para colocarlo. Sin una habitación, un rincón o un espacio libre en otro lugar, comprar equipo para un estudio de YouTube parece algo inútil.

Mientras tanto, si su canal de YouTube tiene que ver con la transmisión de videojuegos, o se basa en el formato de presentación de diapositivas, con una simple voz en off o subtítulos, su estudio de YouTube ya existe.

Está en su PC o tableta, en forma de aplicación de edición de video.

Si está seguro de que necesita un estudio, tómese un tiempo para pensarlo. ¿Es para vlogs o para uno de los otros tipos de videos populares de YouTube ? ¿Planeas grabar muchos videos? ¿Sería más fácil filmar en un estudio o utilizar otras habitaciones de tu casa?

El tipo de video que está creando afectará sus elecciones de estudio de YouTube. ¿Estás creando videos instructivos, de bricolaje o de cocina? Todos estos tipos de videos generalmente requieren una ubicación específica, como un cobertizo o una cocina. Como tal, ¿es práctico convertir estas áreas en un estudio?

La respuesta a esto probablemente sea "No". Por lo tanto, si realmente necesita un estudio de YouTube, deberá considerar un hardware que sea fácil de configurar. Además, piense en la portabilidad y el almacenamiento.

La configuración básica de YouTube Studio

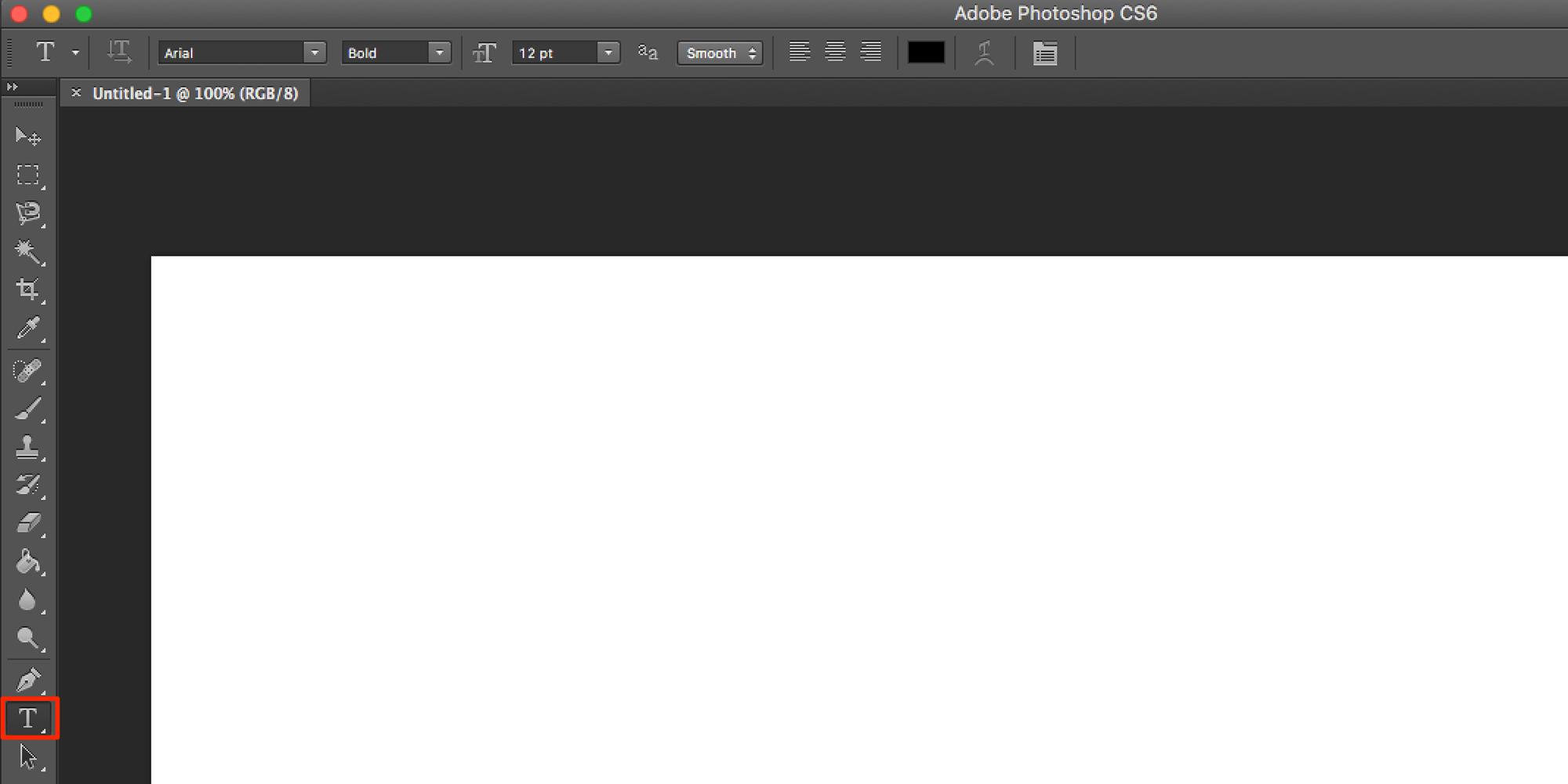

Si aún está seguro de que desea crear un estudio de YouTube, necesitará:

- Cámara

- Trípode

- Micrófono

- Encendiendo

- Software de audio

- Software de edición de video

- Un fondo útil

Junto con todo esto, necesitará una computadora, pero probablemente ya lo sepa. Si bien es posible producir videos con un iPad o tableta Android de gama alta, una PC o Mac es más eficiente.

Echemos un vistazo a cada elemento de la configuración básica de YouTube.

1. Elija su cámara

Tiene tres opciones de cámara para su configuración de YouTube e incluso puede usar dos al mismo tiempo.

Si tiene un teléfono inteligente, esta es la opción para usar. Simplemente inicie la aplicación de la cámara y comience a grabar.

Casi todos los teléfonos inteligentes disponibles desde 2015 deberían ser adecuados, independientemente del fabricante. Las cámaras son un punto de venta clave para la mayoría de los fabricantes, por lo que la calidad y la claridad son casi un hecho.

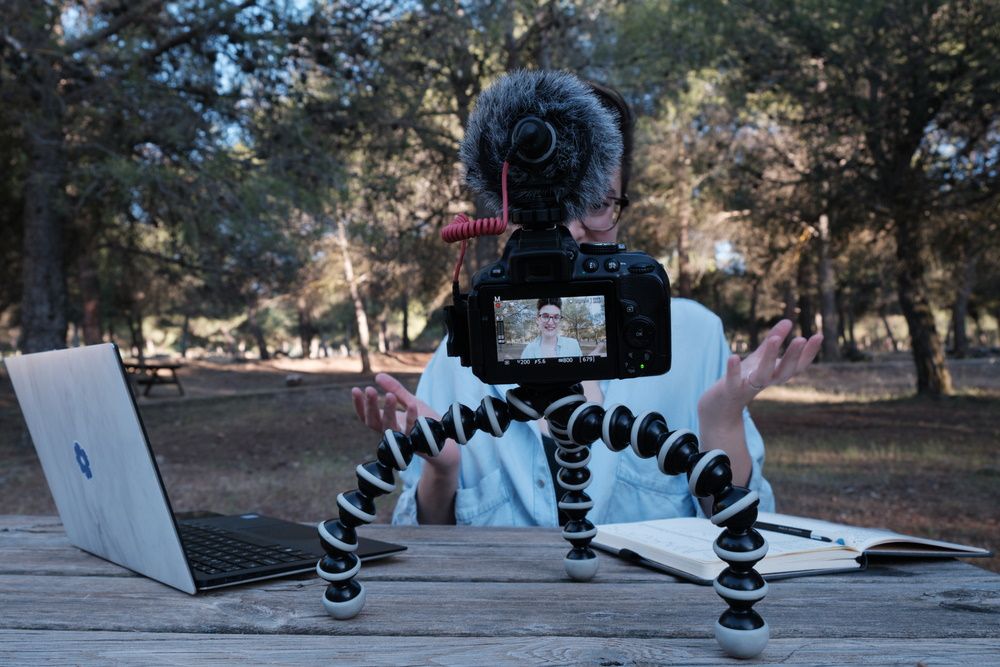

La segunda opción es emplear una DSLR en modo video. Si ya posee una DSLR, esta es la mejor opción. Tiene la opción de cambiar de lente y ofrece una mejor calidad que un teléfono inteligente, aunque la diferencia es cada vez menor.

Lo mejor de todo es que puede grabar imágenes en varias cámaras. ¿Esperas que tu espectador se distraiga un poco con una sola toma estática de tu opinión? Simplemente grabe en la cámara de su teléfono inteligente, colocada a un lado (o quizás arriba, como una cámara de seguridad) para el "B-roll". Tendrás una buena variedad de tomas cuando vengas a editar.

Finalmente, si está transmitiendo juegos, una cámara web debería ser todo lo que necesita. Sin embargo, utilice un dispositivo externo, en lugar de integrado, ya que son más fáciles de colocar. Asegúrese de saber cómo transmitir en vivo en YouTube .

2. Trípode

La mayoría de los trípodes DSLR disponibles por menos de $ 100 deberían ser suficientes. En algún lugar del área de $ 25- $ 55 en Amazon, obtendrá un trípode bueno y resistente, ideal para uso doméstico.

¿Planea usar un teléfono inteligente? Hay varios trípodes disponibles para teléfonos. Algunos trípodes DSLR se envían con adaptadores para teléfonos inteligentes. Incluso le mostramos cómo hacer un soporte para teléfono inteligente de bricolaje . Para este tipo de escenario, sin embargo, uno de los trípodes de "montaje en cualquier lugar" será suficiente. Estos cuentan con patas flexibles, lo que le permite conectar su teléfono inteligente a paredes, puertas, tuberías, etc.

Para una cámara secundaria, esta es una gran opción.

3. Agrega un micrófono a tu configuración de YouTube

Los micrófonos integrados no suelen ser adecuados para nada más que llamadas de Skype. Recomendamos un micrófono de terceros para podcasting, y lo mismo ocurre con la creación de videos de YouTube.

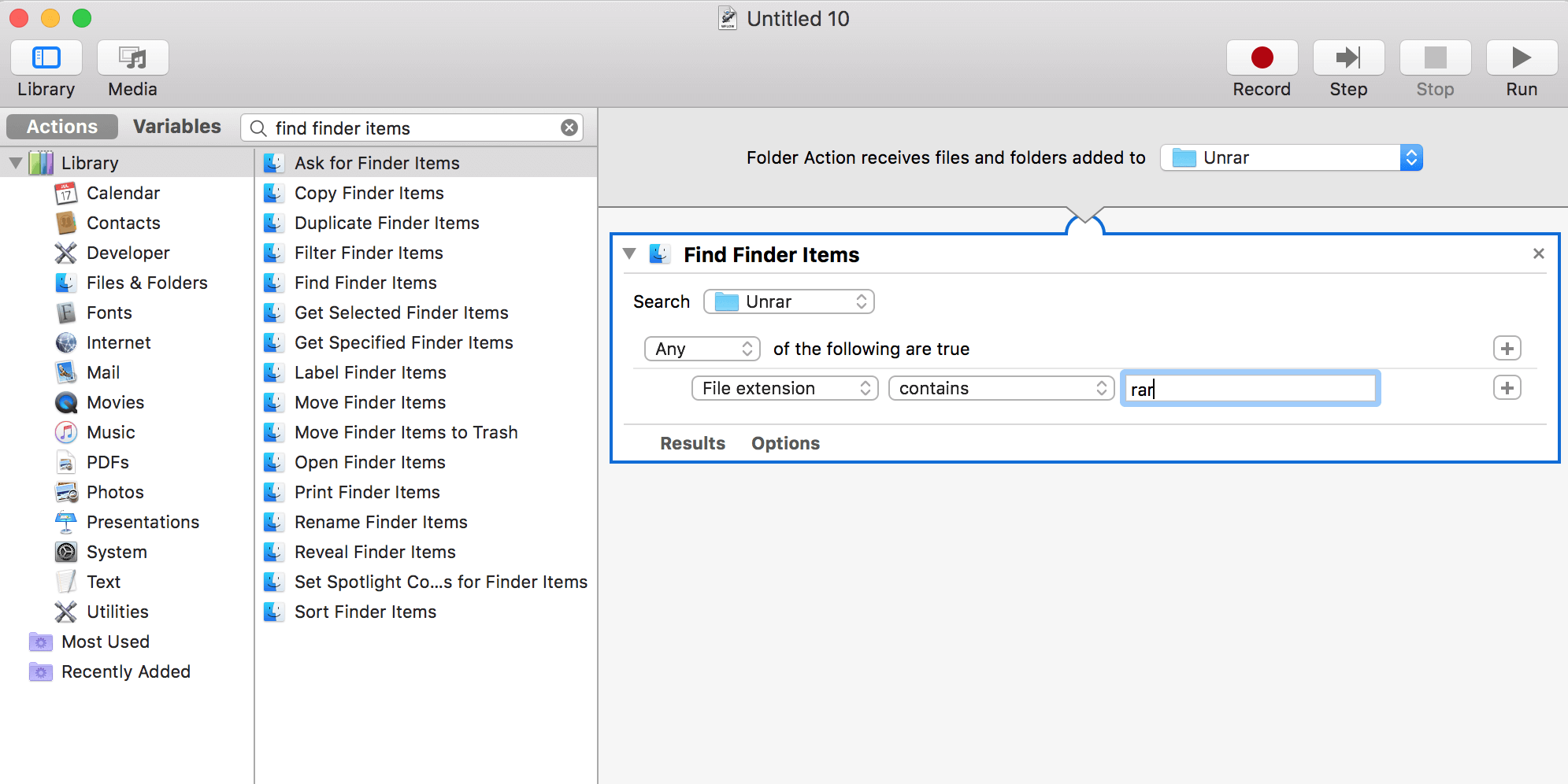

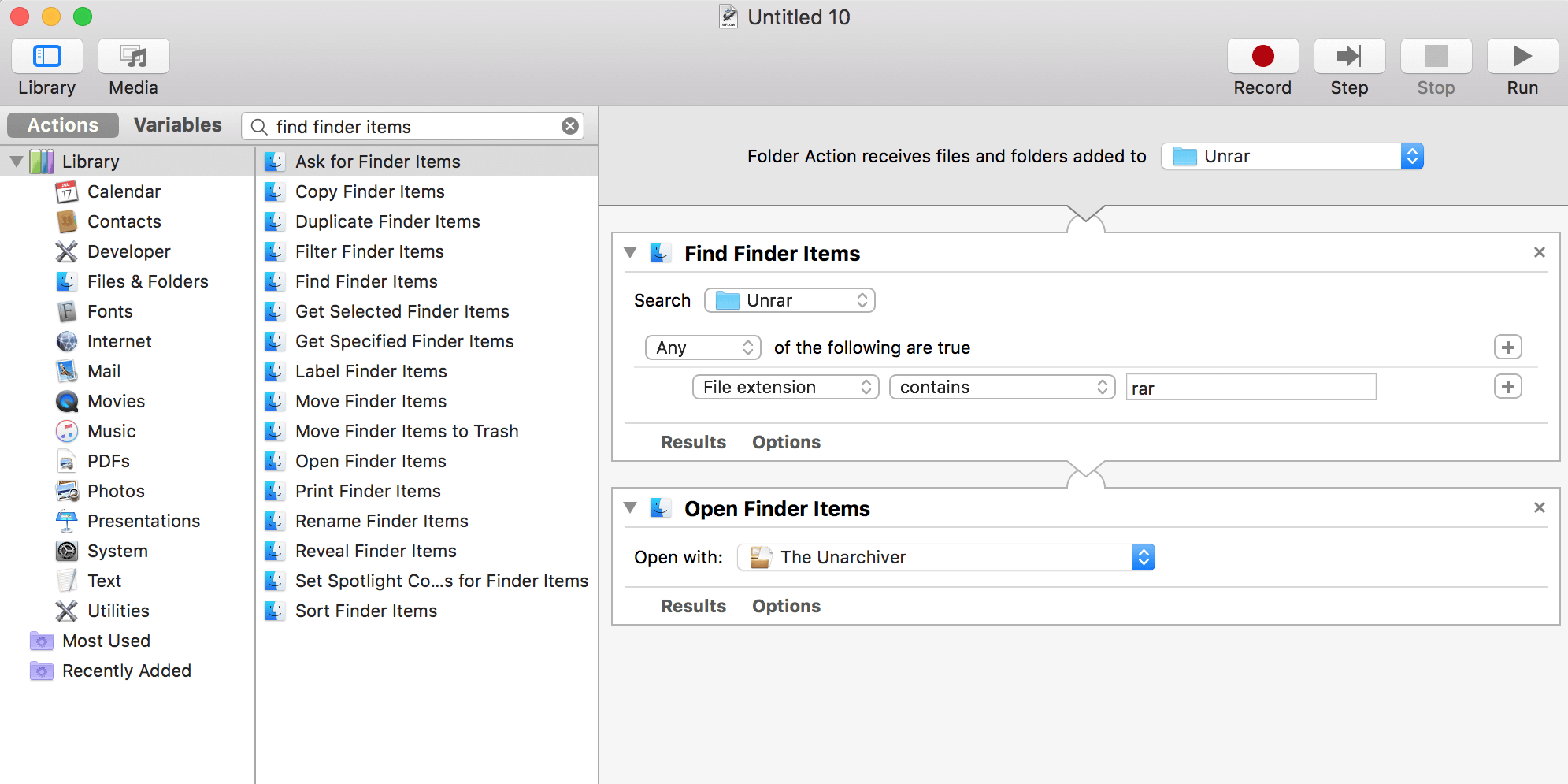

El micrófono elegido debe usarse junto con una herramienta de grabación de audio en su PC. Luego, el audio se puede agregar al video en la etapa de edición.

Hay diferentes tipos de micrófono disponibles. Puede usar un micrófono de escritorio USB diseñado para podcasting u optar por un micrófono tipo Lavalier con un clip de corbata. Lo que busca, en definitiva, es un micrófono con buena calidad de sonido.

4. Ilumina tu video de YouTube

Si su video está bien iluminado, se verá genial. Pero no necesita necesariamente iluminación adicional. Los espacios grandes e iluminados de forma natural funcionarán igual de bien. Averigüe si necesita iluminación grabando un video de prueba y juzgando el resultado.

Si determina que se ve un poco oscuro, entonces es hora de encontrar una solución de iluminación.

Esto no es barato y potencialmente será el artículo más caro en la lista de compras de su estudio de YouTube. Las cajas de luz para fotografía — completas con soportes — le costarán entre $ 40 y $ 100 cada una.

Una forma de ahorrar dinero aquí es instalar bombillas de luz diurna en el techo, pero esto no es tan efectivo. Una mejor alternativa es un anillo de luz, que puede dar un impulso instantáneo al aspecto de su video. Pruebe una de estas fantásticas soluciones de anillo de luz .

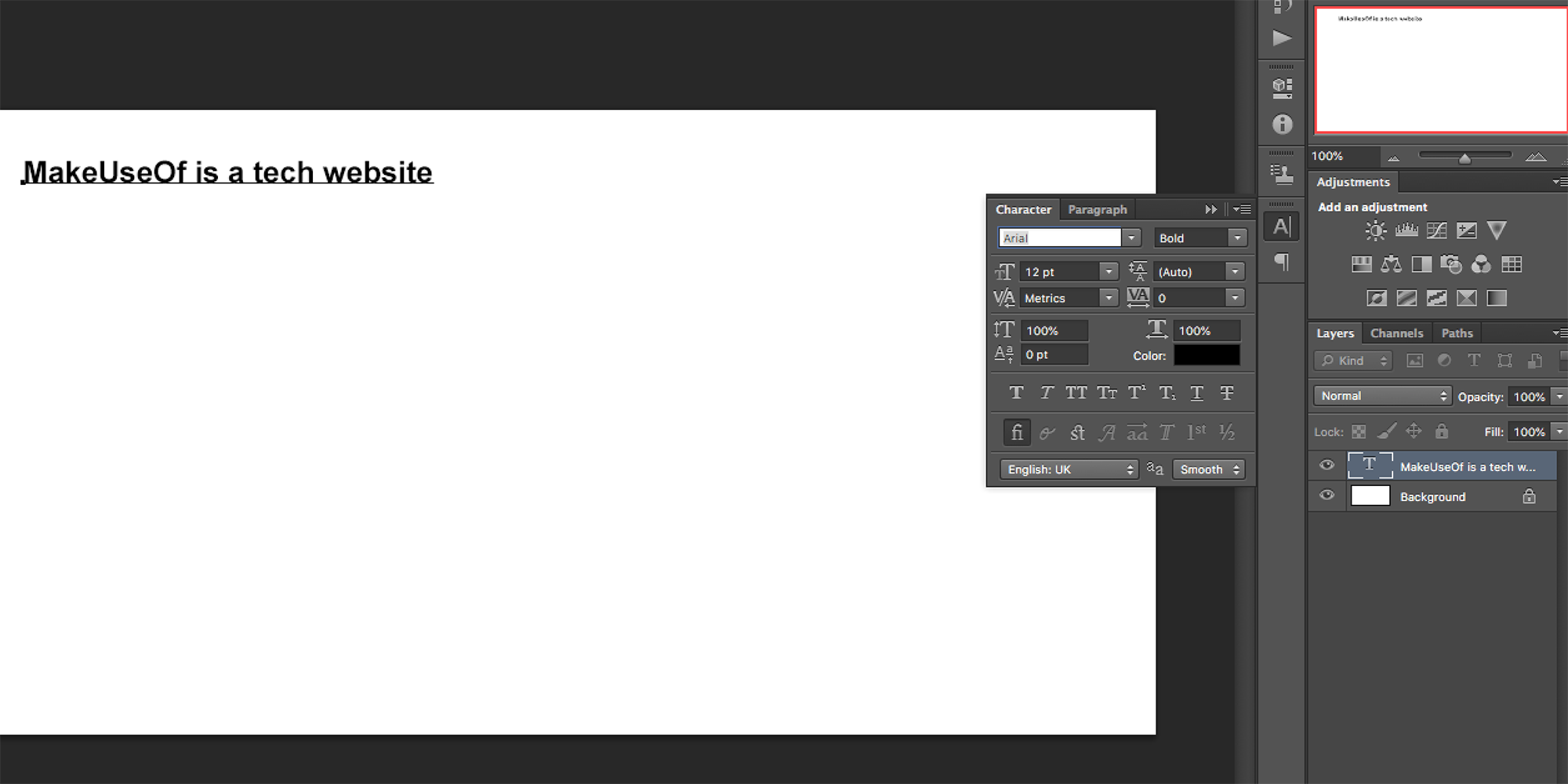

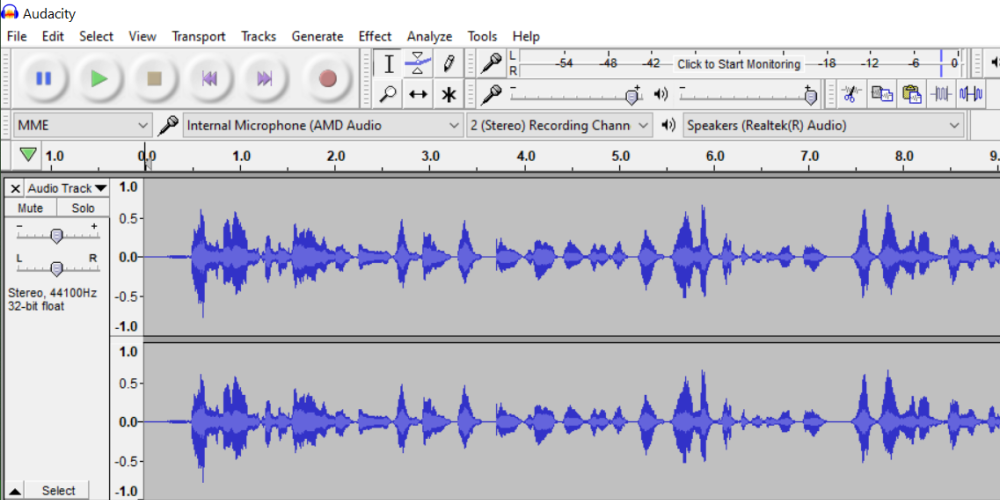

5. Software de audio

En la mayoría de las situaciones, necesitará un software de audio en su estudio de YouTube. Está ejecutando este proyecto por la menor cantidad de dinero posible, por lo que la opción inteligente sería Audacity, un editor de audio de código abierto (hay alternativas a Audacity disponibles ) para Windows, macOS y Linux.

Hemos analizado esta aplicación en profundidad a lo largo de los años y es una herramienta excelente para tantas tareas de audio diferentes.

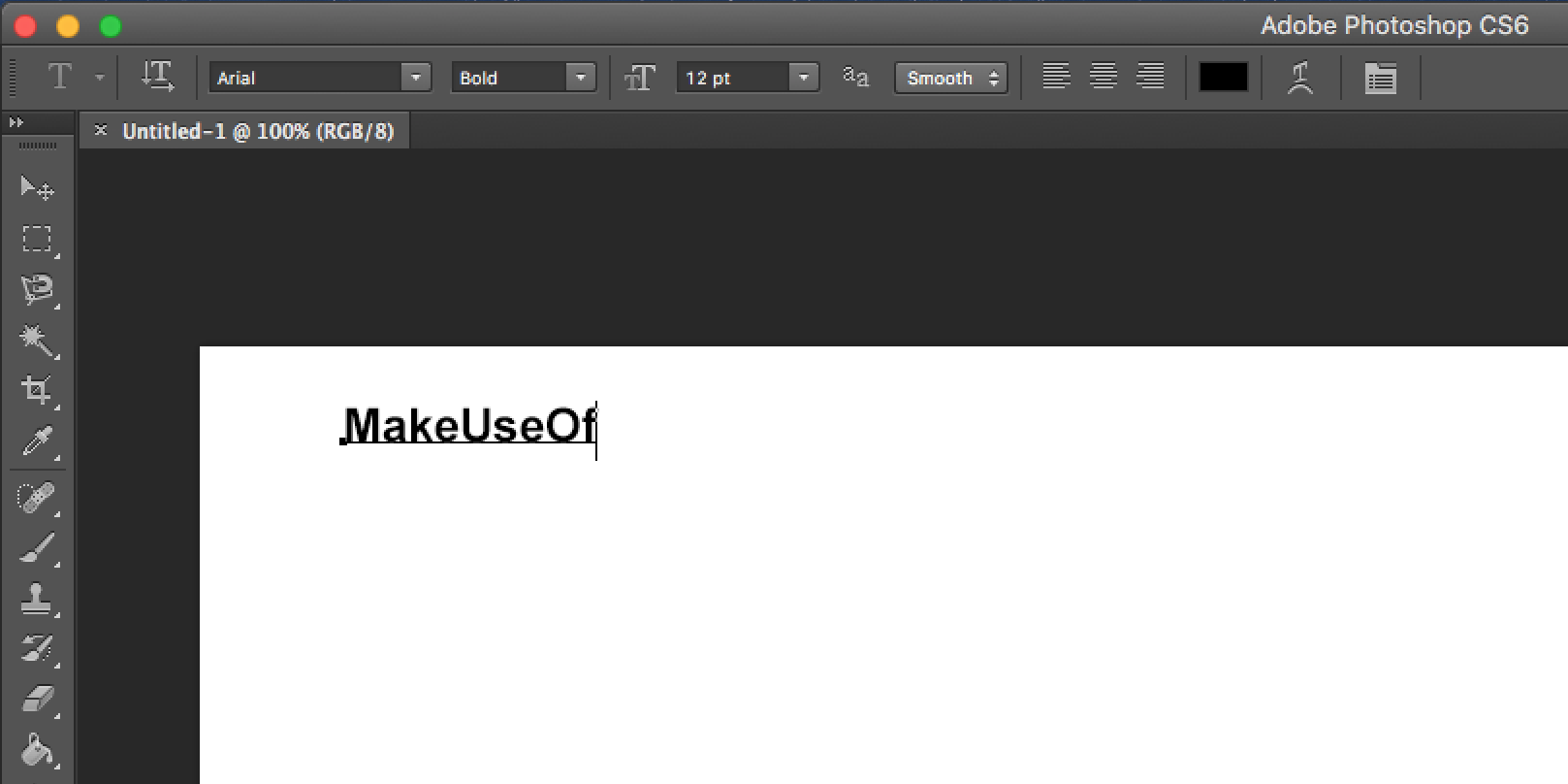

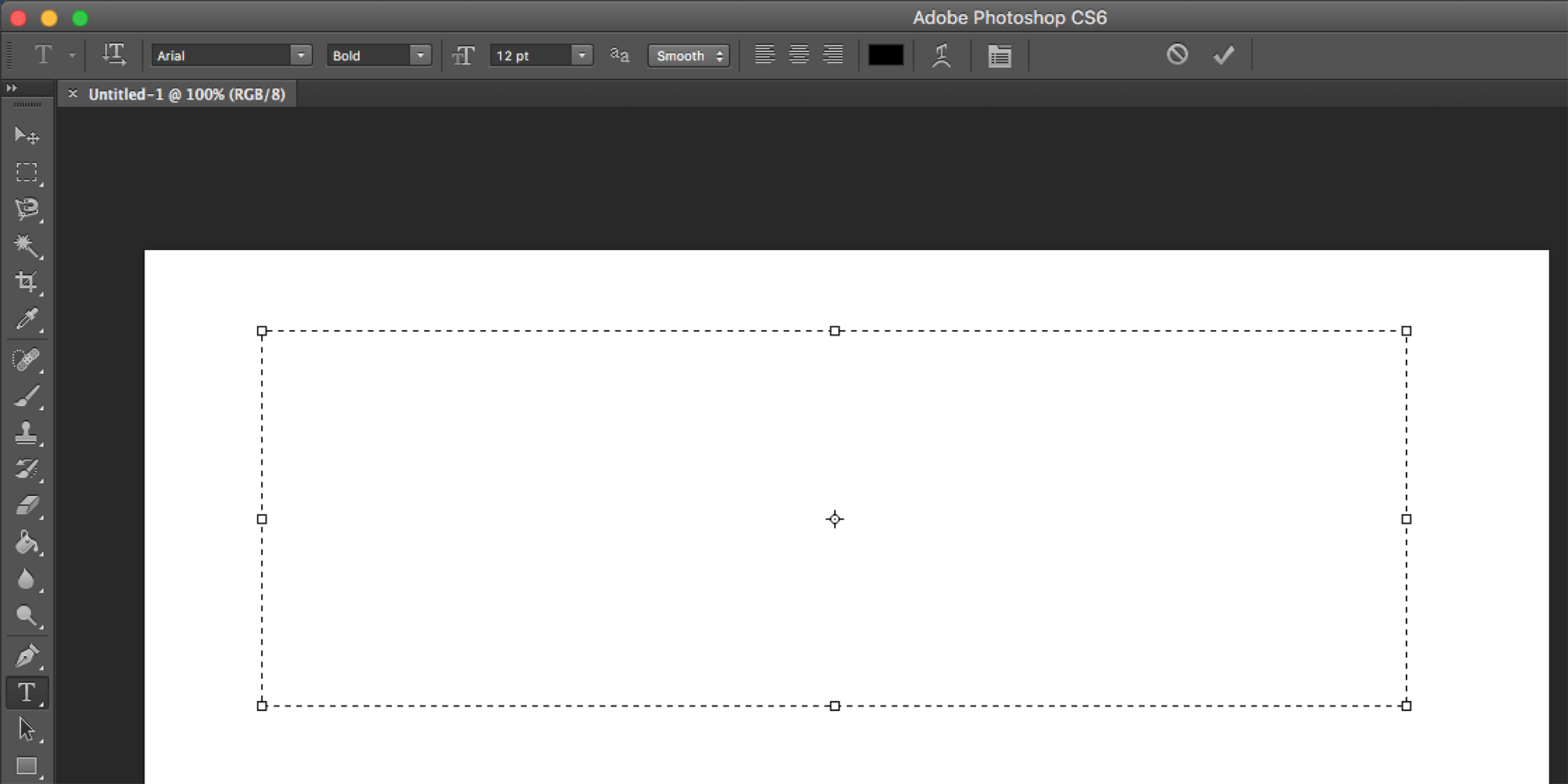

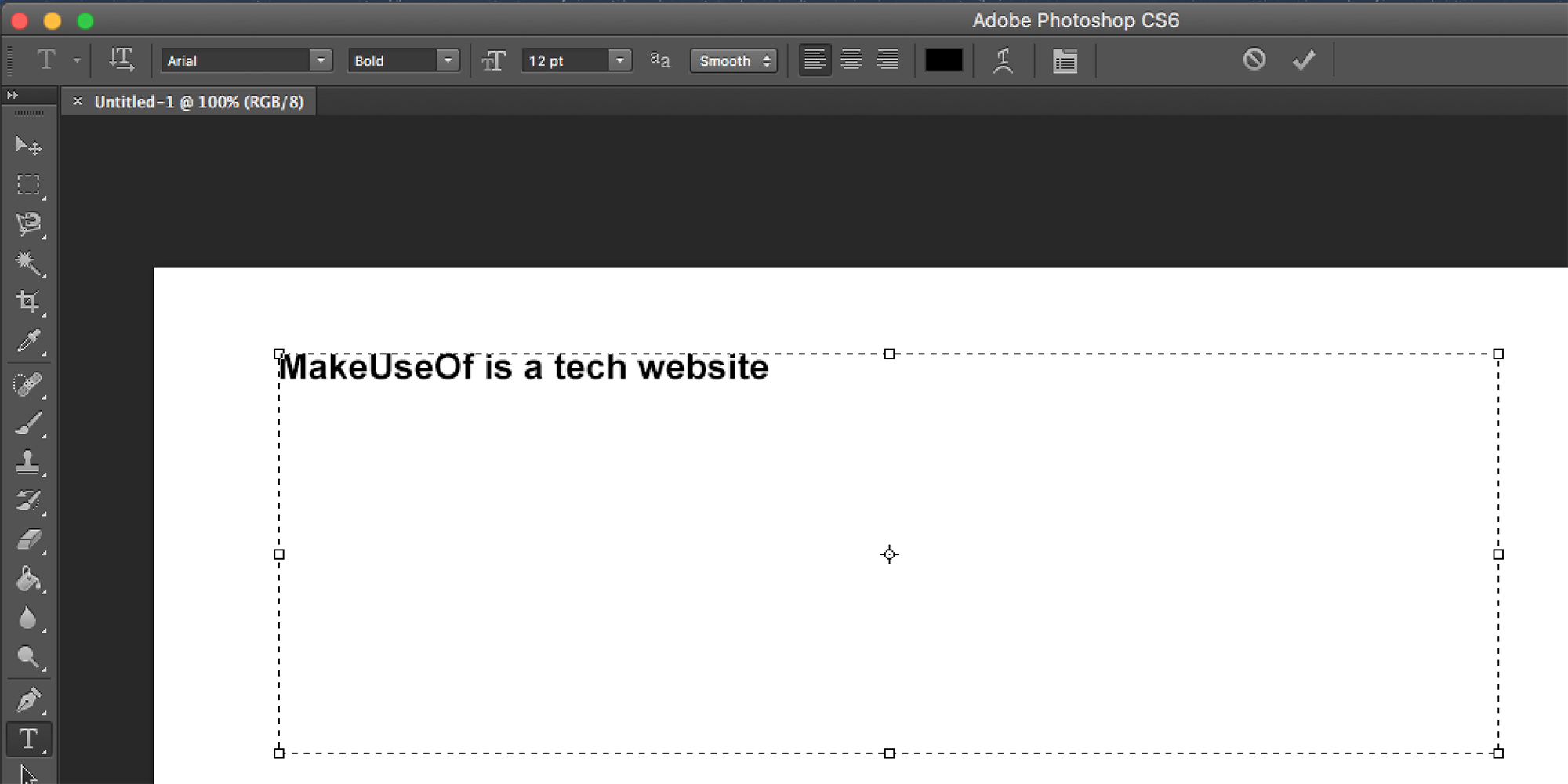

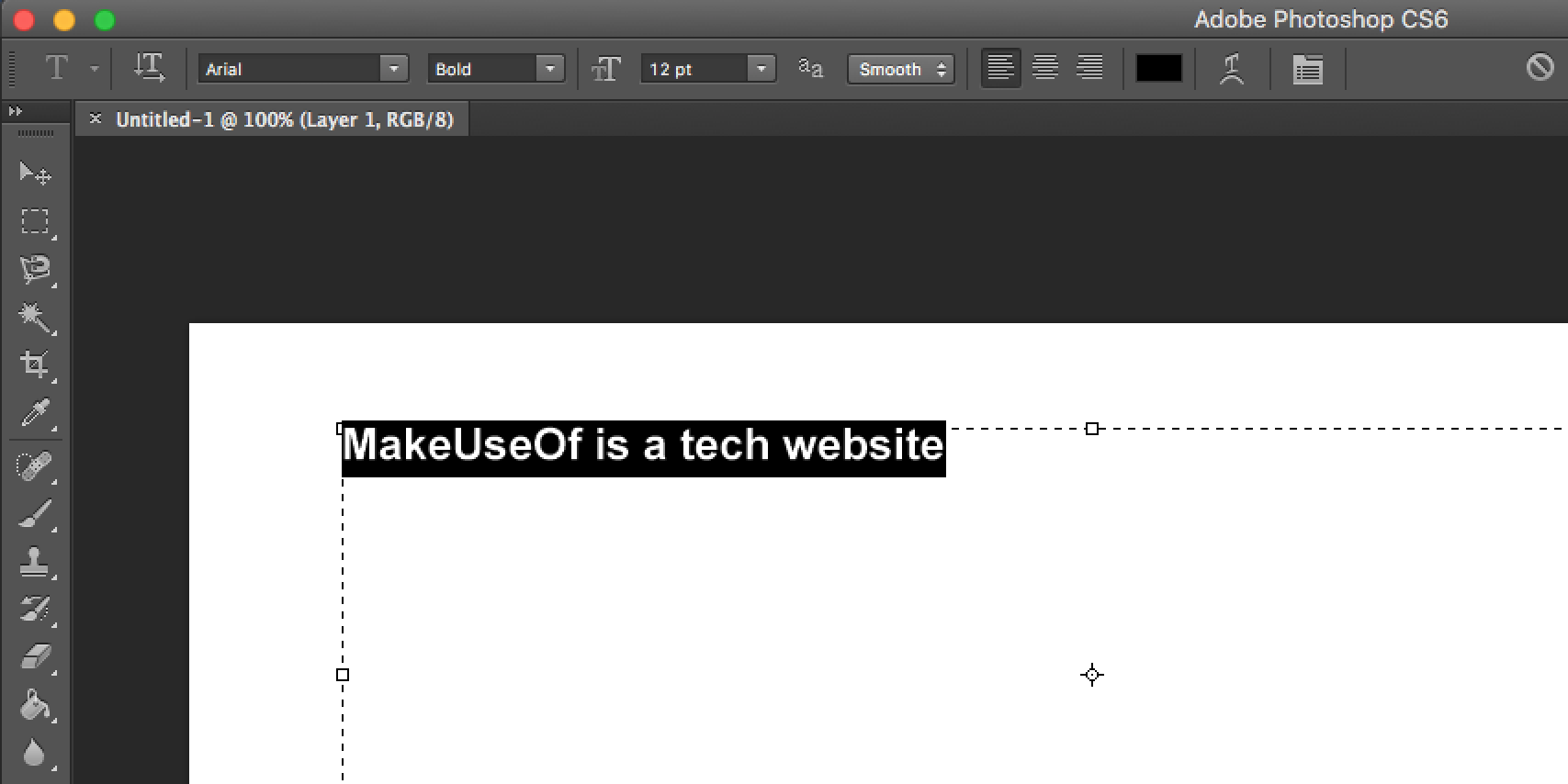

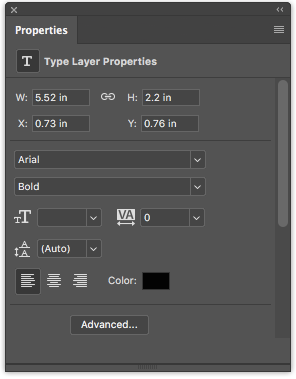

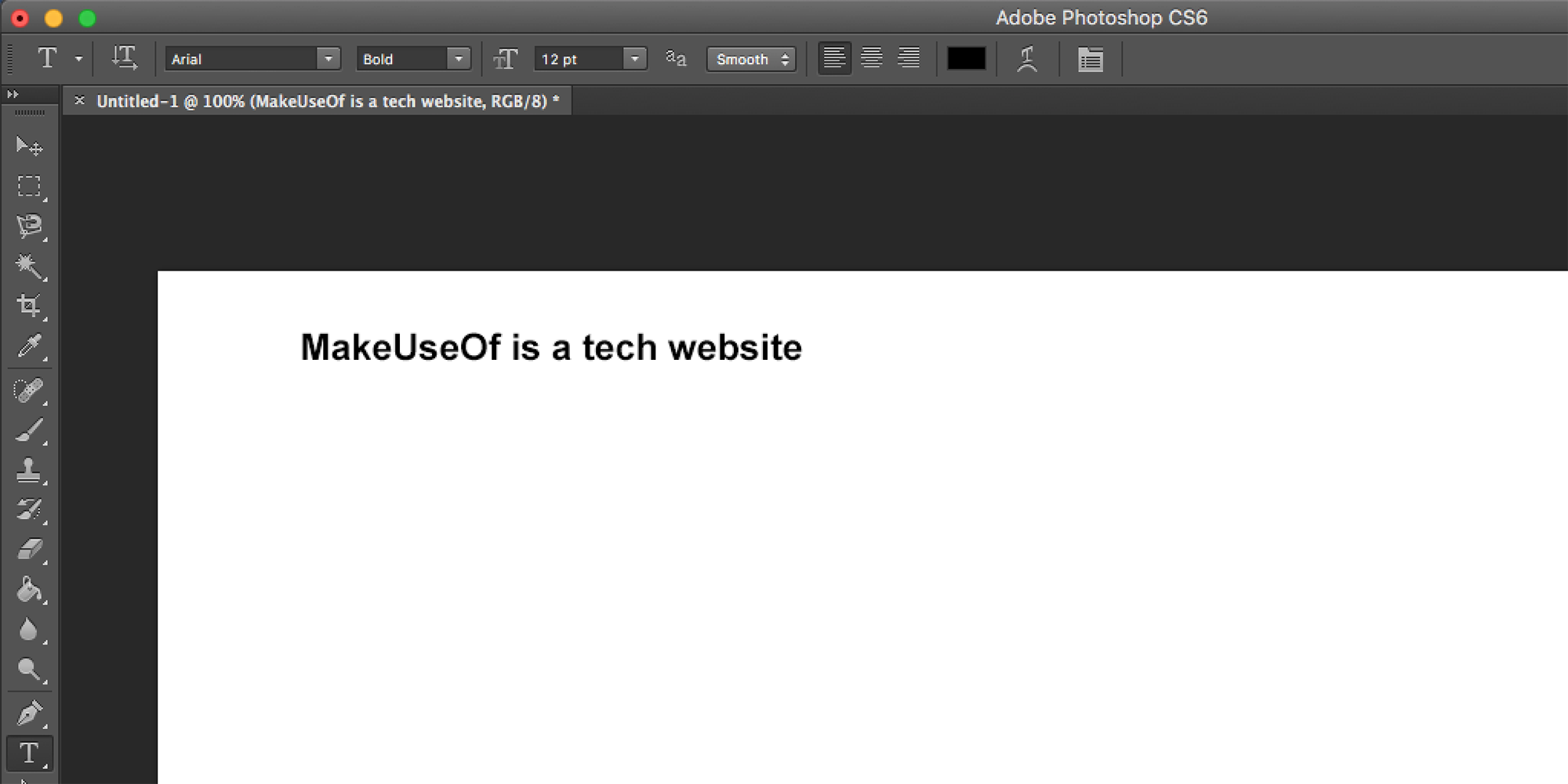

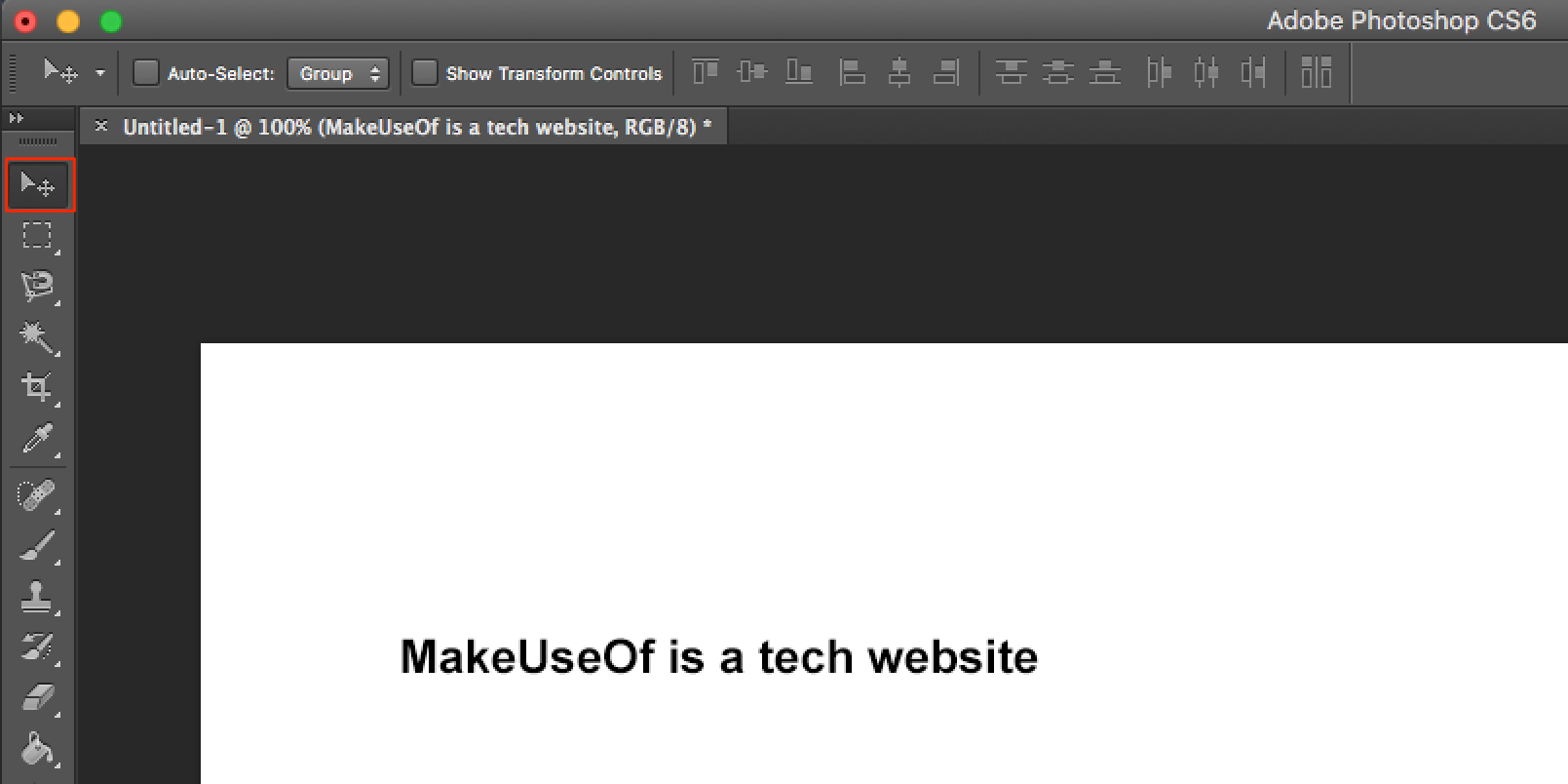

6. Software de edición de video para YouTubers

Hay tantas herramientas de edición de video diferentes disponibles a diferentes precios. Algunos incluso son gratuitos.

Consulte nuestra lista de las mejores aplicaciones de edición de video para YouTube si necesita algunas ideas.

Cualquiera que sea la opción que elija, asegúrese de que se exportará a un formato que pueda cargarse en YouTube. Mejor aún, busque un editor de video que se cargue directamente.

7. Considere algunas ideas de antecedentes de YouTube Studio

Muchos YouTubers entienden mal el fondo. No necesita ser grande ni ornamentado. No está construyendo un estudio de noticias de televisión.

Pero al mismo tiempo, el fondo, cualquier cosa que se pueda ver detrás de ti, debe estar ordenado. Si vive en una casa con un diseño interior moderno, esto puede funcionar bien. Si no lo hace, es posible que desee hacer algo de trampa. Hay dos opciones disponibles aquí:

- Una pantalla o pared con un cartel relevante.

- Una pantalla verde. A continuación, puede encontrar una imagen adecuada para colocarla como fondo durante la edición.

Los fondos impresionantes son una excelente opción para grabar sus videos en exteriores, por cierto. El espectador ni siquiera necesita ver el paisaje enfocado, simplemente se dará cuenta de que está allí.

Configuración de su estudio de YouTube económico

Con su equipo reunido, y quizás una pequeña cantidad de dinero gastada, estará listo para armar su estudio. Ésta es una etapa clave.

La construcción de un estudio implica cierta permanencia, lo que significa que querrá alinear perfectamente el equipo de grabación. Aquí hay un gran video de YouTube que muestra gran parte de lo que hemos discutido aquí puesto en práctica.

Para hacer esto, tómese el tiempo para probar la iluminación y las posiciones de la cámara, asegurándose de que todo esté grabado. En películas y televisión, estas cosas se hacen usando cinta adhesiva en el suelo. Si esto funciona para usted, pruébelo. De lo contrario, busque otras formas de mantener un registro de la ubicación del equipo y la configuración óptima de volumen, brillo, etc.

Inicie YouTubing antes de crear un estudio

Para la gran mayoría de YouTubers, no se necesita un estudio. Después de todo, con nada más que un teléfono inteligente y una conexión a Internet, puede cargar sus videos en YouTube desde cualquier lugar y en cualquier momento.

Quizás algún día necesites un estudio. Pero no dejes que la falta de un espacio dedicado para YouTubing te detenga, ¡comienza hoy! Cuando empiece a pensar en la necesidad de un estudio, sabrá lo que está haciendo.