Tus hijos tienen un teléfono o una tableta. Tienen acceso en línea, una gran cantidad de conocimientos, aprendizaje y comunicaciones, más que cualquier otra persona en cualquier momento de la historia registrada.

¿Pero sus hijos están seguros en línea?

La evidencia dice que no. Afortunadamente, existe una solución: servicios de control parental, como Qustodio. Viene con una prueba gratuita y funciona en Android y iPhone.

¿Por qué realizar un seguimiento de la actividad en línea de su familia?

Podrías simplemente poner una computadora, teléfono o tableta en las manos de tu hijo y dejar que se ponga manos a la obra.

Sin embargo, eso inevitablemente generará problemas. Estafas, malware, contenido inapropiado, juegos con calificaciones de adultos y altos niveles de violencia, videos de culto de YouTube… la lista de riesgos potenciales es interminable.

Claro, puedes sentarte y dejar que suceda. Pero como padre responsable y proactivo, probablemente no se sienta cómodo con ese enfoque. Felizmente, hay soluciones. Las aplicaciones de control parental pueden ayudarlo a monitorear la actividad en línea de sus hijos.

Pero a menudo son difíciles de usar, molestos de configurar y terminan apagándose porque simplemente no son lo suficientemente configurables.

Ahí es donde entra Qustodio .

La guerra contra el tiempo de pantalla

Probablemente hayas escuchado preocupaciones sobre el tiempo excesivo frente a la pantalla. Ya sean juegos, aplicaciones educativas o películas, demasiado tiempo frente a la pantalla puede tener un impacto negativo en la atención y la memoria .

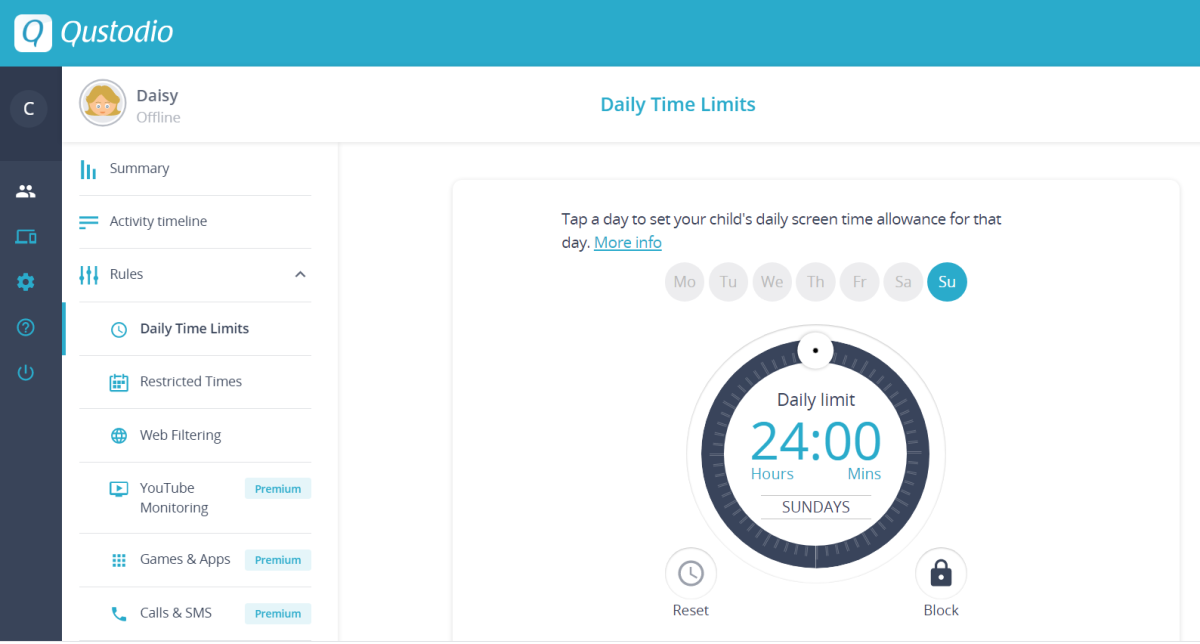

El truco consiste en encontrar el equilibrio adecuado de actividad con y sin teléfono, tableta o computadora. Lograr esto con éxito es difícil, pero con una herramienta como Qustodio, puede "mantener el tiempo de pantalla de su hijo saludable y feliz".

Todo lo que necesita hacer es usar la aplicación para establecer límites de tiempo de uso; esto puede controlar el acceso general o aplicación por aplicación.

Qustodio puede vencer el tiempo de pantalla excesivo, devolviéndole el control.

Introducción a Qustodio

Este software es increíblemente sencillo de usar. Empiece por visitar www.qustodio.com y regístrese de forma gratuita.

Con su cuenta creada, se le pedirá que agregue su primera cuenta infantil. Asegúrese de tener su dispositivo a mano, ya que también deberá instalar la aplicación cliente. Esto se hace iniciando sesión con las mismas credenciales, simplemente haga clic en el botón Tengo una cuenta principal .

¿No tienes PC? No se preocupe. La aplicación Qustodio también está disponible para padres, por lo que si planea controlar las cosas desde un iPad o una tableta Android, la opción Soy nuevo en Qustodio está ahí para que cree una cuenta.

Cuando esté configurando el dispositivo para niños, simplemente verifique los términos y condiciones, asigne un nombre al dispositivo (por ejemplo, "tableta de Daisy") y configure los ajustes de accesibilidad cuando se le solicite. Esto permite que la aplicación Qustodio controle, rastree y actúe como administrador del dispositivo. Una vez configurada, la aplicación puede cerrarse y devolverse el dispositivo a su hijo.

Entonces estará listo para acceder al panel de control de Qustodio en su PC o dispositivo móvil. Qustodio se ejecuta en segundo plano; sus hijos ni siquiera sabrán que está allí.

Control parental para cada aplicación

Qustodio no se limita a plataformas particulares. Más bien, puede usarlo en cualquier plataforma, escritorio o dispositivo móvil.

Los padres pueden usar la aplicación Qustodio en el modo de control parental o usar el Portal familiar basado en la web. Los niños pueden tener Qustodio instalado en cualquier dispositivo Android, iPhone, iPad, Amazon (Kindle) Fire, Mac o Windows. Pero, ¿funcionará en los dispositivos de sus hijos?

- La versión para Android (y Amazon Fire) de Qustodio es para Android 5.0 y superior

- Qustodio en iOS (iPhone, iPad y iPod) funciona en iOS 11 y superior

- Los usuarios de Windows necesitarán una computadora portátil o de escritorio con Windows 7 SP1 y superior

- Se requiere una Mac con OS X 10.9 y posterior para Qustodio

Con el sistema operativo de prerrequisito adecuado, puede usar el rastreo de ubicación, monitorear la actividad de Internet, establecer límites de contenido y tiempo de pantalla, y administrar de forma remota otros aspectos de la actividad en línea.

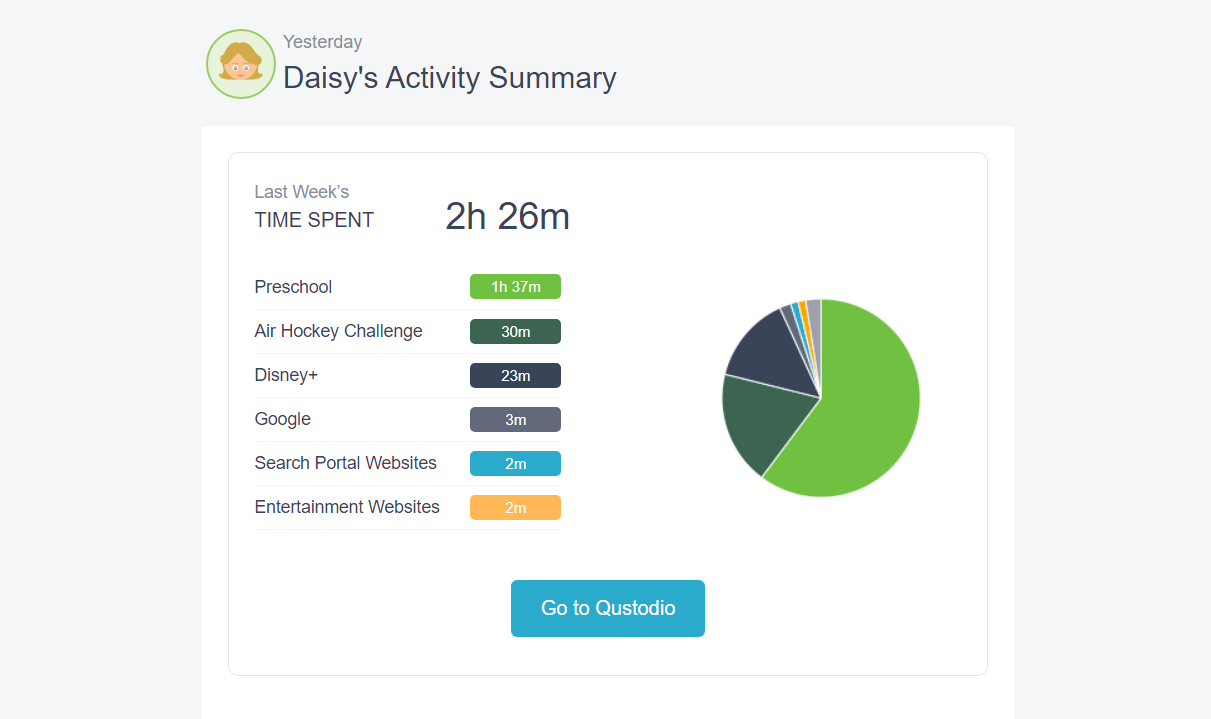

Además, obtiene un resumen semanal de la actividad de cada dispositivo enviado a su bandeja de entrada de correo electrónico.

Características clave de Qustodio

¿Qué puede esperar de Qustodio? Bueno, existen los límites de tiempo diarios habituales, los horarios restringidos en los que sus hijos no usarán sus teléfonos o tabletas y el filtrado web para bloquear contenido dañino e inapropiado.

Pero obtendrás todo esto gratis con Google Family Link. Entonces, ¿por qué usar Qustodio?

Bueno, tienes la capacidad de monitorear el contenido de YouTube para empezar. En lugar de bloquear la aplicación por completo, puede usar Qustodio para establecer límites de tiempo. Alternativamente, también puede bloquear el acceso a YouTube desde el navegador del dispositivo, una solución alternativa común.

Los juegos y aplicaciones individuales pueden tener límites de tiempo específicos establecidos o el acceso bloqueado (las aplicaciones gratuitas solo permiten el bloqueo y desbloqueo), mientras que las publicaciones de Facebook se pueden monitorear. El seguimiento de la ubicación también es una característica de Qustodio, así como un botón de pánico por seguridad. Qustodio también cuenta con seguimiento de llamadas y SMS para monitorear el contacto con posibles "indeseables". Los contactos también se pueden bloquear.

Tenga en cuenta que la función de seguimiento de llamadas y SMS no está disponible en la aplicación de Android disponible en Play Store. En su lugar, será necesario descargar una versión avanzada de Qustodio para Android del sitio web.

Durante 2020, Qustodio también ha demostrado ser útil como monitor parental para garantizar que los niños se mantengan al día con el aprendizaje remoto e híbrido.

Precios de Qustodio

Las familias pueden disfrutar de una prueba gratuita de Qustodio para obtener una idea de lo que se ofrece.

El acceso familiar viene en tres paquetes que cubren familias pequeñas, medianas y grandes.

Con el plan pequeño , obtiene protección para hasta cinco dispositivos por $ 54.95 al año (lo mismo que $ 4.58 al mes).

Designado como "Mejor Valor" es el Plan Medio . Esto protege 10 dispositivos por $ 96.95 al año o $ 8.08 al mes.

El plan grande cuesta $ 137.95 al año ($ 11.50 al mes) y protege 15 dispositivos.

Todos estos paquetes incluyen las características premium de Qustodio: monitoreo de YouTube, monitoreo de juegos y aplicaciones, monitoreo de llamadas y SMS, monitoreo de ubicación y botón de pánico, y monitoreo social.

Además, las escuelas y las empresas también pueden aprovechar los paquetes dedicados de Qustodio.

Una aplicación de monitoreo familiar que puede usar en cualquier lugar

Ya sea que desee administrar el tiempo de pantalla, restringir el acceso a contenido inapropiado o simplemente verificar dónde están sus hijos, el software de control parental es vital.

Centrándose en la simplicidad, Qustodio es una opción inteligente que cualquiera puede usar. Asequible, fácil de configurar y conveniente, Qustodio es la actualización perfecta para Google Family Link y Apple Screen Time.