¿Alguna vez intentó copiar un video de una videocámara y descubrió que no podía guardarlo en un formato utilizable? ¿Está intentando copiar un video de un viejo teléfono plegable o simplemente quiere copiar una película en DVD antes de que su unidad de DVD-ROM se rinda?

Necesita una herramienta de conversión de video. He aquí por qué debería elegir Wondershare UniConverter .

¿Necesita una herramienta de conversión de video?

Si tu puedes.

En esta era de compartir archivos de video en las redes sociales, crear GIF para respuestas rápidas y cargar creaciones en YouTube y otras plataformas, todos necesitan una herramienta que pueda cambiar sin esfuerzo de un formato a otro.

En lugar de encontrar que el video que necesita compartir no se puede cargar debido a incompatibilidades de formato, simplemente use una herramienta para convertir el archivo a un formato más amigable.

Funciones de UniConverter

Wondershare UniConverter ayuda a convertir múltiples videos en segundos, pero no solo convierte archivos de video. Se ha incluido una gran cantidad de funciones adicionales, lo que la convierte en su herramienta de referencia para tareas clave de edición de bajo nivel.

Además de convertir formatos de archivos de video, UniConverter puede comprimir videos, grabar secuencias de audio y de cámara web desde su computadora, agregar subtítulos a videos e incluso grabar videos en Blu-ray y DVD. Incluso hay soporte para convertir y descargar videos 4K y 8K, lo que garantiza que UniConverter siga siendo útil a medida que el aumento de las resoluciones ingresa al uso general.

También hay herramientas adicionales disponibles, como un convertidor de imágenes, un creador de GIF y un convertidor de realidad virtual. Puede usar UniConverter para corregir metadatos de archivos multimedia, fusionar archivos de video e incluso grabar su escritorio.

Wondershare UniConverter cuesta solo $ 39.95 al año (licencia para una sola PC). Alternativamente, hay un pago único de $ 69.95 (hasta $ 55.96 en el momento de escribir este artículo) para una licencia de PC única perpetua. Los estudiantes, mientras tanto, tienen el beneficio de una selección de opciones de pago con descuento, comenzando con el plan mensual de $ 7.98 (actualmente 60% de descuento sobre los $ 19.95 habituales). Los estudiantes pueden cancelar su plan en cualquier momento.

Cómo usar Wondershare UniConverter

Wondershare UniConverter no solo es increíblemente versátil, sino que también es fácil de usar.

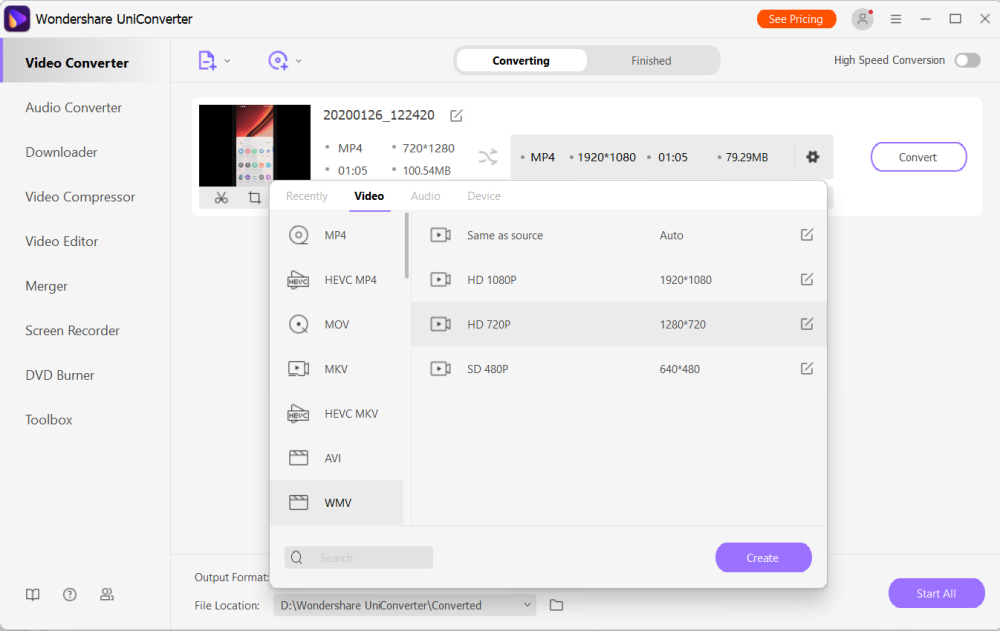

Convierta su video

¿Quiere aprender a convertir un formato de video en UniConverter?

- En la aplicación, seleccione Video Converter

- Desde aquí, agregue o arrastre archivos según las instrucciones

- En el archivo agregado, haga clic en el icono de engranaje para elegir un nuevo formato

- Anote la ubicación del archivo y cámbiela si es necesario

- Cuando esté listo, haga clic en Convertir

Una vez convertido, el video estará listo para verse en la ubicación elegida.

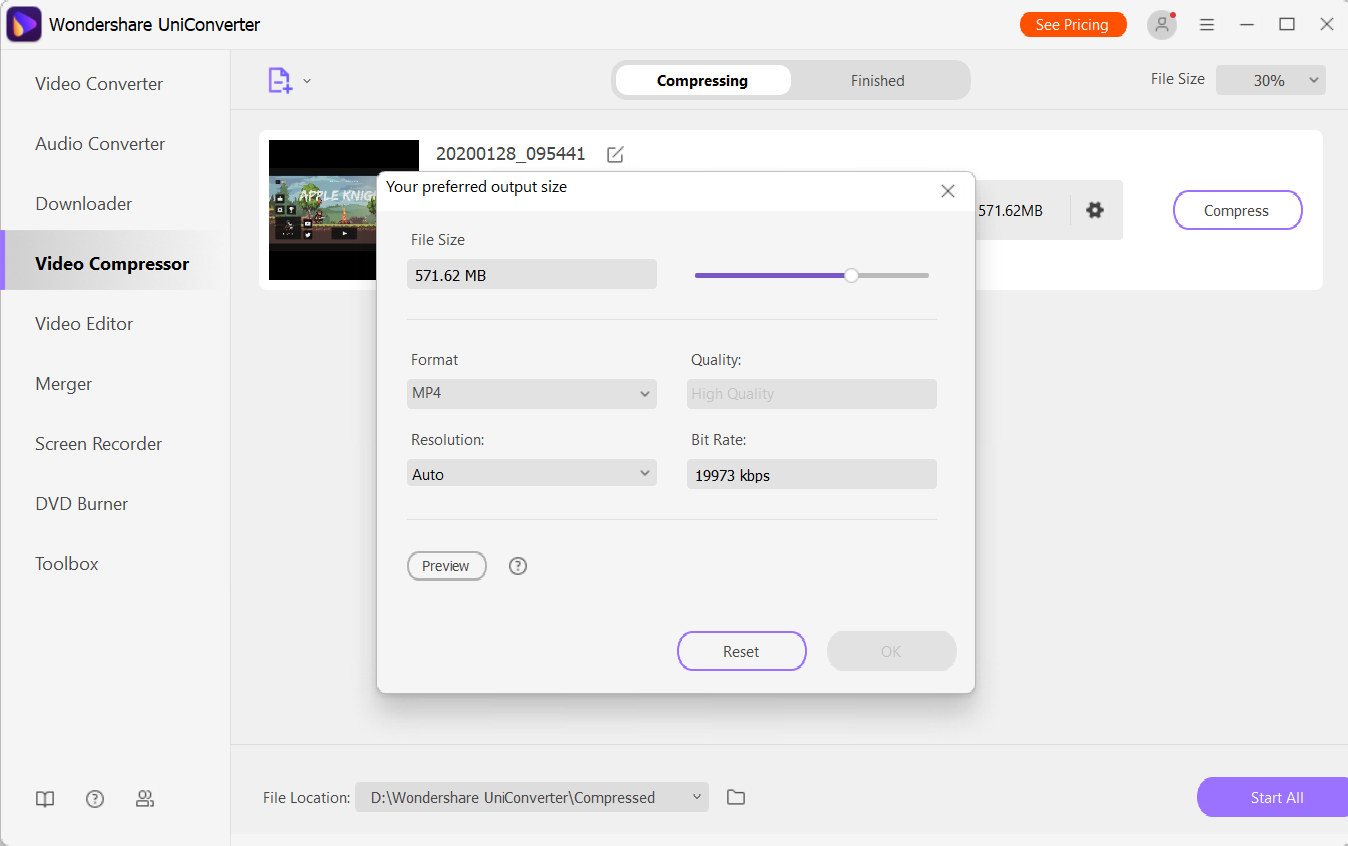

Comprimir un video

¿Sientes que tu video ocupa demasiado espacio para compartirlo fácilmente? La herramienta de compresión de UniConverter solucionará ese problema.

- Seleccionar compresor de video

- Agregar o arrastrar archivos para comprimir

- Haga clic en el engranaje para ver la tasa de compresión

- Ajuste el control deslizante para aumentar o reducir la compresión

- Elija un formato de salida, resolución y velocidad de bits

- Utilice Vista previa para juzgar la posible salida

- Haga clic en Aceptar y luego en Comprimir

Verifique el video comprimido en la ubicación de salida.

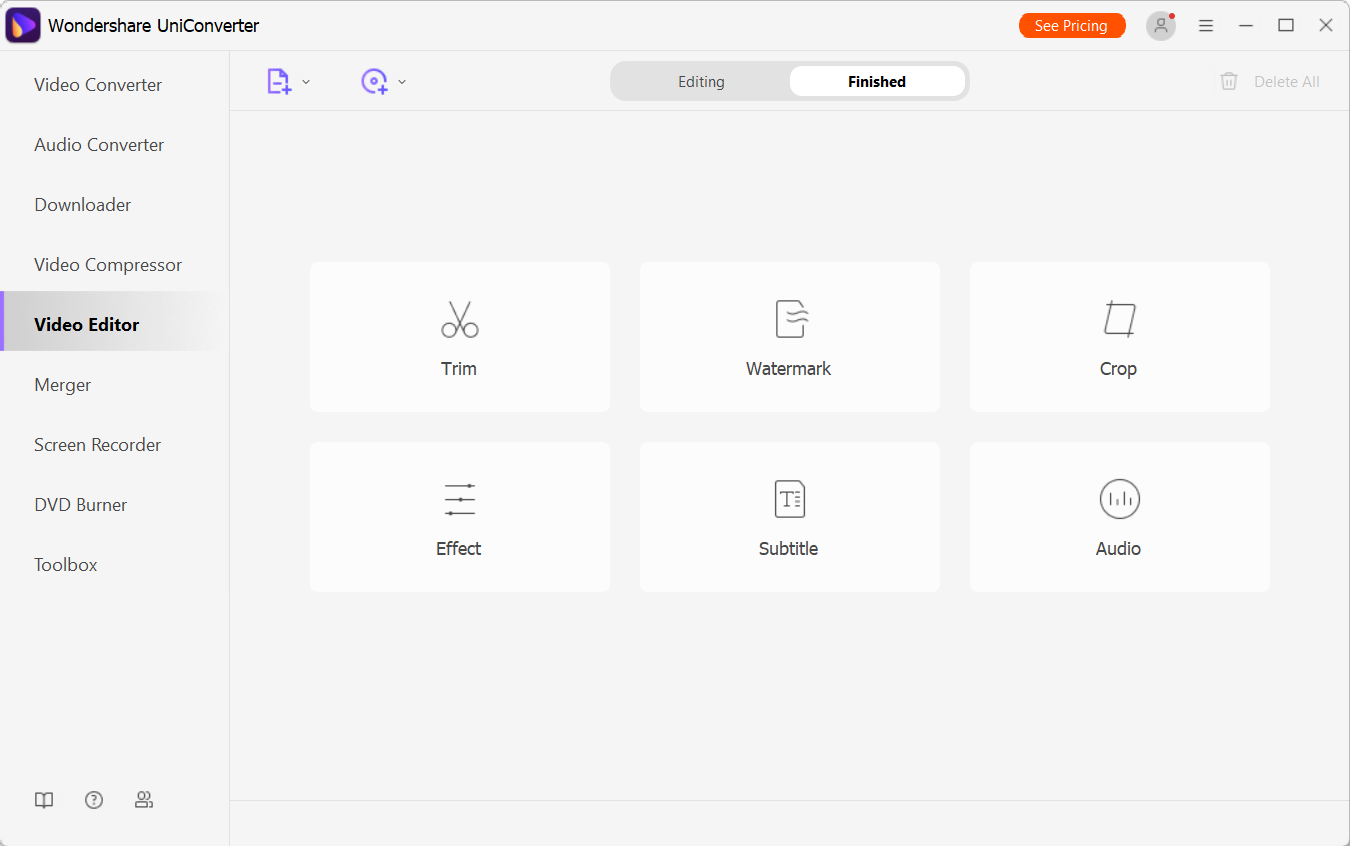

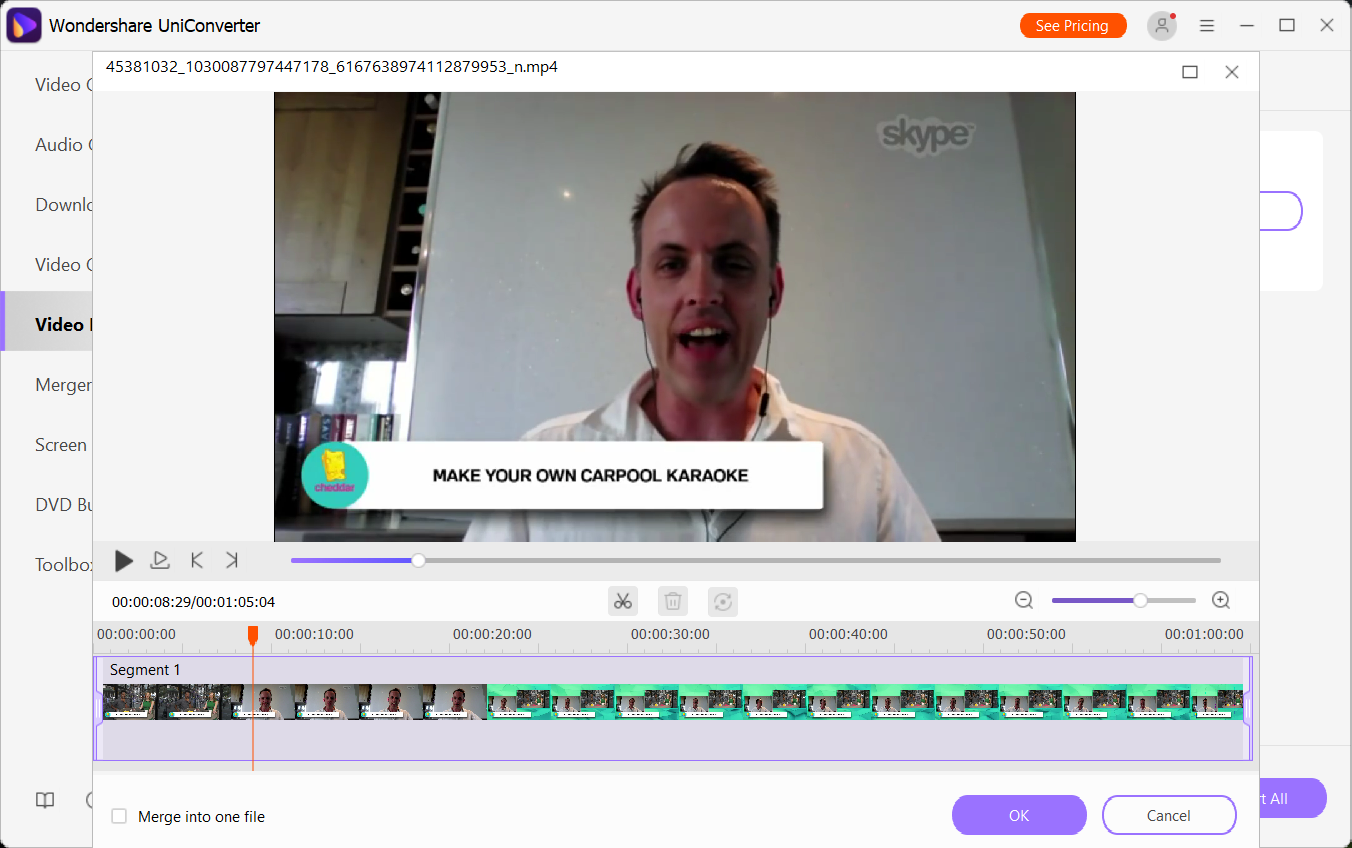

Editar videos con UniConverter

La edición de video básica se incluye con UniConverter : recortar, recortar y superposiciones y filtros básicos. Incluso puede rotar, agregar una marca de agua y aumentar el volumen.

- Seleccionar editor de video

- Agregue el archivo a editar

- En la vista previa del video, seleccione Recortar , Recortar o Efecto

- Utilice la herramienta correspondiente para realizar los cambios deseados

- Haga clic en Aceptar cuando haya terminado

- Haga clic en el engranaje para realizar otros cambios.

- Haga clic en Guardar

Estás listo para revisar el video editado. Tenga en cuenta que la herramienta de recorte le permitirá guardar un segmento más corto del video, mientras que el recorte puede ayudar a ocultar elementos no deseados alrededor del borde.

Grabar DVD y Blu-ray

Wondershare UniConverter también incluye una herramienta de creación de Blu-ray y DVD. No solo graba el video en un disco, sino que también le brinda una variedad de plantillas de menú.

- Seleccione Grabadora de DVD

- Agregue el (los) archivo (s) que desea grabar

- Seleccione el tipo de disco correcto en el menú desplegable

- En el panel de la derecha, seleccione el menú

- Ponle una etiqueta al disco

- Establecer las opciones de Relación de aspecto , Estándar de TV y Calidad

- Cuando esté satisfecho, haga clic en Grabar

La velocidad de grabación del disco dependerá de la grabadora de discos y la RAM del sistema. Tenga en cuenta que también puede grabar en un archivo ISO para grabarlo manualmente en un disco más tarde.

Facilite la conversión de video con UniConverter

Como puede ver, UniConverter simplifica una tarea potencialmente frustrante y que requiere mucho tiempo. No solo puede cambiar sin esfuerzo el formato de sus videos, sino que UniConverter también le brinda las herramientas para recortar, recortar, aplicar efectos, agregar subtítulos y marcas de agua y ajustar el audio. Es la herramienta múltiple definitiva para tareas de conversión de formatos de video.

En consecuencia, la próxima vez que necesite convertir un video en Windows o macOS, elija Wondershare UniConverter.