Gracias a Amazon, Alexa es ahora un nombre familiar. Los dispositivos de la suite de la compañía, incluidos parlantes, bombillas y timbres, han ayudado a muchas personas a convertir sus hogares en espacios inteligentes que pueden adaptarse a diferentes contextos y comandos.

Amazon está llevando sus sistemas domésticos inteligentes un paso más allá con Amazon Sidewalk, un programa en el que sus dispositivos Amazon emitirán señales Bluetooth que permitirán que sus dispositivos se extiendan más allá de su rango de Wi-Fi.

Si todas las casas cercanas se unen a Amazon Sidewalk, esto crea una red de vecindario que extiende el alcance de la tecnología de hogar inteligente de todos. Examinaremos más sobre Amazon Sidewalk, cómo funciona y qué significa para la planificación de su hogar inteligente.

¿Qué es Amazon Sidewalk?

Amazon Sidewalk es un programa en el que los dispositivos de Amazon utilizan parte del ancho de banda de Wi-Fi de una casa para emitir señales de radio y Bluetooth de baja energía. Cuando estas señales se encuentran con otros dispositivos de Amazon cercanos, se conectan para formar una red.

Las redes Amazon Sidewalk están diseñadas para ayudar a los vecinos a ampliar el alcance de sus dispositivos Amazon.

Por ejemplo, con Sidewalk, su abre-puertas de garaje funcionará desde más lejos o desde más lejos y su rastreador de azulejos seguirá rastreando incluso si termina en el patio trasero de un vecino. Los nuevos dispositivos de Amazon se sincronizan con Sidewalk durante la instalación y los productos más antiguos se sincronizarán automáticamente con Sidewalk a través de una actualización inalámbrica.

¿Cómo funciona Amazon Sidewalk?

Sidewalk funciona tomando una pequeña parte de la red Wi-Fi de su hogar y convirtiéndola en una señal Bluetooth de baja energía (BLE) o una señal de radio de 900 MHz. Estas señales son mucho menos potentes que el Wi-Fi y no pueden transportar muchos datos, pero pueden alimentar funciones básicas en dispositivos inteligentes. En esencia, Amazon está tomando una pequeña parte de un recurso por el que ya pagas, Wi-Fi, y lo hace aún más eficiente para el uso doméstico inteligente.

Debido a que las señales de radio y BLE se extienden más allá de las señales de Wi-Fi (en algunos casos, hasta media milla), pueden llegar a los dispositivos de Amazon en su vecindario.

Cada nuevo dispositivo que se une a la red se conoce como puente. Cuando se conectan varios puentes, esto crea una red de cobertura de ancho de banda bajo. A medida que participan más hogares, la red Sidewalk se fortalece.

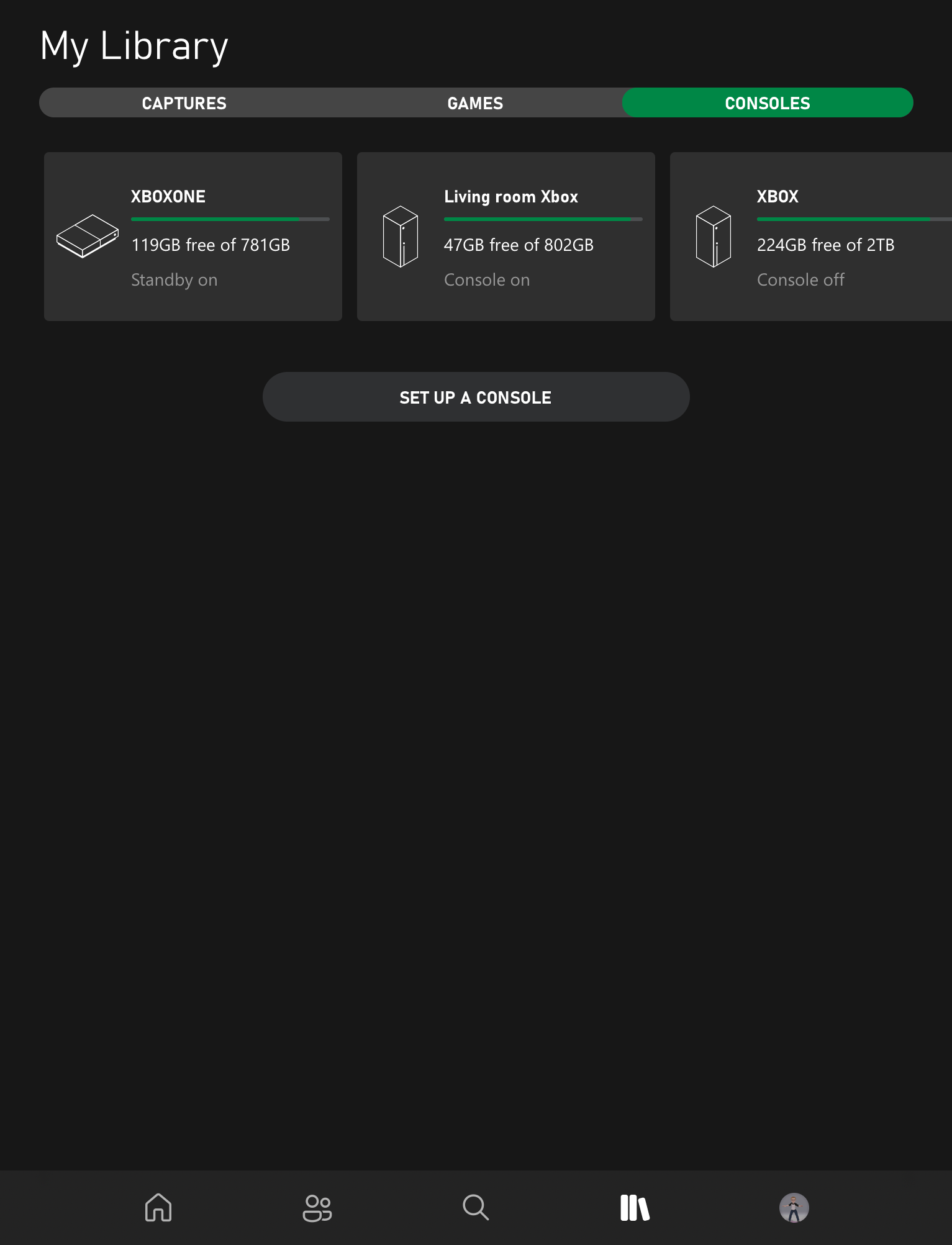

¿Qué dispositivos funcionan con Amazon Sidewalk?

Casi todos los productos para el hogar conectado de Amazon funcionan con Sidewalk. Las nuevas cámaras esféricas Amazon Echo, Ring y el Echo Show de 10 pulgadas son las más compatibles. Todos esos dispositivos son puentes especiales llamados puertas de enlace.

Se conectan con Sidewalk de inmediato durante la configuración (se le pedirá que confirme esta conexión) y están equipados para enviar señales de radio de 900 Hz que pueden alcanzar hasta media milla.

Todos los modelos más antiguos de Echo, Echo Dot y Echo Show funcionan con Sidewalk pero solo pueden emitir BLE como puentes típicos. Estos productos tienen un rango de transmisión más corto, lo que significa que sus señales probablemente no se extenderán más allá de su casa.

El Echo de primera generación y el Echo Look no son compatibles con Sidewalk.

Los beneficios de Amazon Sidewalk

Si su hogar se une a Sidewalk, estos son algunos de los beneficios que puede esperar ver:

- Rango extendido . Anteriormente, sus dispositivos de Amazon solo funcionaban cuando estaban dentro del alcance de la red Wi-Fi de su hogar. Ahora, sus dispositivos pueden conectarse desde más lejos a través de Sidewalk. Espere que su abre-puertas de garaje funcione más adelante en la calle. Si tiene un localizador de mascotas de Amazon, puede seguir rastreando a sus mascotas incluso si salen de su propiedad.

- Menos interrupciones de hogares inteligentes . Si su hogar tiene cortes o desconexiones de Wi-Fi con frecuencia, puede ser una molestia volver a conectar sus dispositivos cada vez que se apaga el Wi-Fi. Con Sidewalk, sus dispositivos de Amazon seguirán conectados si hay una interrupción de Wi-Fi y no necesitarán reiniciar cuando su conexión a Internet vuelva a funcionar. Si tiene una cámara de timbre Ring o el sistema de seguridad Alexa Guard, seguirá recibiendo alertas de movimiento y seguridad incluso si su Wi-Fi se cae.

- Configuración simplificada . Los nuevos dispositivos de Amazon se conectarán a la red Sidewalk tan pronto como se enciendan, y tendrá un proceso simplificado para conectarlos a la red Wi-Fi de su hogar.

- Mejor conexión con el hogar . Si tiene una cobertura Wi-Fi irregular en ciertas partes de la casa, Sidewalk puede ayudar a fortalecer la conexión de su hogar al utilizar señales en los hogares de los vecinos.

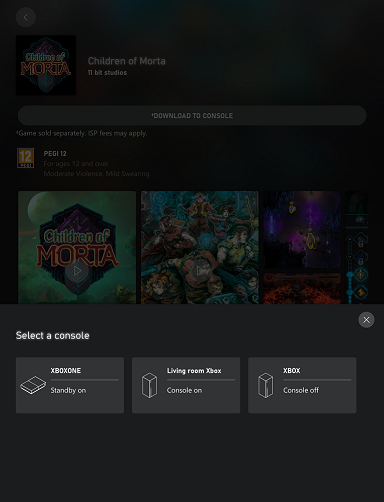

¿Necesita comprar o instalar Amazon Sidewalk?

Amazon Sidewalk no necesita ningún hardware nuevo. Si ya tiene una cámara Echo, Echo Dot o Ring en su hogar, tendrá Sidewalk instalado mediante una actualización automática de software por aire. Si compra un Ring Spotlight, una cámara Ring Floodlight, un Echo esférico o el Echo Show de 10 pulgadas, se le pedirá que confirme unirse a su red Sidewalk local durante la configuración.

Sidewalk es un servicio gratuito proporcionado por Amazon. Sin embargo, está sacrificando una pequeña parte del ancho de banda Wi-Fi de su hogar para ayudar a que Sidewalk funcione.

¿Cuánto Wi-Fi usa Amazon Sidewalk?

No tanto. Sidewalk utiliza Wi-Fi para enviar solicitudes de autenticación breves y / o comentarios rápidos, que apenas utilizan datos. El ancho de banda máximo que utilizaría un puente Sidewalk durante la transmisión es de 80 Kbps. Cada mes, Amazon Sidewalk promete utilizar no más de 500 MB de datos de cada hogar, lo que equivale a transmitir 10 minutos de video HD.

Sin embargo, debido a que Sidewalk es una red compartida, no sabrá cuándo sus dispositivos están usando su Wi-Fi o sus vecinos. Todo esto es parte del diseño de la red de malla de Sidewalk.

¿Es segura Amazon Sidewalk?

Amazon se compromete a hacer que Sidewalk sea lo más seguro posible. Las señales de muy baja energía de Sidewalk no pueden transferir ningún dato personal, lo que significa que no hay forma de que sus vecinos escuchen sus conversaciones de Alexa o algo similar. Amazon también ha diseñado Sidewalk con tres capas de cifrado, lo que significa que es muy difícil para cualquiera penetrar en el sistema y extraer datos o cambiar el sistema.

Sin embargo, por definición, la tecnología del hogar inteligente requiere compartir energía y datos de su hogar con una empresa privada. Sidewalk también amplía esa red de intercambio para incluir a sus vecinos. Si bien Amazon promete no usar Sidewalk para fines de orientación personalizada, no se sabe qué podría suceder en el futuro o cómo un tercero inventivo podría interrumpir el sistema.

¿Sidewalk comparte mis datos con los vecinos?

Amazon dice que es responsable de enviar autenticaciones entre hogares, pero estas autenticaciones solo transfieren metadatos limitados, no información confidencial.

Amazon también afirma que borra toda la información enviada a través de una red Sidewalk cada 24 horas y actualiza automáticamente los códigos de identificación asignados a los dispositivos participantes, lo que sugiere que la red Sidewalk no podría recopilar flujos continuos de datos de un hogar o dispositivo.

Cómo apagar Amazon Sidewalk

Si participar en Sidewalk no le parece adecuado, puede acceder a su aplicación Alexa para Android o iOS y desactivar la participación en Sidewalk.

Recuerde, si ya tiene un dispositivo Echo, Echo Dot, Echo Show o Ring, sus dispositivos se agregarán automáticamente a la red Sidewalk y deberá iniciar sesión en su cuenta para cerrar la sesión. Para hacerlo, abra la aplicación, haga clic en Más> Configuración> Configuración de la cuenta> Amazon Sidewalk y desactive Sidewalk.

Amazon se muda al vecindario

Amazon está tomando una decisión consciente para involucrarse más en atender las necesidades tecnológicas de vecindarios como el suyo.

Si está utilizando Amazon para comprar con Prime, recopilar información a través de su Echo o por seguridad con Alexa Guard, Sidewalk es solo otra forma de ayudar a hacer la vida en casa más fácil.