¿Sospecha que su PC está afectada por software espía? ¿Está confundido acerca de los pasos exactos que debe seguir para eliminarlo? Bueno, no se preocupe.

En esta guía, aprenderá todos los consejos y trucos para eliminar el software espía de Windows 10 para siempre.

Pero antes de sumergirnos en los métodos de eliminación de software espía, echemos un vistazo rápido a qué es el software espía y cómo daña su sistema.

¿Qué es el software espía?

El software espía es un tipo de malware que se adhiere a su PC y registra en secreto todas sus actividades en línea. El propósito principal detrás de esto es vender su información a los anunciantes, obtener acceso a los detalles de su cuenta bancaria o, a veces, robar su identidad.

También registra sus actividades en Internet, como los sitios que visita, sus nombres de usuario y contraseñas, y otra información igualmente sensible.

¿Cómo saber si está infectado con software espía?

Si bien no existe una forma segura de saber si su computadora está infectada con software espía, existen algunas señales que actúan como un buen criterio:

- Rendimiento más lento de lo habitual y programas bloqueados o bloqueados.

- Los archivos se agregan o eliminan por sí mismos en su PC.

- Se modifica la página de inicio de su navegador.

- Su navegador predeterminado cambia automáticamente.

- Aparecen barras de herramientas extrañas en su navegador.

- Obtiene frecuentes ventanas emergentes de anuncios en su PC.

- Actividad de CPU inexplicable y aumentada.

Los cambios anteriores son signos de que su computadora con Windows 10 puede estar infectada con software espía. Sin embargo, no son los únicos indicadores, solo algunos de los más comunes.

Cómo eliminar software espía de Windows

Ahora que sabe lo mucho que el software espía puede dañar su sistema, veamos algunos de los mejores métodos de eliminación de software espía.

Nota: Dado que el software espía roba y transmite sus datos confidenciales, debe desconectar su PC de Internet para evitar daños mayores. Para hacer eso, apague su Wi-Fi si está conectado a través de una red inalámbrica, o si está usando una conexión por cable, simplemente retire el cable Ethernet.

1. Active el modo seguro

Antes de comenzar a probar diferentes métodos para eliminar el software espía de su computadora con Windows, debe poner su PC en modo seguro.

El modo seguro es una función de Windows que le permite iniciar su computadora con la configuración y los archivos más básicos. Esto le ayuda a solucionar la mayoría de los problemas de su sistema operativo.

A continuación, le indicamos cómo puede ejecutar su PC en modo seguro:

- Escriba la configuración en la barra de búsqueda del menú Inicio y seleccione la mejor coincidencia.

- Ahora, seleccione la opción Actualización y seguridad> Recuperación .

- En Inicio avanzado , seleccione Reiniciar ahora .

- Después del reinicio, en la pantalla Elegir una opción , seleccione Solucionar problemas> Opciones avanzadas> Configuración de inicio> Reiniciar .

En el próximo reinicio, presione 4 o F4 para iniciar su PC en Modo seguro. Si necesita usar Internet, presione 5 o F5 para Modo seguro con funciones de red .

2. Utilice el análisis sin conexión de Windows Defender

Windows Defender es un programa antivirus gratuito de Microsoft, introducido por primera vez con Windows XP.

Ahora parte del marco de seguridad de Windows, funciona escaneando y luego eliminando cualquier amenaza que encuentre en su computadora.

Siga los pasos a continuación para comenzar con el escaneo:

- Escriba seguridad de Windows en la barra de búsqueda del menú Inicio y seleccione la mejor coincidencia. Desde allí, haga clic en la opción Protección contra virus y amenazas .

- Haga clic en Opciones de análisis en la opción Amenazas actuales .

- Ahora, seleccione el escaneo sin conexión de Windows Defender y luego haga clic en Escanear ahora .

El escaneo se completará en unos minutos y su PC se reiniciará durante el proceso.

Para ver los resultados de su análisis, vuelva a seleccionar Seguridad de Windows> Protección contra virus y amenazas . Desde allí, haga clic en Historial de protección para ver las amenazas que se han eliminado.

3. Eliminar archivos sospechosos

Otra forma de eliminar el software espía de Windows 10 es eliminar cualquier archivo sospechoso que no reconozca o que pueda sospechar que es software espía.

Para hacerlo, escriba panel de control en la barra de búsqueda del menú de inicio y seleccione la mejor coincidencia. En el Panel de control, haga clic en la opción Programas y características , haga clic con el botón derecho en la aplicación que considere que es software espía y haga clic en el botón Desinstalar .

Una vez completada la desinstalación, debe reiniciar su PC para que los cambios surtan efecto.

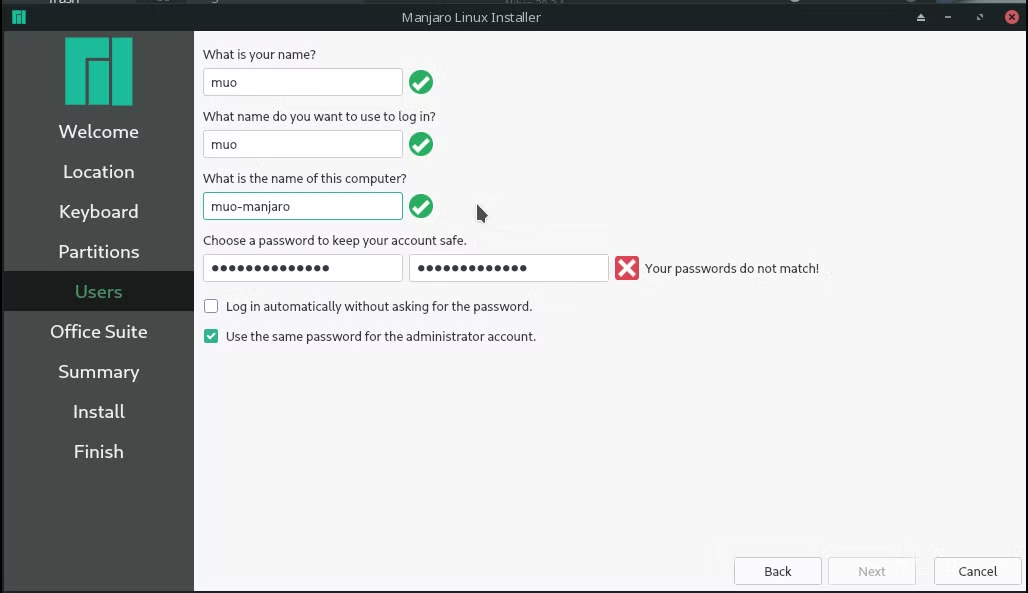

4. Utilice una aplicación de eliminación de software espía profesional

Si ha probado los métodos anteriores para eliminar software espía de su PC y ninguno de ellos ha funcionado, su siguiente mejor opción es utilizar una herramienta de eliminación de software espía.

Si bien hay muchas opciones excelentes para elegir, hemos enumerado dos aplicaciones que consideramos las mejores. Y también son gratis.

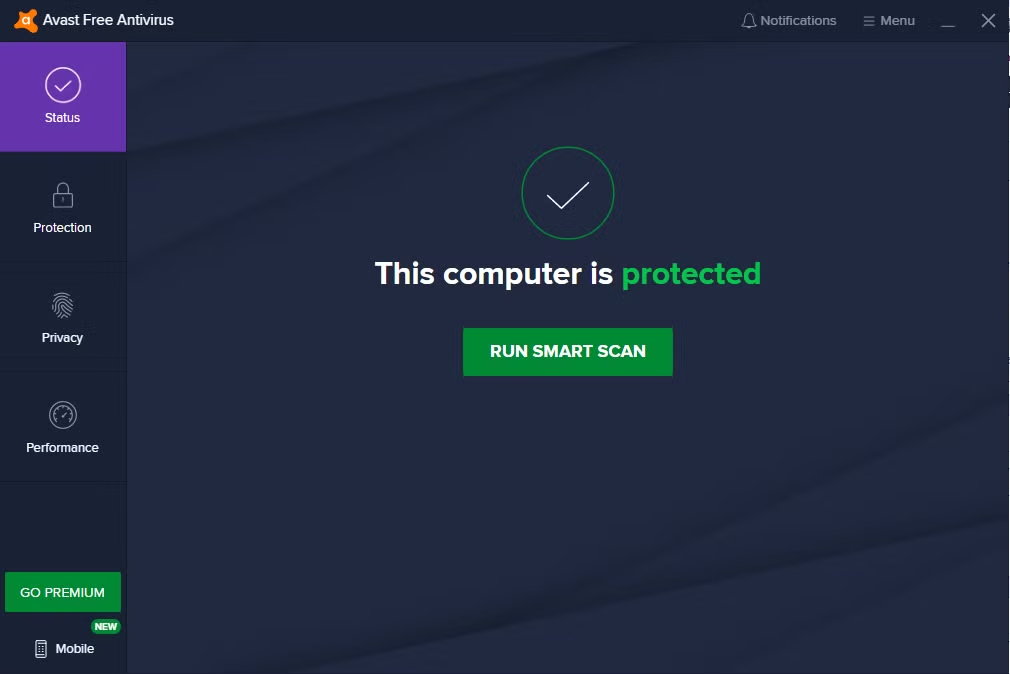

1. Herramienta Avast Anti-Spyware

El antivirus gratuito Avast es una gran aplicación para la eliminación de software espía, ya que sigue buscando amenazas detrás de escena. Si bien la versión premium ofrece más funciones, la versión gratuita es suficiente para deshacerse del software espía que infecta su PC.

Todo lo que necesita hacer es instalar la herramienta y ejecutar Smart Scan; la aplicación se encargará del resto.

2. Malwarebytes

El antimalware Malwarebytes es otra opción gratuita para eliminar el software espía de su PC con Windows 10. Está disponible en Windows, Mac, Android e iOS.

Instale la aplicación y ejecute el escaneo. El software seguirá su curso y eliminará el software espía de su PC.

5. Restablecer Windows 10

Si ninguno de los métodos anteriores ha funcionado, entonces su último recurso es el restablecimiento de fábrica de Windows.

Windows Reset le permite eliminar todos sus archivos y aplicaciones de Windows, lo que le brinda una pizarra limpia. Luego reinstala todos los controladores y aplicaciones necesarios que vinieron instalados por los fabricantes.

Para comenzar con el restablecimiento de Windows, diríjase a Configuración> Actualización y seguridad> Recuperación . Ahora, haga clic en Comenzar .

A partir de ahí, tendrá dos opciones para elegir: Conservar mis archivos o Eliminar todo .

En su caso, es mejor que elimine todos sus archivos de Windows 10. De lo contrario, puede quedarse con software espía. Por lo tanto, seleccione la opción Eliminar todo para seguir adelante con el restablecimiento. Tenga en cuenta que esto borrará su sistema, así que asegúrese de hacer una copia de seguridad de los archivos que necesita y ejecutar esos archivos a través de una herramienta antivirus antes de volver a copiarlos en su computadora.

Siga las sencillas instrucciones hasta el final y, en poco tiempo, tendrá un Windows 10 que será tan bueno como uno nuevo.

Dígale adiós al software espía

¡Eso es, amigos!

El software espía puede ser un gran problema para las computadoras con Windows. Con suerte, esta guía lo ayudó a eliminar el software espía de su PC para siempre.