Las 10 mejores herramientas para escanear su servidor Linux en busca de malware y fallas de seguridad

Linux es sin duda uno de los sistemas operativos más populares y seguros para servidores a gran escala. A pesar de su uso generalizado, sigue siendo vulnerable a los ciberataques. Los piratas informáticos se dirigen a los servidores para cerrarlos o para robar información valiosa.

Existe una necesidad imperiosa de desarrollar métodos de lucha contra la piratería para reforzar las brechas de seguridad y los ataques de malware. Esto es posible contratando profesionales en ciberseguridad; desafortunadamente, esto puede resultar costoso. La siguiente mejor solución es instalar herramientas de escaneo que se adapten perfectamente a sus sistemas Linux.

Aquí hay una lista de las diez mejores herramientas de escaneo de Linux para verificar si su servidor tiene fallas de seguridad y malware.

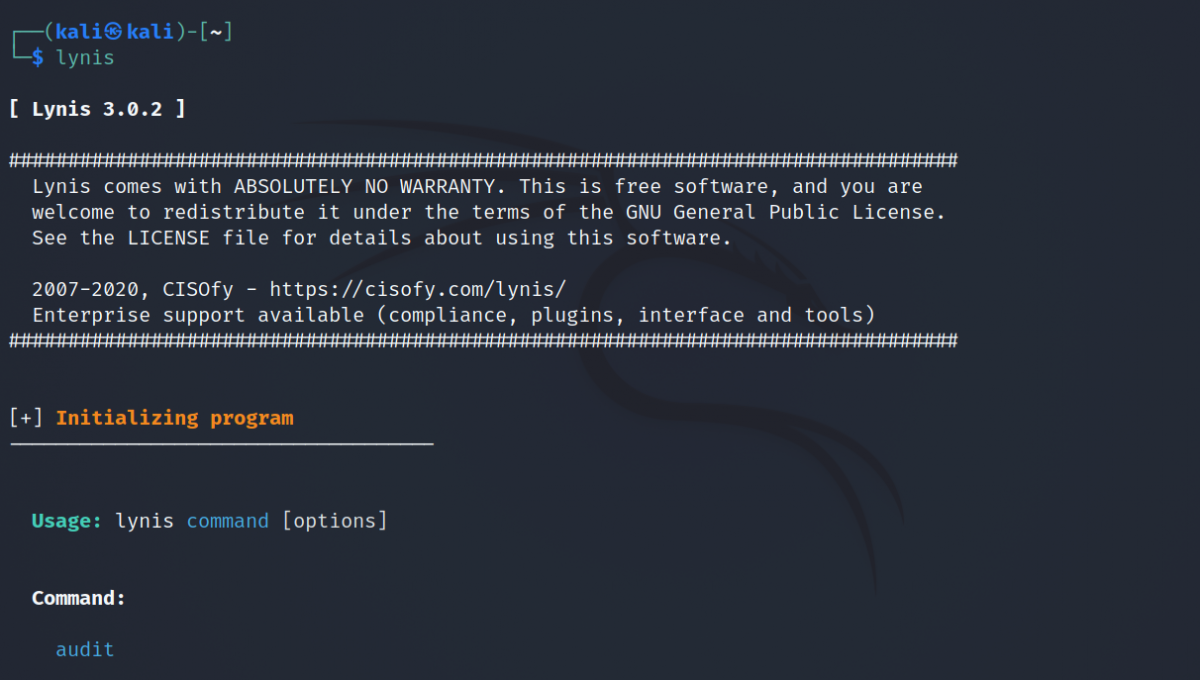

1. Lynis

Lynis es una herramienta de seguridad de código abierto para Linux, que es la opción preferida para los sistemas operativos de auditoría basados en Unix, como macOS, Linux y BSD. Esta herramienta es una creación de Michael Boelen, quien ha trabajado anteriormente en rkhunter.

Como herramienta de seguridad, Lynis realiza análisis elaborados analizando los detalles de su sistema operativo, parámetros del kernel, paquetes y servicios instalados, configuraciones de red, criptografía y otros análisis de malware. Se usa ampliamente para propósitos de pruebas de cumplimiento y auditoría.

Para la instalación en distribuciones basadas en Debian, escriba el siguiente comando en la terminal:

sudo apt-get install -y lynis2. chkrootkit

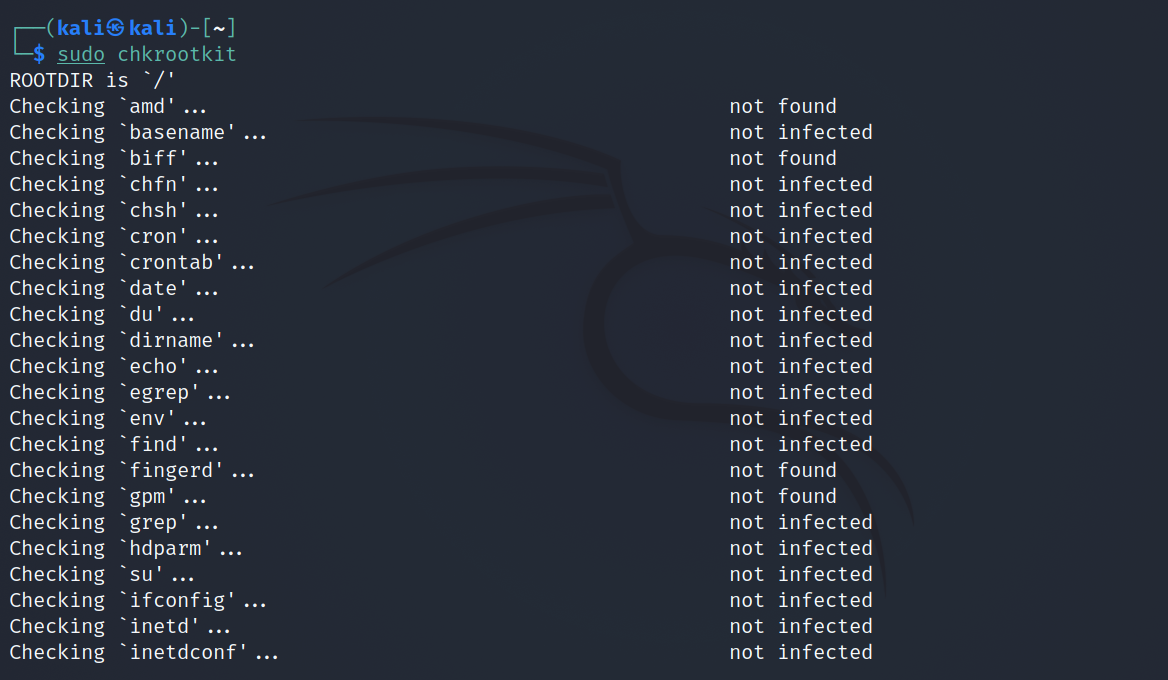

Chkrootkit o Check Rootkit es un software común para sistemas basados en Unix. Como su nombre indica acertadamente, es un software ideal para buscar rootkits y otros virus que pueden haber llegado al sistema.

Un rootkit es un malware que intenta obtener acceso a los archivos raíz de su servidor. Sin embargo, estos rootkits continúan presentando un compromiso de seguridad colosal.

Chkrootkit busca los programas centrales del sistema y busca firmas mientras compara el recorrido de los sistemas de archivos con la salida obtenida. Si la herramienta encuentra alguna discrepancia, las combate de manera eficiente, sin permitir que ningún virus dañe su servidor.

Para la instalación en Debian, escriba el siguiente comando en la terminal:

sudo apt update

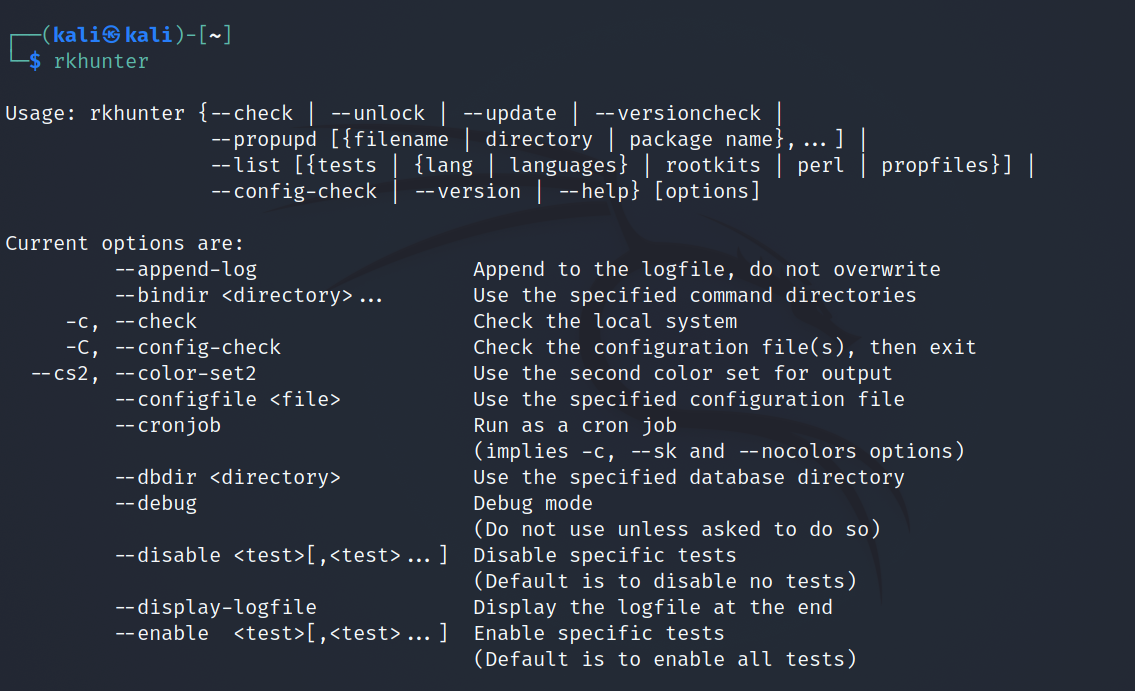

sudo apt install chkrootkit3. rkhunter

Rkhunter o Rootkit Hunter extrae algunas similitudes de chkrootkit. Busca rootkits y otras puertas traseras / virus en sistemas Unix, siendo Linux un ejemplo típico. Por el contrario, Rootkit Hunter funciona de manera un poco diferente a su contraparte.

Inicialmente, verifica los hash SHA-1 de los archivos del sistema principales y críticos. Más adelante, compara los resultados con hashes verificados que están disponibles en su base de datos en línea. Esta herramienta está bien equipada para encontrar directorios de rootkit, módulos de kernel sospechosos, archivos ocultos y permisos incorrectos.

Para la instalación, escriba el siguiente comando en la terminal:

sudo apt-get install rkhunter -y

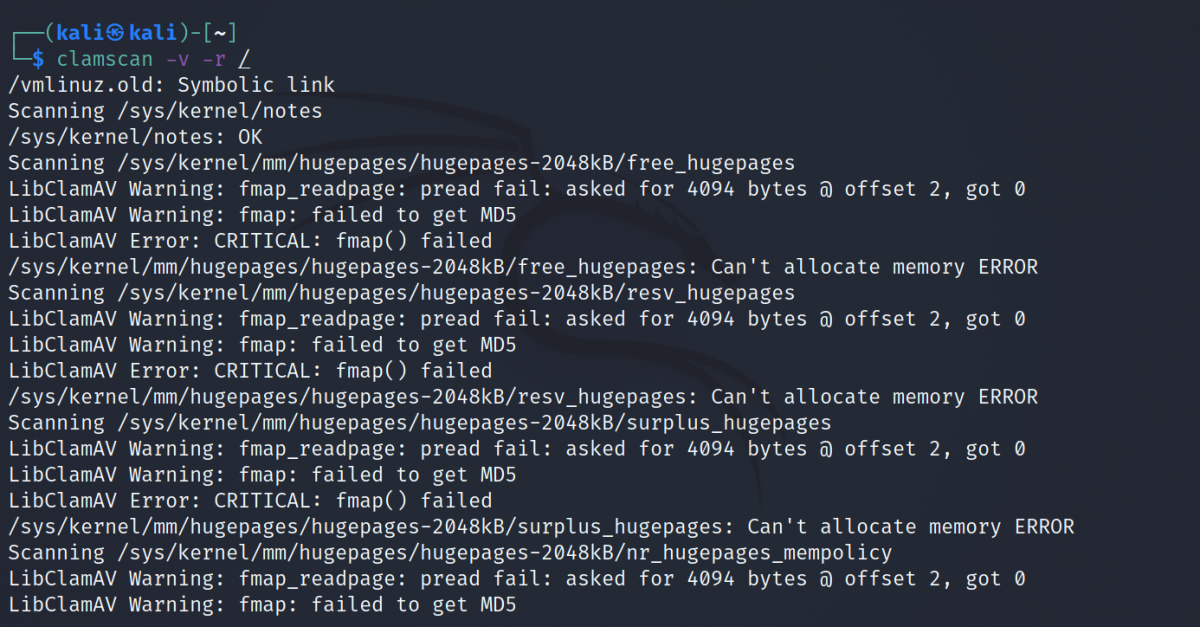

4. ClamAV

ClamAV o Clam Anti-Virus es un software antivirus gratuito y multiplataforma. Puede detectar una amplia variedad de malware y virus. Aunque inicialmente se hizo para Unix, tiene un código de fuente abierta, lo que permite a muchas empresas de terceros desarrollar versiones variables para otros sistemas operativos como Solaris, macOS, Windows, Linux y AIX.

ClamAV ofrece una serie de características, que incluyen un escáner de línea de comandos, un actualizador de base de datos y un demonio escalable de subprocesos múltiples. Esto se basa en un motor antivirus que se ejecuta en una biblioteca compartida de virus y malware. Aunque es un software de descarga gratuita, el hecho encomiable es que las bibliotecas de malware se actualizan continuamente.

Para la instalación, escriba el siguiente comando en la terminal:

sudo apt-get install clamav clamav-daemon -y5. Detección de malware de Linux

Linux Malware Detect (LMD) o Linux MD es un paquete de software que busca malware en sistemas de servidor basados en Unix e informa todas las violaciones de seguridad al usuario.

LMD protege el sistema del malware escaneando los archivos del sistema y comparándolos con las firmas de miles de malware Linux conocido. Aunque mantiene su base de datos independiente de firmas de malware, LMD extrae información de las bases de datos de ClamAV y Malware Hash Registry.

Para la instalación, ingrese los siguientes comandos uno por uno en la terminal:

sudo apt-get -y install git

git clone https://github.com/rfxn/linux-malware-detect.git

cd linux-malware-detect/

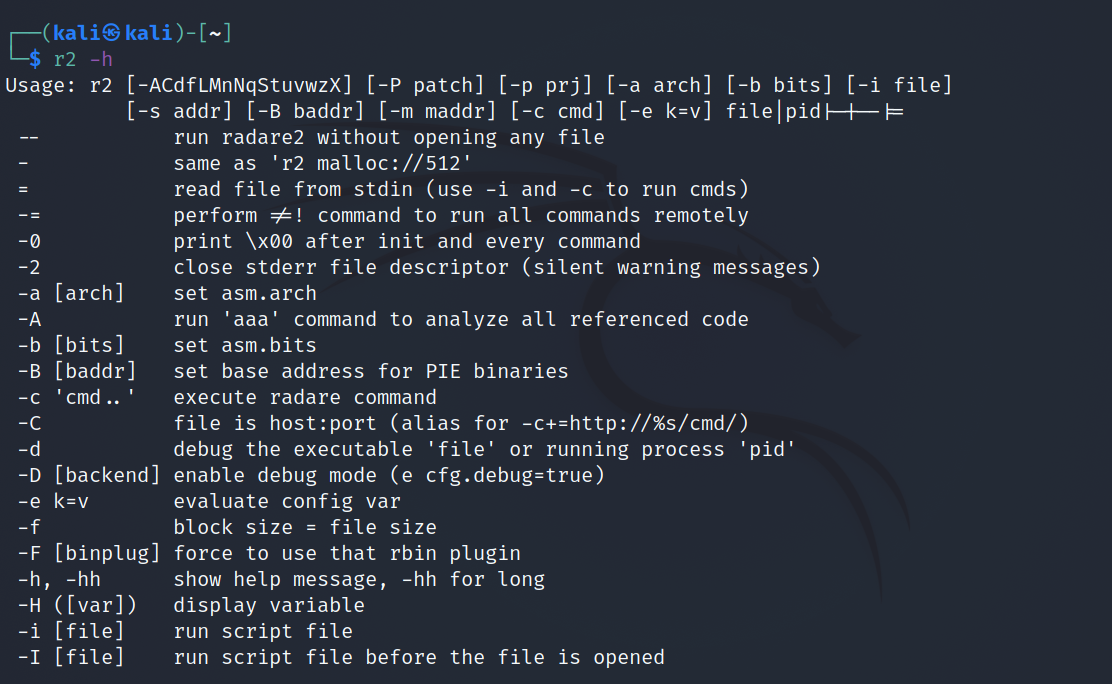

sudo ./install.sh6. Radare2

Radare2 es un software de ingeniería inversa que se utiliza para análisis estático y dinámico. Como software de código abierto, ofrece características como análisis forense digital, explotación de software, formatos binarios y arquitecturas.

El poder de la ingeniería inversa facilita la depuración de problemas en Linux, especialmente al trabajar con programas dentro de la terminal. El propósito principal de Radare2 es extraer o reparar cualquier archivo o programa dañado que haya sido víctima de ataques de malware mediante ingeniería inversa.

Para la instalación, escriba el siguiente comando en la terminal:

sudo apt-get install git

git clone https://github.com/radareorg/radare2

cd radare2 ; sys/install.sh

7. OpenVAS

Open Vulnerability Assessment System (OpenVAS) es un escáner de vulnerabilidades equipado con Greenbone Vulnerability Manager (GVM), un marco de software que incluye una serie de herramientas de seguridad.

OpenVAS ejecuta controles de seguridad en el sistema para buscar vulnerabilidades o debilidades en el servidor. Compara los archivos identificados con las firmas de cualquier exploits o malware que exista en su base de datos.

El propósito de la herramienta se aleja de encontrar malware real; en cambio, es una herramienta esencial para probar las vulnerabilidades de su sistema contra varios exploits. Una vez que esté consciente de las debilidades de su sistema, será más fácil abordar las preocupaciones.

8. REMnux

REMnux es una colección de varias herramientas gratuitas seleccionadas. Como conjunto de herramientas de Linux, sus principales usos son la ingeniería inversa y el análisis de malware. Algunas características incluyen análisis de archivos estáticos y binarios, Wireshark, análisis de red y limpieza de JavaScript.

Todas estas características juntas crean un sistema que es extremadamente poderoso para deconstruir varias aplicaciones de malware que se encuentran a lo largo del proceso de escaneo. Dada su naturaleza de código abierto, cualquiera puede descargarlo e instalarlo fácilmente dentro de su (s) sistema (s) Linux.

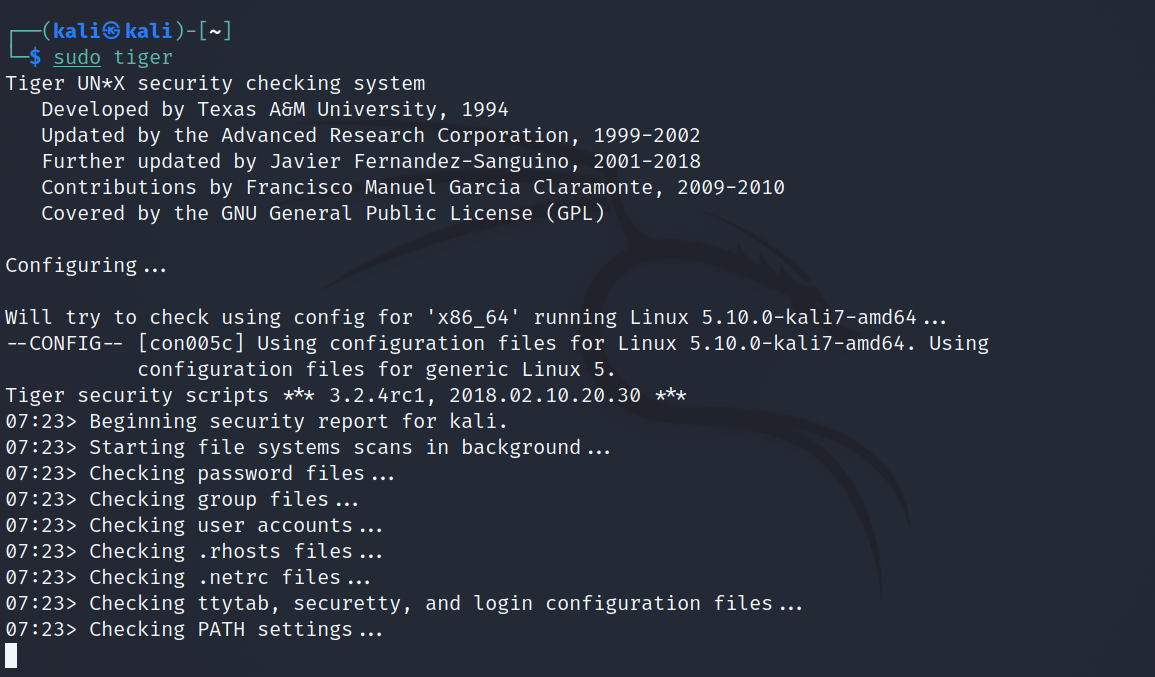

9. Tigre

Tiger es un software de código abierto que incluye diferentes scripts de shell para realizar auditorías de seguridad y detección de intrusiones.

Tiger escanea los archivos de configuración y los archivos de usuario de todo el sistema en busca de posibles violaciones de seguridad. Luego, estos se informan a los usuarios para su análisis. Todo esto es posible gracias a la presencia de múltiples herramientas POSIX que emplea en su backend.

Para instalar Tiger, puede descargar directamente el código fuente o instalarlo desde un repositorio predeterminado usando un administrador de paquetes.

Para la instalación, escriba el siguiente comando en la terminal:

sudo apt-get update

sudo apt-get install tiger10. Maltrail

Maltrail es una herramienta de moda para la seguridad de Linux, ya que se usa ampliamente para detectar tráfico malicioso. Realiza análisis detallados utilizando una base de datos de elementos de la lista negra disponibles públicamente y luego comparando el tráfico con sus defectos resaltados.

Es posible acceder a Maltrail a través de la línea de comandos de Linux, así como a través de la interfaz web.

Para instalar Maltrail, primero actualice la lista de repositorios de su sistema y actualice los paquetes instalados. También necesita descargar algunas dependencias adicionales.

sudo apt-get update && sudo apt-get upgrade

sudo apt-get install git python-pcapy python-setuptoolsLuego, clone el repositorio oficial de Maltrail Git:

git clone https://github.com/stamparm/maltrail.gitCambie el directorio y ejecute el script de Python:

cd /mailtrail

python sensor.py¿Cuál es la mejor herramienta de seguridad para Linux?

Hay varias herramientas de detección de amenazas disponibles en el mercado. Sin embargo, dado que cada herramienta está disponible para un propósito diferente, hay muchas opciones disponibles para los usuarios finales. De esta manera, las personas pueden elegir la herramienta adecuada para su caso de uso actual e instalarla a través de la línea de comandos o las interfaces respectivas.