¿Cómo funciona un ataque de ping de la muerte?

Hay muchos términos que suenan atemorizantes en el mundo de la ciberseguridad, y el temido "ping de la muerte" no es diferente. Sin embargo, es mucho más dócil de lo que parece, aunque sigue siendo un dolor de cabeza como una falla de seguridad.

Exploremos qué es el ping de la muerte y cómo funciona.

¿Qué es un "ping?"

Antes de explorar qué es un ping de la muerte, tenemos que ver qué es un "ping" para ver cómo se puede volver en tu contra.

Un ping, por sí solo, no es dañino. De hecho, su PC hace muchos de ellos cuando usa Internet.

El ping permite que los dispositivos en la misma red verifiquen que ambos funcionan como se esperaba. Es similar a cómo dos destinatarios dicen "hola". abajo de un teléfono para asegurarse de que el otro esté allí y escuchando.

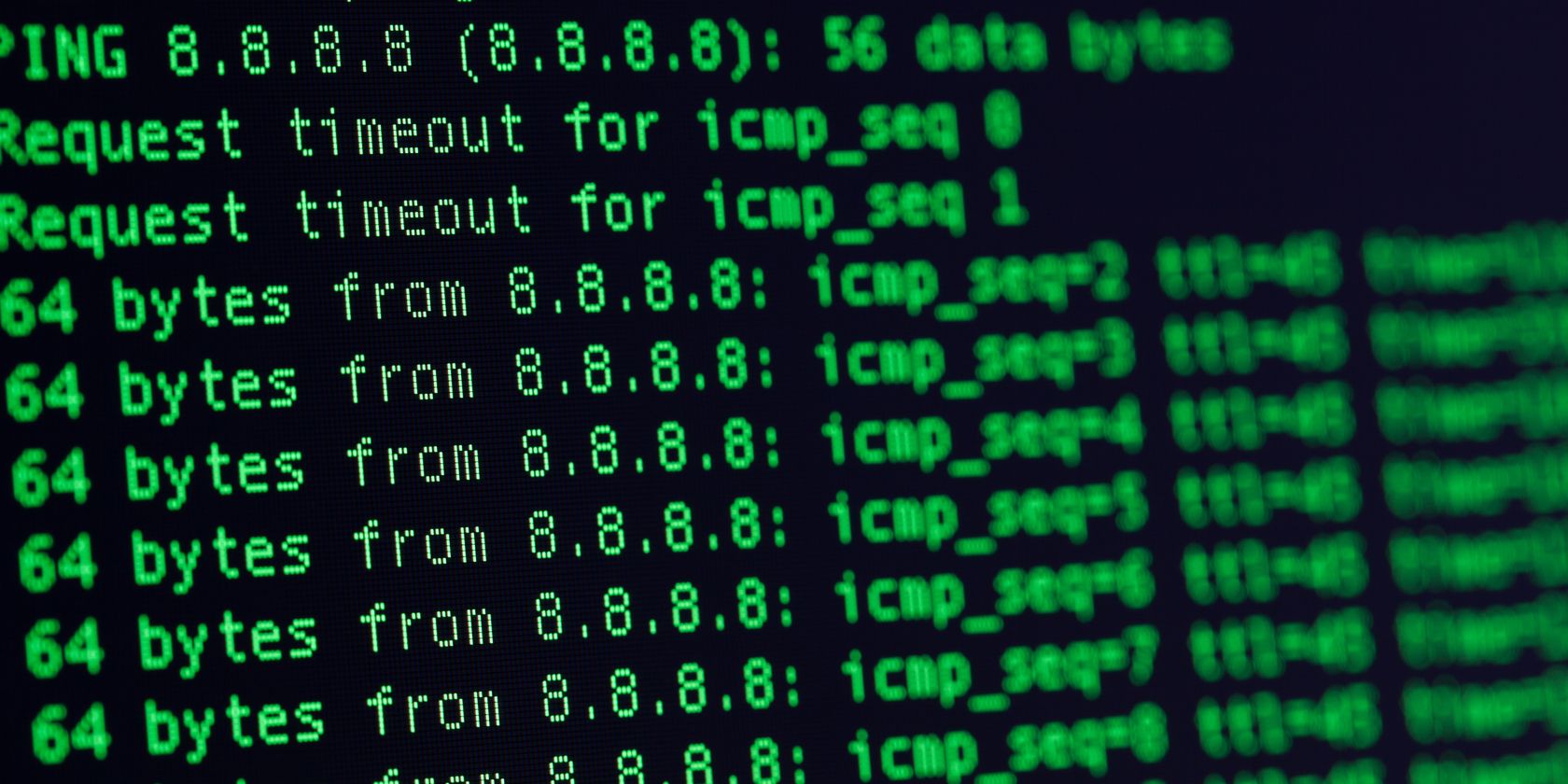

Incluso puede aprender a realizar un ping manual usando su computadora . No es muy emocionante, ya que todo lo que le dice es cuántos milisegundos le toma a su PC enviar un paquete de datos al objetivo. Sin embargo, puede diagnosticar problemas del servidor e identificar fallas en conexiones defectuosas.

¿Qué es un ataque de "ping de la muerte"?

Un ping es una parte muy inocente e inofensiva de la tecnología de Internet que las PC hacen todos los días en línea. Entonces, ¿cómo puede alguien convertir esta herramienta inofensiva en un arma?

El ping de la muerte es uno de los muchos tipos de ataques de denegación de servicio distribuido (DDoS). Normalmente, cuando la gente usa el término "DDoS", se refiere a una avalancha de conexiones que provocan la caída de un solo servidor. Sin embargo, existe una variedad de formas en que un pirata informático puede iniciar un ataque DDoS, y el ping de la muerte les permite realizar uno con una sola computadora.

Para hacer esto, el hacker necesita encontrar un sistema antiguo conectado a Internet. El sistema tiene que ser tan antiguo que se configuró antes del despliegue generalizado de la cuarta versión del Protocolo de Internet (IPv4). Esto se debe a que estas redes más antiguas no tienen formas adecuadas de manejar lo que sucede cuando alguien envía datos más grandes que el paquete máximo de 65.535 bytes.

Una vez que el hacker encuentra uno, envía un paquete más grande que el tamaño máximo. Una red de hoy en día detectará y manejará adecuadamente este paquete gigantesco, pero un sistema heredado se doblegará bajo su peso. Esto, a su vez, puede causar inestabilidad y bloquear la red.

¿Cómo protegerse de un ping de la muerte?

Si el ataque anterior suena preocupante, no se asuste todavía. Es muy probable que ya esté a salvo. Todo lo que necesita hacer es asegurarse de que su computadora y sus dispositivos de red fueron diseñados y lanzados después de 1998, ya que los dispositivos fabricados después de esta fecha están diseñados para resistir un ping de la muerte.

Con suerte, la PC que estás usando en casa no es tan antigua; de hecho, puede que le cueste imaginar por qué alguien todavía usaría un sistema tan antiguo. Lo crea o no, todavía hay dispositivos y sistemas operativos más antiguos que continúan funcionando sin haber sido actualizados. Quizás a los propietarios les ha preocupado que una actualización pueda romper todo lo que ya han configurado.

Sin embargo, mantener un sistema atascado en el pasado significa que se vuelve obsoleto y se abre a vulnerabilidades de seguridad. Por ejemplo, veamos cómo los ataques de ransomware devastaron el NHS porque usaban Windows XP cuando 10 estaba disponible. El NHS aparentemente no se atrevió a tocar sus sistemas que ya estaban en funcionamiento, lo que los convirtió en los principales objetivos de los piratas informáticos.

Las empresas deben elegir entre actualizar sus sistemas y arriesgarse a romper todo o permanecer con su configuración actual y ser atacadas. Si eligen este último durante mucho tiempo, es posible que se abran a un ataque como el ping de la muerte.

El ping de la muerte: una amenaza de la que probablemente ya esté a salvo

Un ataque de ping de la muerte es tan fácil de llevar a cabo como devastador; es decir, si el hacker se dirige a equipos que creen que Windows 98 es el nuevo sistema operativo de moda. Siempre que su hardware sea del siglo XXI, no tiene nada de qué preocuparse.

¿Sabía que también puede hacer ping a dispositivos con su teléfono Android? Hay una buena selección de aplicaciones que puede usar para el trabajo.

Haber de imagen: Freeda Michaux / Shutterstock.com