Desde sus inicios, el código de ransomware de Babuk Locker ha demostrado ser muy eficaz. Y a pesar de que el grupo anunció recientemente su retiro de los ataques centrados en ransomware, su crecimiento como pandilla de delitos cibernéticos está lejos de terminar.

¿Qué es el ransomware?

Comprender a la pandilla Babuk Locker requiere comprender qué es el ransomware .

El ransomware es un tipo de malware que se dirige a los datos de las víctimas. Los ciberatacantes lo aprovechan para denegar a las víctimas el acceso a los datos de su red mediante procesos de cifrado. Después de que un atacante aprovecha con éxito el ransomware, el atacante utiliza la promesa de una clave descifradora para que las víctimas paguen un rescate. Las claves de descifrado permiten acceder a los archivos cifrados de una víctima. Como resultado, cuando el ransomware niega a una víctima el acceso a datos críticos, a menudo está dispuesta a pagar un rescate.

Dado que muchos objetivos de ransomware están dispuestos a realizar pagos a los atacantes, la frecuencia de los ataques de ransomware se ha disparado . Según statista.com , solo en 2020, los ataques de ransomware aumentaron un 62 por ciento con respecto al año anterior.

Objetivos de Babuk

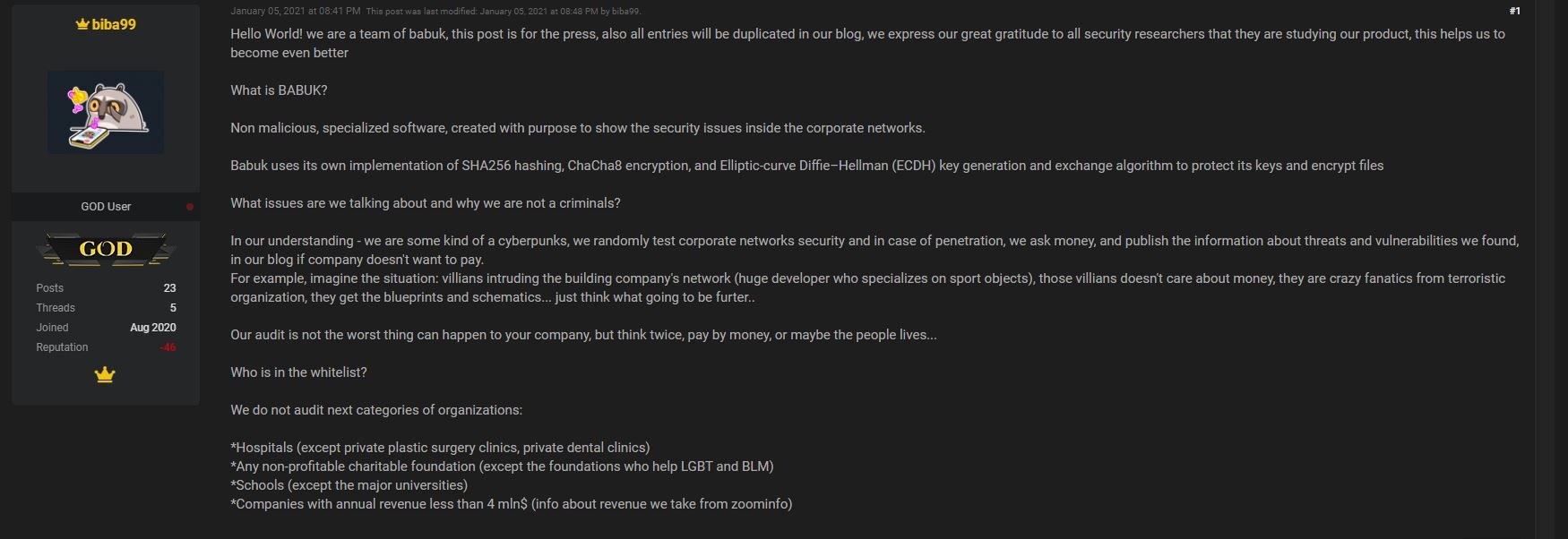

Según una publicación autoeditada de Babuk Locker en raidforum.com (nombre de usuario biba99), Babuk no se dirige a hospitales, organizaciones sin fines de lucro, pequeñas universidades / facultades o empresas cuyos ingresos anuales sean inferiores a $ 4 millones.

Aunque esta política ofrece cierta seguridad para los propietarios y organizaciones de pequeñas empresas, implica que el grupo está dispuesto a apuntar a grandes empresas y organizaciones gubernamentales. Hasta ahora, la organización ha demostrado su voluntad de atacar a las organizaciones gubernamentales. En abril de 2021, se atribuyeron la responsabilidad de un ataque a la red policial de Washington DC.

Además de dirigirse a las grandes empresas, Babuk Locker favorece a las empresas con seguro contra ransomware. Después de que se realiza un ataque exitoso, el grupo preguntará a los objetivos si tienen un seguro contra ransomware. Presumiblemente, la presencia de un seguro de ransomware permite al grupo imponer un precio de rescate más alto.

¿Cómo se propaga el ransomware Babuk Locker?

Babuk Locker ingresa a las redes a través de hosts con acceso a Internet que tienen cuentas con altos privilegios administrativos. Después de la entrada inicial a una red, es evidente que Babuk no cifra inmediatamente los archivos de un objetivo.

Babuk a menudo libera información confidencial de archivos de sus objetivos. Esto significa que antes de una carga útil de cifrado, Babuk Locker clasifica los archivos de un objetivo para extraer información valiosa para su uso posterior.

Ejecutando la carga útil

Cuando se ejecuta la carga útil del ransomware Babuk Locker, comienza suspendiendo los servicios y procesos que obstaculizarían la capacidad del código para cifrar datos. Los servicios y procesos asociados con los programas de respaldo, los programas de detección de virus, etc., finalizan antes de que comience el cifrado de datos.

Una vez terminados los servicios y procesos necesarios, el código determina el tipo de disco del destino del host. La determinación del tipo de disco de un host permite descubrir la ubicación de las fuentes de datos y aumenta el alcance del código de ransomware.

Cuando se ha determinado la ubicación de los datos en un host de destino, se consultan los archivos dentro de los directorios de un host. Para garantizar que un objetivo retenga el acceso a Internet y a la red, ciertos archivos se excluyen del cifrado, mientras que otros se adjuntan con la extensión .babyk .

Una vez que se han cifrado todos los archivos necesarios en un directorio, se crea un archivo de texto (.txt) que contiene una nota para el destino. El archivo también incluye instrucciones para que el objetivo se ponga en contacto con el grupo. Después de que un objetivo se pone en contacto con la organización, Babuk Locker demuestra su buena fe descifrando preventivamente algunos de los archivos del objetivo. Luego, el grupo describe sus demandas de pago, que a menudo requieren el pago en forma de Bitcoin.

Ransomware como servicio

La pandilla Babuk Locker utiliza estrategias de ataque de Ransomware como servicio (RaaS). Los productos RaaS funcionan de manera similar a los productos SaaS (software como servicio). Con los productos SaaS, una empresa alquila el acceso a un producto de software legítimo.

Entonces, la empresa puede utilizar el software sin la responsabilidad de administrarlo. La rentabilidad y la facilidad del modelo SaaS han llevado a su apropiación por bandas de ransomware. A cambio del acceso al código de los desarrolladores de ransomware, los atacantes afiliados pagan una tarifa de acceso inicial y un porcentaje de sus ganancias de rescate a las bandas de ransomware.

Los beneficios financieros y de seguridad de un modelo RaaS ayudan a explicar por qué los actores de amenazas, como Babuk Locker, inician campañas de ataque. Cuando Babuk Locker realiza un ataque exitoso, los atacantes afiliados están dispuestos a comprar los kits de ransomware de Babuk. Además, cuando los compradores de los kits de ransomware de Babuk realizan ataques con éxito, Babuk recibe un porcentaje de las ganancias sin tener que ser responsable del trabajo sucio.

Un cambio en el modelo RaaS de Babuk Locker

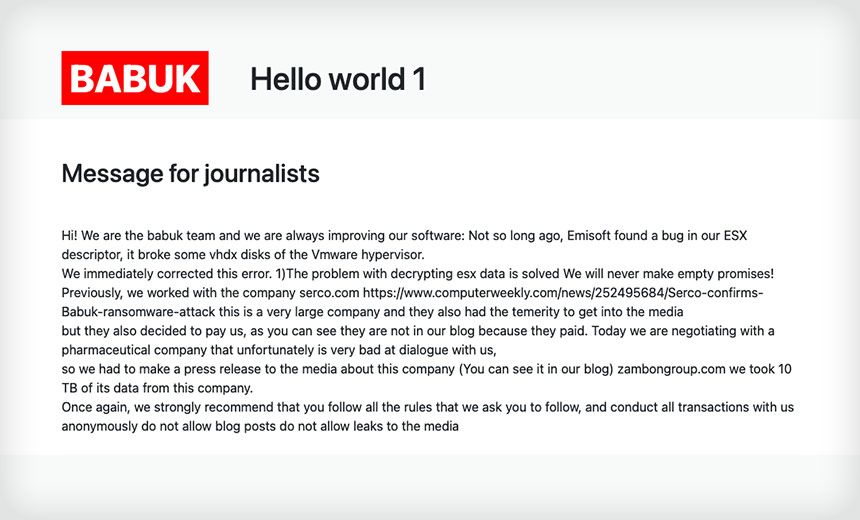

Aún así, Babuk Locker puede carecer de la capacidad de beneficiarse de un modelo RaaS. Según Emisoft , la clave del descifrador de Babuk daña los archivos en un entorno VMware ESXi. El descifrador de Babuk no contiene un mecanismo para detectar si un archivo está encriptado. Esto da como resultado que los archivos no cifrados se descifren, lo que provoca una pérdida total de archivos.

Sin un descifrador efectivo para el código de ransomware de Babuk, las organizaciones no estarían dispuestas a pagar una tarifa de rescate. En otras palabras, el error del descifrador de Babuk Locker lo haría ineficaz para los atacantes afiliados.

Además de un descifrador fallido, la decisión de Babuk de usar su código para atacar un objetivo de alto perfil, el Departamento de Policía de Washington, DC, ha atraído una gran atención a su código y organización. Esto puede explicar por qué el grupo ha anunciado recientemente su intención de alejarse de un modelo RaaS.

En el sitio Tor del grupo, anunció su intención de poner fin al programa de atacantes afiliados del grupo y hacer que su ransomware esté disponible abiertamente. El grupo trasladará su modelo de negocio a una nueva forma de extorsión de datos. En lugar de cifrar los archivos de las organizaciones, el grupo robará datos y obligará a las empresas a pagar para que no se divulguen los datos.

Prevención de un ataque a una taquilla de Babuk

La prevención de un ataque de Babuk Locker requiere que las organizaciones se alineen con las mejores prácticas generales de prevención de ransomware. Algunas de las mejores prácticas son: limitar la probabilidad de que la cuenta se vea comprometida, cifrar datos confidenciales, segmentar la red y aplicar parches sólidos. Además, cuando sea posible, las organizaciones deben evitar pagar a bandas de ransomware.

Incluso cuando se realiza un pago de rescate, no hay garantía de que los descifradores proporcionados por un atacante restauren los archivos de una organización.