La autenticación de dos factores es una forma vital de proteger sus cuentas en línea. Está disponible en casi todas partes y ofrece una seguridad drásticamente mayor en comparación con bloquear su cuenta solo con una contraseña.

Echemos un vistazo a qué es la autenticación de dos factores, cómo protege sus cuentas y cómo puede comenzar a usarla.

¿Qué es la autenticación de dos factores?

La autenticación de dos factores (a menudo abreviada como 2FA) es un método de inicio de sesión que requiere que presente dos piezas de verificación para iniciar sesión en una cuenta. Esto contrasta con la autenticación de un solo factor, donde solo tiene que ingresar una contraseña para obtener acceso a su cuenta.

Generalmente, hay tres tipos de "factores" que se pueden utilizar para la autenticación. Son:

- Algo que sabes: cualquier información que conozcas y que nadie más (con suerte) la sepa, como una contraseña.

- Algo que tienes: una posesión tuya, como un teléfono o una llave de seguridad.

- Algo que eres: una parte del cuerpo que te identifica de forma única, como una huella digital.

Algunas personas usan los términos autenticación de dos factores y autenticación de dos pasos indistintamente, pero no son lo mismo.

La autenticación de dos factores requiere factores de diferentes categorías anteriores, como una contraseña y un código de su teléfono. La autenticación de dos pasos utiliza dos métodos de verificación de la misma categoría, como una contraseña y una pregunta de seguridad.

La verdadera autenticación de dos factores es más fuerte, porque no requiere dos datos que tengan las mismas debilidades.

¿Por qué necesito la autenticación de dos factores?

En el mundo en línea actual, las contraseñas por sí solas a menudo son insuficientes para proteger sus cuentas. Hay un par de razones para esto.

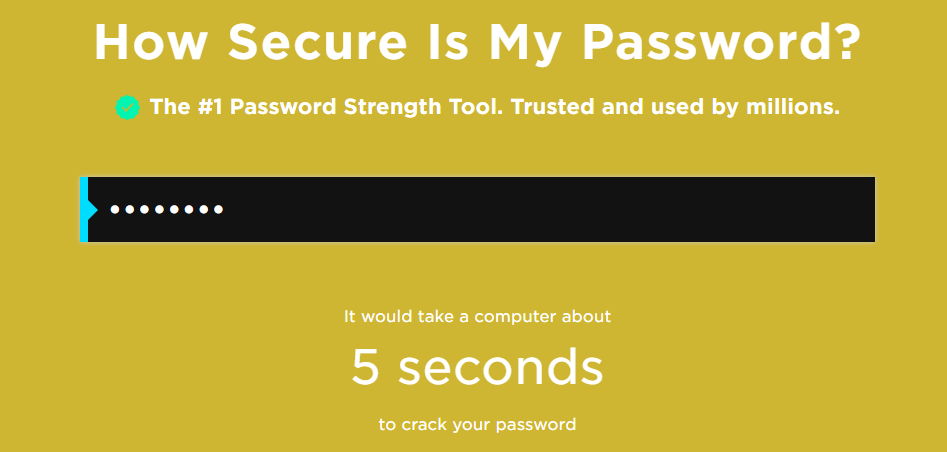

Parte del problema es que la mayoría de la gente es vaga con las contraseñas. Cometer errores comunes de contraseña , como usar la misma contraseña en todas partes o usar contraseñas con poca complejidad, hace que sus cuentas sean fáciles de piratear.

Las contraseñas cortas que constan de palabras de diccionario o patrones comunes son fáciles de descifrar con suficiente potencia informática. Y si usa una contraseña en muchos sitios, un atacante que descubra una contraseña podría llevarlo a comprometer varias cuentas suyas.

Puede aliviar estos problemas utilizando un administrador de contraseñas para crear contraseñas únicas y seguras para cada sitio. Pero esto tampoco es infalible.

Incluso si tiene una contraseña súper fuerte, puede entregársela a una persona malintencionada al caer en un ataque de phishing u otra forma de ingeniería social. Su contraseña también podría quedar expuesta por causas ajenas a usted en una violación de seguridad del sitio web. En estos casos, no importa qué tan segura sea su contraseña una vez que esté en manos de otra persona.

Las consecuencias de que alguien robe sus cuentas

En cualquiera de estos casos, alguien podría usar su contraseña comprometida para iniciar sesión en su cuenta y hacer lo que quisiera. Dependiendo de la cuenta, esto podría resultar en que alguien robe la información de su cuenta bancaria, obtenga información privada sobre su familia, pueda hacerse pasar por usted en las redes sociales o algo similar.

Debido a que muchas de nuestras cuentas en línea están vinculadas, un ladrón que tenga acceso incluso a una puede causar muchos problemas. Esto es especialmente cierto para las cuentas de correo electrónico, ya que los atacantes pueden enviar correos electrónicos de restablecimiento de contraseña para otras cuentas a su bandeja de entrada de correo electrónico.

¿Cómo funciona la autenticación de dos factores?

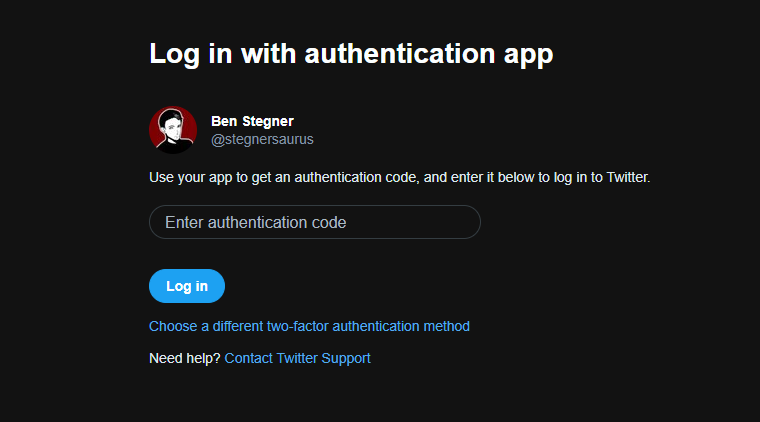

En la práctica, la autenticación de dos factores agrega un paso adicional al proceso de inicio de sesión en sitios web y servicios. Después de ingresar su nombre de usuario y contraseña correctamente, verá un mensaje para ingresar un código (o confirmar su segundo factor de autenticación). Si no ingresa esto correctamente, no podrá iniciar sesión.

Para que el proceso sea un poco más sencillo, la mayoría de los servicios le permiten marcar una casilla con la etiqueta No requiere códigos en este navegador o similar. Esto pasa por alto 2FA para visitas futuras, mientras que aún lo requiere en cualquier otro lugar. Hacerlo es conveniente para los dispositivos que usa todo el tiempo, siempre que los mantenga físicamente seguros.

Al usar la autenticación de dos factores, hay un par de puntos importantes que debe conocer antes de comenzar.

Recuperación de la cuenta al usar la autenticación de dos factores

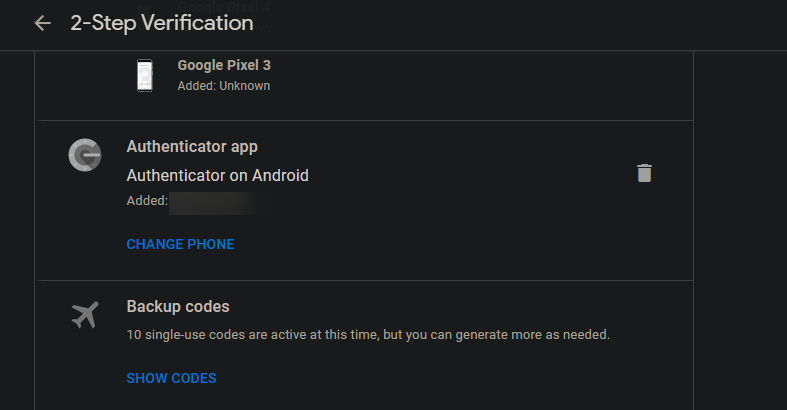

Debe tener un plan para la recuperación de la cuenta cuando utilice 2FA. En casi todos los sitios, es fácil restablecer su contraseña con un simple enlace de correo electrónico si lo olvida. Sin embargo, si pierde el acceso a su método 2FA, tendrá más problemas.

Por razones de seguridad, los sitios no pueden permitirle simplemente apagar 2FA si pierde el acceso a su generador de código (o cualquier método que utilice). Como resultado, puede bloquear su cuenta si no puede iniciar sesión con ningún método 2FA.

Para combatir esto, cuando configure la autenticación de dos factores en la mayoría de los sitios, se le proporcionará una lista de códigos de recuperación de respaldo. Puede ingresar estos en lugar de los códigos 2FA regulares para iniciar sesión correctamente. Es vital que tenga acceso a estos códigos en caso de que ocurra algo inesperado. Guárdelos en un lugar seguro, como un administrador de contraseñas o una copia impresa guardada en una caja fuerte personal.

Si pierde estos códigos y no tiene otra forma de iniciar sesión, tendrá que recurrir a cualquier método avanzado de recuperación de cuenta que ofrezca el servicio. Esto suele tardar varios días en completarse y puede requerir pasos más extensos para demostrar que usted es el propietario legítimo de la cuenta.

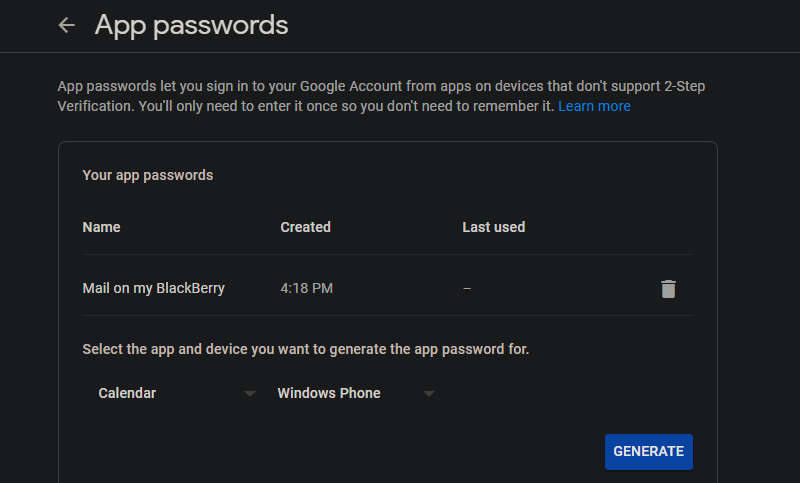

Uso de contraseñas de aplicaciones para servicios no admitidos

Si bien la autenticación de dos factores es común en muchos servicios ahora, no es compatible con versiones anteriores de algunos dispositivos más antiguos. Por ejemplo, si tiene autenticación de dos factores en su cuenta de Microsoft e intenta iniciar sesión en una Xbox 360, no funcionará correctamente.

Para evitar esta limitación, los servicios le permiten configurar contraseñas de aplicaciones cuando usa 2FA. Las contraseñas de aplicaciones se generan contraseñas de un solo uso que utiliza en lugar de la contraseña de su cuenta habitual. Si tiene problemas para iniciar sesión en un dispositivo con una cuenta protegida por 2FA, verifique la configuración de su cuenta para una opción de contraseña de aplicación para resolver esto.

Métodos de autenticación de dos factores

La autenticación de dos factores viene en múltiples formas. Algunos sitios web ofrecen solo una opción, mientras que otros le ofrecen varias opciones. Resumiremos los más comunes aquí; consulte los pros y los contras de varios métodos de dos factores para obtener más información.

Códigos SMS o de correo electrónico

Con este método, recibirá un mensaje de texto o correo electrónico que contiene un código de un solo uso en el que debe iniciar sesión. Si bien esto es conveniente y simple, también es susceptible de interceptación. Además, si no tiene servicio celular o una conexión a Internet confiable, no puede recibir estos códigos.

Estos métodos de autenticación son mejores que nada, pero le recomendamos que utilice otro método cuando esté disponible.

Aplicaciones de autenticación

Las aplicaciones de autenticación son el mejor equilibrio entre seguridad y conveniencia. Estas aplicaciones generan códigos cortos que cambian de forma regular. Simplemente necesita copiar el código de su aplicación de autenticación para iniciar sesión con 2FA.

Cuando habilita este método, los sitios web le mostrarán cómo agregarlos a su aplicación de autenticación. Por lo general, todo lo que necesita hacer es escanear un código QR para comenzar a generar códigos, luego ingresar uno para asegurarse de que todo funcione correctamente. Estos códigos funcionan sin conexión a Internet, que es otra mejora con respecto a los códigos SMS.

Authy es una de las mejores aplicaciones de autenticación 2FA . Está disponible en todas las plataformas, ofrece copias de seguridad encriptadas y es fácil de usar.

Llaves de seguridad física

Para máxima seguridad, puede convertir una unidad USB en una llave de seguridad o utilizar una herramienta como YubiKey . Este método 2FA requiere que inserte un dispositivo en su computadora (o escanee con su teléfono) y presione un botón para autenticarse.

Si bien cuestan dinero, las llaves de seguridad son una opción sólida, ya que los atacantes no pueden robar un dispositivo físico tan fácilmente como lo hacen con una contraseña o un código de seguridad enviado por correo electrónico. Sin embargo, son bastante inconvenientes en comparación con las aplicaciones generadoras y pueden convertirse en un gran problema si las pierde.

¿Dónde debo utilizar la autenticación de dos factores?

Ahora que comprende la autenticación de dos factores, es hora de habilitarla en sus cuentas. Para obtener los mejores resultados, debe usarlo en todos los lugares donde sea una opción. En combinación con una contraseña segura generada por un administrador de contraseñas, es muy poco probable que alguien viole sus cuentas.

Para comenzar, siga nuestra guía para proteger sus cuentas más importantes con autenticación de dos factores . Después de eso, asegúrese de haber configurado también la autenticación de dos factores en sus cuentas sociales .

Para obtener más información, consulte la autenticación de dos factores . Este es un recurso útil que le permite buscar cualquier servicio o sitio web y ver si ofrece 2FA y, de ser así, qué métodos admite. Puede buscar o navegar por categoría.

La autenticación de dos factores lo mantendrá seguro

Hemos visto cómo la autenticación de dos factores es una forma relativamente sencilla de mantener sus cuentas protegidas con algo más que una contraseña. Tómese un tiempo para configurarlo ahora y puede estar tranquilo sabiendo que sus cuentas tienen múltiples capas de protección.

A continuación, ¿por qué no considerar el mejor método para bloquear la pantalla de su teléfono?

Haber de imagen: BestForBest / Shutterstock